任何 Web 流量和服务器资源消耗出现无法解释的激增都可以视为攻击迹象。定期监控服务器性能会有助于发现异常情况。

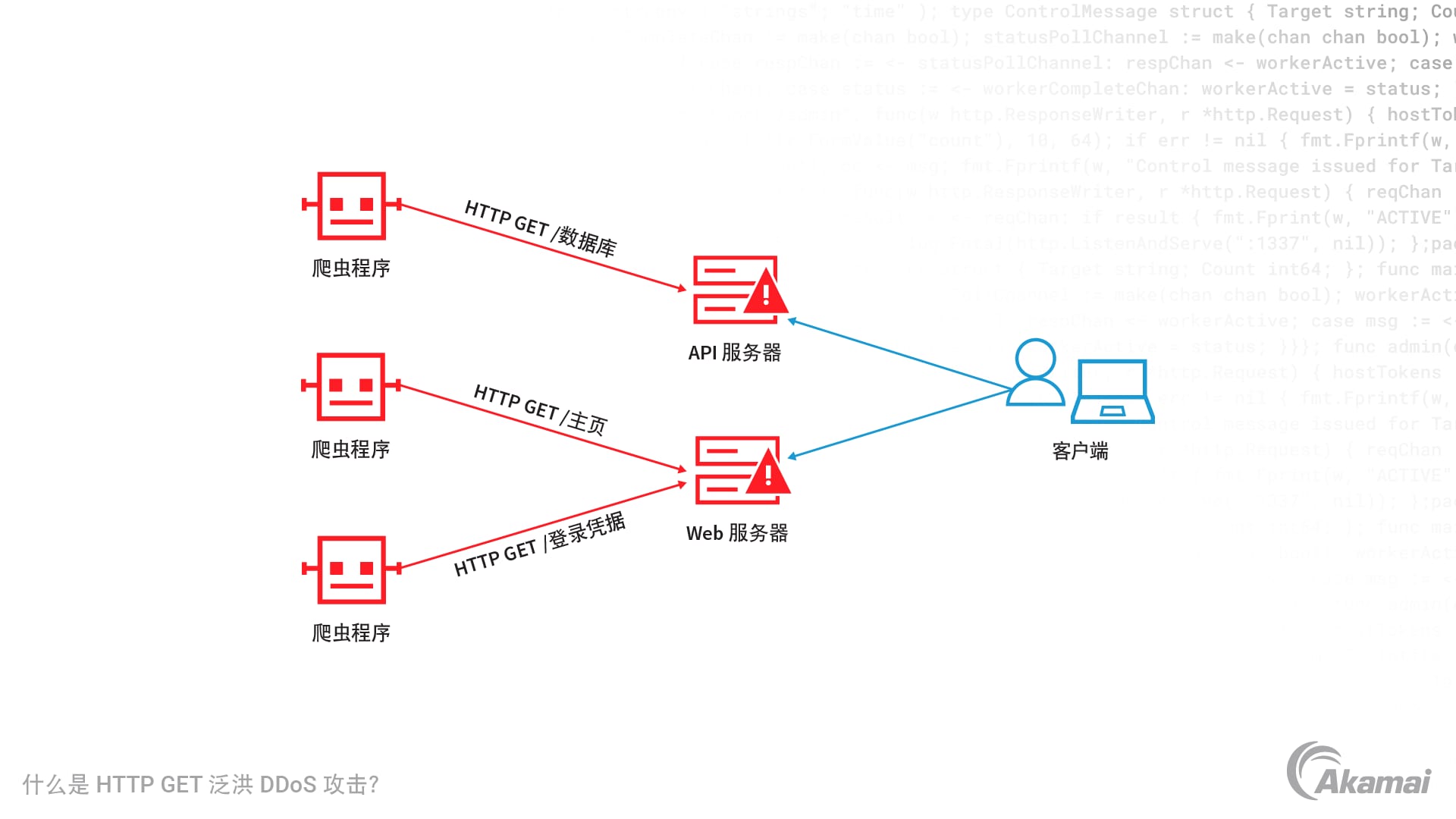

“GET 泛洪”是一种分布式拒绝服务 (DDoS) 攻击,专门针对 Web 服务器和 API 端点。在 GET 泛洪 DDoS 攻击中,攻击者会向目标服务器发送海量 HTTP GET 请求,这不仅会耗尽服务器的资源,导致其运行缓慢或无响应,还会导致它拒绝为合法用户提供服务。

什么是 DDoS 攻击?

分布式拒绝服务攻击是一种网络攻击,它通过大量互联网流量让服务器、服务、网站或网络变得不堪重负,从而影响其性能或可用性。恶意攻击者会利用数千台乃至数百万台感染恶意软件的设备(称为僵尸网络)来发起 DDoS 攻击。借助恶意软件,攻击者可以控制这些设备的行为,命令它们向目标系统发送大量流量。DDoS 攻击会耗尽目标的带宽、内存或处理能力,使其无法处理合法流量,从而拒绝为用户提供服务。由于恶意流量分布在数百台、数千台乃至数百万台设备上,因此如果不冒着拦截合法流量的风险,将难以检测和拦截 DDoS 攻击。

GET 泛洪 DDoS 攻击的工作原理是什么?

GET 泛洪攻击的攻击载体是 HTTP,这是网络浏览器用于从 Web 服务器中检索资源的一种标准协议。GET 请求是一种特定类型的 HTTP 方法,可用于获取 HTML 页面、API 资源、脚本、图片及其他内容,而浏览器利用这些内容正确地渲染网页或 Web 服务。在 GET 泛洪 DDoS 攻击中,攻击者使用僵尸网络向目标 Web 服务器发送大量 GET 请求,耗尽其 CPU、内存等资源,并导致数据库等其他应用程序功能不堪重负。最终,该服务器将无法再响应合法请求,进而拒绝提供服务。

HTTP 泛洪 DDoS 攻击有哪些其他类型?

HTTP POST 泛洪攻击的威力甚至比 HTTP GET 泛洪攻击更大。在 POST 泛洪攻击中,攻击者会反复发送 POST 请求,这些请求通常包含服务器要处理的数据,因而会消耗更多的系统资源和功能。最终,服务器达到其最大容量而无法再进行响应,导致用户无法访问网站或 Web 应用程序。

Slowloris DDoS 攻击是另一种 HTTP 泛洪类型,它会向目标服务器发送大量部分 HTTP 请求,从而尽可能长时间地保持连接处于打开状态,并阻止合法用户访问该服务器。

HTTP 放大攻击会对目标进行 IP 地址欺骗,向可公开访问的 Web 服务器发送需要返回大量响应的请求,从而耗尽目标 Web 服务器的资源。

如何抵御 GET 泛洪 DDoS 攻击?

与其他 HTTP 泛洪攻击一样,GET 泛洪攻击难以检测,因为从技术上来说,这些 GET 请求是伪装成合法流量的有效且正确的请求。随着 HTTP 请求量的增加,检测会变得更加困难。各个公司可以使用提供应用程序层(第 7 层)DDoS 保护的 Web 应用程序防火墙 (WAF) 和 DDoS 抵御服务来检测和过滤掉恶意网络流量。此过程利用可自动检测异常模式来识别泛洪攻击的技术,在传入请求到达 Web 服务器之前对其进行分析。在识别攻击流量后,任何与其关联的请求都会被锁定或丢弃。

DDoS 攻击有哪些其他类型?

DDoS 攻击的目标通常是以下对象的一个或多个层: 开放系统互连 (OSI) 模型

- 应用程序层攻击 (第 7 层)旨在利用应用程序层中的服务器资源(数据库、内存、CPU)向目标服务器发送大量流量,导致这些资源不堪重负,从而使应用程序无法运行。

- 表示层攻击 (第 6 层)通常涉及某种类型的 SSL/TLS 协商滥用。这可能会影响用于控制 SSL/TLS 密钥管理基础架构和分载的系统。虽然不如第 7 层攻击常见,但这些事件会严重影响各种应用程序资源,因为这些资源是以聚合方式配置的。

- 传输层攻击 (第 4 层)会利用大量流量攻击传输控制协议 (TCP) 或用户数据报协议 (UDP) 等网络协议,从而导致网络基础架构超载。第 4 层攻击的示例包括 UDP 泛洪、SYN 泛洪和放大攻击。

- 网络层攻击 (第 3 层)利用 IP 数据包对路由器、交换机和其他网络基础架构设备发动泛洪攻击,通过这些数据包来消耗设备处理能力和带宽,从而导致这些设备超载。常见的第 3 层攻击包括 IP 碎片攻击和 ICMP 泛洪攻击。

借助 Akamai 技术阻止 GET 泛洪 DDoS 攻击

Akamai 为全球大型企业提供安全的数字化体验。我们会让决策、应用程序和体验尽量靠近用户,同时竭力抵御攻击和威胁,使我们的客户及其网络能够做到快速、智能、安全。

我们的端到端 DDoS 和 DoS 防护解决方案提供了一种全面的方法,可用作第一道防线。凭借专用边缘、分布式 DNS 和网络云抵御策略,我们的反 DDoS 技术可防止附带损害和单点故障,为我们的客户提供更高的恢复能力、专项净化容量和更高的抵御质量。

App & API Protector 提供强大的保护措施,这些保护措施专为实现“以客户为中心”的自动化而构建。该解决方案不但提供了当今高度先进的应用程序安全自动化机制,而且依然方便易用。这种新的 Adaptive Security Engine 加上多项卓越的核心技术,将 DDoS 防护、 API 安全、爬虫程序抵御和 Web 应用程序防火墙整合到了一套简单易用的解决方案中。

Prolexic 以高速、有效的防御机制大规模阻止 DDoS 攻击。Prolexic 为 DDoS 防御提供了零秒 SLA,可主动缩小攻击面,并根据网络流量情况自定义抵御控制措施,从而即时阻止攻击。全托管式 SOCC 可作为您现有网络安全计划的补充,通过业界公认的经验帮您改善解决问题的时间。

Edge DNS 借助规模庞大的边缘平台防范 DNS 中断,为企业提供有保障、值得信赖的不间断 DNS 可靠性。作为一款云端解决方案,Edge DNS 可确保全天候 DNS 可用性、更好的 DNS 响应度,还能够抵御规模庞大的 DDoS 攻击。

常见问题

是的,即便是小型网站也会成为 GET 泛洪攻击的受害者。攻击者通常会以任何易受攻击的在线实体为目标。

是的,还有多种 DDoS 攻击类型,包括 SYN 泛洪、UDP 泛洪和应用程序层攻击。

追踪确切来源很困难,因为攻击者通常会使用多个遭到入侵的设备来发动攻击。

虽然防火墙是一种至关重要的防御措施,但全面的 DDoS 防护策略通常包含多层安全措施。

是的,发动 DDoS 攻击在很多司法管辖区都属于违法行为,会受到严重的法律处罚。

客户为什么选择 Akamai

Akamai 是一家专注于网络安全和云计算的公司,致力于支持并保护在线商业活动。我们领先的安全解决方案、卓越的威胁情报以及全球运营团队,构建了全方位、深度的防护体系,以守护企业关键数据与应用程序的安全。Akamai 全栈式的云计算解决方案依托全球广泛分布的平台,提供出色的性能与经济高效的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、规模和专业知识,帮助其满怀信心地实现业务增长。