Akamai 是一家专注于网络安全和云计算的公司,致力于支持并保护在线商业活动。我们领先的安全解决方案、卓越的威胁情报以及全球运营团队,构建了全方位、深度的防护体系,以守护企业关键数据与应用程序的安全。Akamai 全栈式的云计算解决方案依托全球广泛分布的平台,提供出色的性能与经济高效的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、规模和专业知识,帮助其满怀信心地实现业务增长。

数据泄露是一种安全事件,它会导致机密信息或敏感数据被盗、泄露、被未经授权的个人访问,或者被公开披露。造成数据泄露的原因可能是不幸的意外、无意间犯错,但也可能是恶意活动或网络犯罪所致。随着企业越来越依赖数字数据,以及网络威胁不断演变,数据泄露事件已经变得相当普遍。因此,数据安全已成为每个行业、每家企业(包括金融公司、医疗保健机构、零售商和其他众多企业)的首要任务。

虽然数据泄露可能会影响个人以及任何规模的企业,但最常见的受害者仍然是规模较大的公司,因为他们的系统中存在着大量有价值的数据。一些最 值得关注的泄露事件曾经给 Microsoft、Marriott、TJX、Yahoo、Verizon、Equifax、SolarWinds 和 Colonial Pipeline 等多家公司造成了巨大的财务损失。

在数据泄露事件中,哪些类型的数据会被披露?

在出现安全漏洞时,被披露的信息可能包括社会保险号和登录凭据之类的个人数据,或是知识产权和银行账号等公司数据。数据泄露所涉及的其他信息可能还包括:

- 个人身份信息 (PII),例如姓名、社会保险号、地址、电话号码、初次约会、护照号码、驾驶证号码和银行账号

- 财务信息,包括银行账号、借记卡或贷记卡号码、税务表格和财务报表

- 登录凭据,例如用户名和密码

- 个人健康信息,包括医疗记录

- 知识产权,例如专利、商业秘密、客户名单、产品设计、商业研究和源代码

数据泄露会造成怎样的影响?

发生数据泄露事件时,企业可能会遭受多个层面的损失。

- 财务损失。攻击者可能会使用 泄露的数据来获取银行账户的访问权,并从企业转出巨额资金。

- 罚款。如果数据泄露事件导致客户数据暴露,企业可能会因违反数据隐私相关法规而面临巨额罚款。

- 法律后果。如果客户、合作伙伴和员工的数据被暴露,可能会对遭受攻击的公司发起法律诉讼。

- 声誉受损。如果某家公司遭受攻击,客户可能会不愿意与这种没有能力保护自己数据的公司开展业务合作。

- 失去商机。如果丢失知识产权或机密商业规划,公司可能会无法继续推进新产品开发,也无法把握住商业机会。

数据泄露是如何发生的?

数据泄露可能会表现为几种方式。

- 无意间犯错。如果员工错误地将机密信息发送给错误的电子邮件接收人、未对电子邮件附件加密,或者意外地丢失笔记本电脑、硬盘或 U 盘,就有可能会发生数据泄露事件。如果 IT 团队未在 Web 应用程序或服务器上充分配置安全设置,这种配置不当也可能会导致无意间的数据泄露、

- 恶意内部人员。有权访问企业 IT 环境的员工、承包商或其他个人可能会故意泄露信息、向第三方出售数据、向竞争对手提供知识产权,或在离开公司寻找其他机会时带走敏感数据,从而导致数据泄露。

- 网络攻击。许多数据泄露都是由于网络攻击而造成的,攻击者会以企业为目标,获取公司网络访问权并窃取或泄露有价值数据。

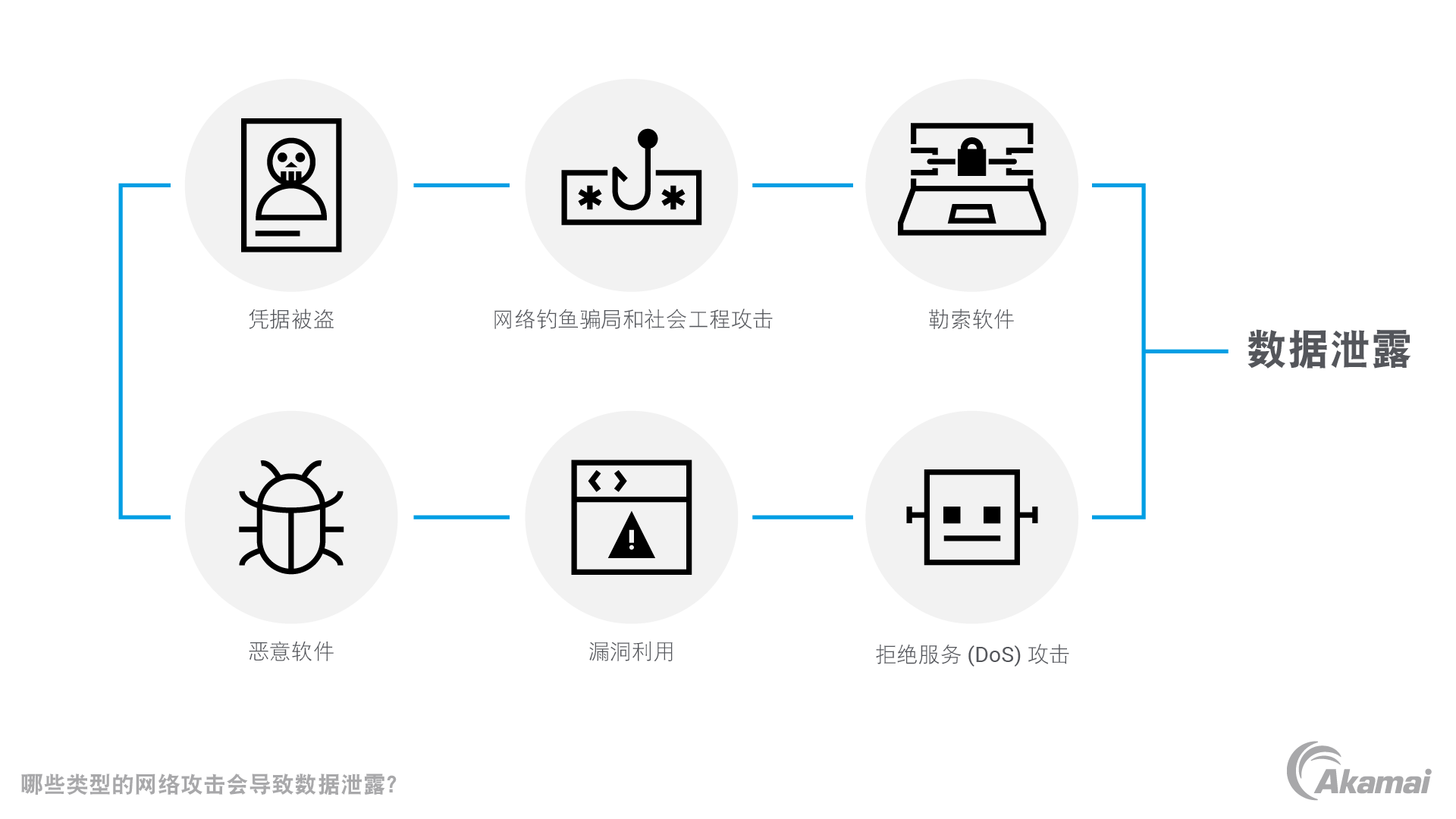

哪些类型的网络攻击会导致数据泄露?

许多最常见的网络安全事件都会导致数据泄露。

- 凭据被盗。网络犯罪分子利用各种方法来窃取登录凭据,使其能够轻松访问公司网络。以暴力破解攻击为例,黑客会使用试错方法来破解用户的密码或其他资产,例如 API 密钥或 SSH 登录凭据。黑客还有可能使用先前数据泄露事件中暴露的登录凭据,以获取新帐户和系统的访问权限。

- 网络钓鱼骗局和社会工程攻击。许多数据泄露都要归因于 网络钓鱼攻击,犯罪分子会利用社会工程技术来诱骗受害者透露登录凭据、信用卡信息或允许访问某个系统的其他数据。

- 勒索软件。在 勒索软件攻击中,网络犯罪分子会对公司网络上的重要文件进行加密,除非公司支付赎金以换取解密密钥,否则用户无法访问数据或应用程序。在许多案例中,犯罪分子还会在对文件加密之前窃取有价值的数据,并利用这些数据来换取经济利益,或者以泄露数据为威胁来敲诈公司。

- 漏洞利用。许多硬件和软件系统都存在漏洞,黑客可以利用它们来获取公司网络的访问权。

- 拒绝服务 (DoS) 攻击。在 拒绝服务攻击中,黑客会用流量和虚假请求来使网站、网络和其他 IT 资源超载,导致其崩溃或运行缓慢。DoS 攻击会占用所有可用资源,使系统无法为合法用户提供服务。攻击者还可能会使用僵尸网络(由成千上万台受恶意软件感染的计算机和设备组成的爬虫程序网络)来发起分布式拒绝服务 (DDoS) 攻击。

- 恶意软件。在 恶意软件攻击中,网络犯罪分子会诱使受害者点击恶意链接、打开恶意附件或访问恶意网站,以图在系统中植入恶意软件。下载到受害者计算机的恶意软件会为攻击者提供 IT 环境及其内数据的访问权限。

犯罪分子如何利用数据泄露来获利?

数据泄露常常会造成信用卡号码、银行账户或用户名及密码等信息被暴露,攻击者可以利用这些信息来访问财务帐户、提取资金,或者在暗网上出售。在身份盗窃案件中,攻击者可能会利用社会保险号等个人身份信息,以受害者的名义开立账户或办理贷款。

数据泄露也可能是一种公司或政府间谍活动,具体形式为企业从竞争对手那里窃取知识产权,或者民族国家窃取有关敌方军事行动的机密数据。

企业如何防范数据泄露?

企业可以部署各种策略和解决方案,以防止数据泄露。

- Zero Trust 方法。在 Zero Trust 安全框架中,任何用户、设备或应用程序都不会自动获得信任。相反,每一项访问 IT 资产的请求都必须经过身份验证和确认。此外,只有在特定时间执行特定任务的必要情况下,才会授予资源的访问权限。这种方法可以防止用户和设备拥有过于宽泛的权限,并因而导致数据泄露。它还能阻止攻击者在 IT 环境内随意移动。

- 身份和访问管理 (IAM)。通过使用多重身份验证并执行高强度密码策略,可以防止攻击者未经授权访问系统。

- 安全意识培训。定期开展关于威胁性质的培训,可以帮助员工辨别网络钓鱼攻击以及可能会导致数据泄露的其他威胁。关于安全习惯的培训有助于确立最佳做法,防止发生安全过失。

- 事件响应计划。企业必须制定一个计划,确定在攻击发生时如何防御和报告攻击、识别被盗资产、降低损失,并与客户、员工和媒体沟通。

- 优化漏洞修补。为防止攻击者利用软件或硬件中的漏洞发起攻击,安全团队必须定期并及时地更新系统和安装修补程序。

- 企业级加密。对敏感信息进行加密,即使不幸发生数据泄露,也可以确保这些信息不会被利用或访问。

- 微分段。IT 团队可以使用 软件定义的微分段对网络进行分段,并针对各个关键业务工作负载实施精细的安全策略。万一攻击者已经成功地突破了网络的某个部分,这种做法也可以阻止他们访问其他区域中的敏感数据,从而有效限制攻击的影响范围。

- Web 和云安全解决方案。类似 网络应用程序防火墙 (WAF) 和 API 网关安全解决方案这样的技术可以帮助防止许多种可能会导致数据泄露的攻击和漏洞。

- 网络安全解决方案。类似防火墙、DDoS 保护、爬虫程序检测和数据丢失防范 (DLP) 这样的技术和解决方案可以帮助提高网络安全性。

常见问题

微分段是一种网络安全技术,它可以将网络及其内部的资产划分为精细的区域,以实施严格定义的安全控制,从而针对单个工作负载、应用程序和虚拟机 (VM) 提供保护。通过利用单独的安全控制措施来隔离这些工作负载,企业可以有效地阻止横向移动,从而更好地遏制安全威胁并防止数据泄露。

信用卡安全涉及一系列的协议、技术和最佳做法,可有助于企业保护在其 IT 环境中处理和/或存储的信用卡信息。信用卡安全解决方案可有助于企业保护敏感的财务信息、减少信用卡数据丢失情况、防止发生信用卡欺诈,并避免产生不利后果,例如监管罚款、法律诉讼以及收入、声誉和客户信任方面的损失。