アジア太平洋地域の記録的な DDoS 攻撃(900 Gbps)を Akamai が緩和

昨年夏にヨーロッパで発生した 記録的規模の攻撃 以降、分散型サービス妨害(DDoS)の脅威の状況は常に変化し、激しさを増し続けています。

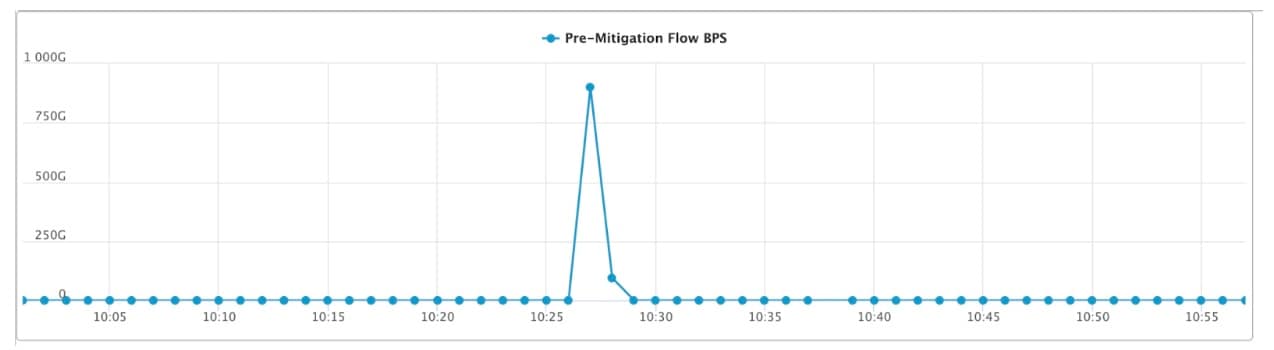

2023 年 2 月 23 日 10 時 22 分(UTC)、Akamai は DDoS 攻撃 を緩和しました。これはアジア太平洋地域(APAC)の Prolexic のお客様に対して行われたものの中で最大規模でした。攻撃トラフィックはピーク時には毎秒 900.1 ギガビット、毎秒 1 億 5,820 万パケットに達しました。

最近の傾向に違わず、今回の攻撃も短期間に猛烈な規模で行われ、攻撃のピーク時にはほとんどの攻撃トラフィックがバーストトラフィックでした。その後、わずか数分でトラフィックパターンは正常に戻りました(図 1)。

Akamai のスクラビングネットワーク全体に分散

この攻撃はスクラビングネットワーク全体に分散されましたが、APAC 地域からの攻撃が最も多く見られました(図 2)。スクラビングセンターの中で、トラフィック全体の 12% を超えたセンターはありませんでした。割合が上位のセンターは、上から香港、東京、サンパウロ、シンガポール、大阪でした。48% のトラフィックが地域内のものでした。26 か所ある 拡大を続ける Akamai のスクラビングセンター の全てで、いくらかの攻撃トラフィックを観測しました。

緩和戦略

堅牢な最新のネットワークであっても、適切な防御対策がなければ、この規模の攻撃によって崩壊する可能性があります。そうなると、ネットワーク接続に依存するオンラインビジネスは完全にアクセス不能となります。その結果、消費者の信頼を損ない、最終的に経済的な損失やその他の予期せぬ影響を被る可能性があります。

攻撃を阻止しお客様を守るために、 Akamai Prolexic は業界をリードするプラットフォーム、人材、プロセスを結集し、攻撃を事前に緩和しました。

プラットフォーム:公的に報告されている最大規模の攻撃の数倍まで拡張できる専用の防御キャパシティを提供します。

人材:世界 6 か所のグローバル拠点に 225 人を超える現場対応者を擁しています。これらの対応者は、数十年に及ぶ専門知識を活かし、世界中の要求水準の高い大規模な組織に対する最も高度な攻撃を緩和しています。

プロセス:カスタムランブック、サービス検証、運用準備演習を通じて、DDoS インシデント対応計画を最適化します。

巻き添え被害を出さない

このお客様に対する当社のプロアクティブな防御体制により、巻き添え被害が発生することはありませんでした。

運用リスクの高まりに伴い、オンラインビジネスの成功には実績ある DDoS 緩和戦略が不可欠となっています。最新の脅威に先んじるため、以下の推奨事項を実施してください。

DDoS リスクを最小限に抑えるためのガイダンス

Cybersecurity and Infrastructure Security Agency(CISA)の推奨事項を今すぐ検討し実施してください。

重要なサブネットと IP スペースを調べて、それらに緩和制御が適用されていることを確認します。

DDoS セキュリティ制御を防御の第一層である「Always-on」の緩和対策に組み入れることで、緊急インテグレーションを回避し、インシデント対応者の負担を軽減してください。実績に裏付けられた信頼できるクラウドベースプロバイダーを利用していない場合は、すぐに探してください。

事前に緊急対応チームを招集し、ランブックとインシデント対応計画が最新の状態になっていることを確認してください。

たとえば、致命的なイベントに対処するためのプレイブックはありますか?

そのプレイブック内の連絡先は更新されていますか?今は使われていない技術資産や、すでに退職した人が参照されているプレイブックは役に立ちません。

追加情報

組織を守るために取り得る対応策の詳細については、以下の CISA リソースをご覧ください。

Shields Up (サイバーセキュリティリスクを軽減する対策)