Bisher größter DDoS-Angriff in Europa

Das Risiko von DDoS-Angriffen (Distributed Denial of Service) war noch nie so groß. In den letzten Jahren sahen sich Unternehmen mit einer Flut von DDoS-Erpressungen, neuen Bedrohungen, staatlich gefördertem Hacktivismus und beispiellosen Innovationen bezüglich der Art der Bedrohungen konfrontiert.

Und die Angreifer zeigen keinerlei Anzeichen nachzulassen.

Am Donnerstag, den 21. Juli 2022, hat Akamai den größten DDoS-Angriff, der jemals auf der Prolexic-Plattform gegen einen europäischen Kunden gestartet wurde, entdeckt und abgewehrt. Der Angriff dauerte über 14 Stunden und der weltweit verteilte Angriffstraffic erreichte Spitzenwerte von 853,7 Gbit/s sowie 659,6 Millionen Paketen pro Sekunde. Der Angriff, der auf eine Vielzahl an IP-Adressen des Kunden ausgerichtet war, war der weltweit größte horizontale Angriff, der jemals auf der Prolexic-Plattform abgewehrt wurde.

Aufschlüsselung des Angriffs

Der Betroffene, ein Akamai-Kunde in Osteuropa, war in den letzten 30 Tagen das Ziel von 75 horizontalen Angriffen, darunter UDP, UDP-Fragmentierung, ICMP-Floods, RESET-Floods, SYN-Floods, TCP-Anomalien, TCP-Fragment, PSH ACK-Floods, FIN Push-Floods und PUSH Floods. UDP war bei beiden Spitzenwerten der am häufigsten auftretende Vektor.

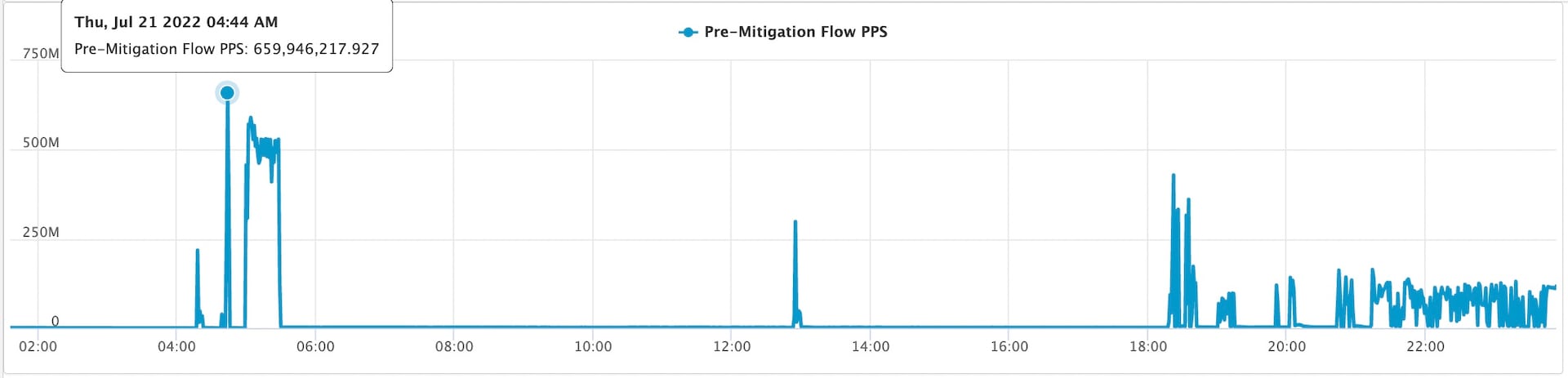

Nach fünf Tagen erreichte die Angriffskampagne um 06:44 Uhr MESZ die Spitzen-PPS (659 Millionen Pakete pro Sekunde) (Abbildung 1).

Abb. 1: Spitzenwert im PPS-Angriffstraffic

Abb. 1: Spitzenwert im PPS-Angriffstraffic

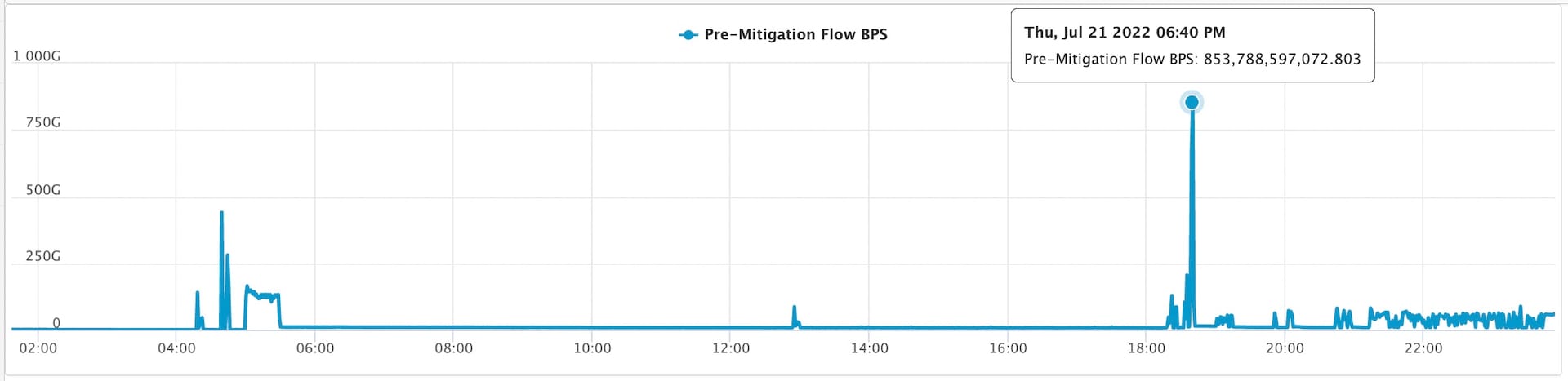

Das Angriffsvolumen wurde anschließend um 20:40 Uhr MESZ auf bis zu 853 Gbit/s hochgefahren (Abbildung 2).

Abb. 2: Spitzenwert im BPS-Angriffstraffic

Abb. 2: Spitzenwert im BPS-Angriffstraffic

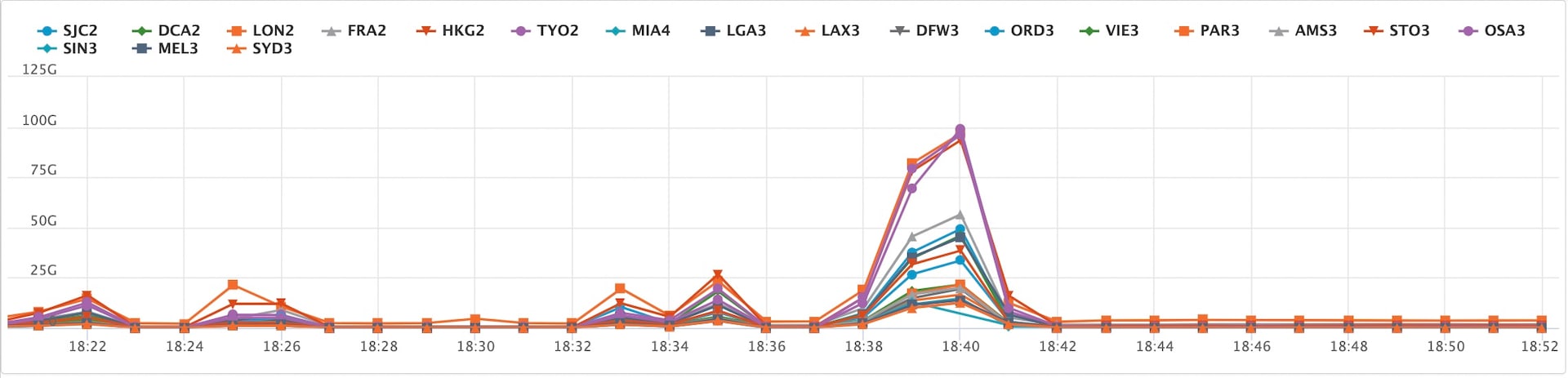

Verteilter Angriffstraffic deutet darauf hin, dass Cyberkriminelle ein hochentwickeltes, globales Botnet aus kompromittierten Geräten zur Orchestrierung dieser Kampagne nutzen (Abbildung 3). Keines der Scrubbing-Center bewältigte individuell mehr als 100 Gbit/s des gesamten Angriffs.

Abb. 3: Regionale Verteilung des BPS-Angriffstraffics

Abb. 3: Regionale Verteilung des BPS-Angriffstraffics

Abwehrstrategie

Ohne die richtigen Abwehrmaßnahmen würde bei einem Angriff dieser Größenordnung wahrscheinlich selbst ein leistungsstarkes und modernes Netzwerk zusammenbrechen. Dadurch wären Onlinegeschäfte jeder Art, die auf diese Verbindung angewiesen sind, nicht erreichbar. Das könnte das Vertrauen der Verbraucher gefährden, zu finanziellen Verlusten führen und andere schwerwiegende Folgen haben.

Um den Angriff abzuwehren und unseren Kunden zu schützen, nutzte Akamai Prolexic die branchenführende Kombination aus Technologie, Mitarbeitern und Prozessen. Dank unserer proaktiven Verteidigungshaltung konnte die Attacke für diesen Kunden ohne Kollateralschäden abgeschwächt werden.

Plattform: Eine dedizierte Abwehrkapazität, die auf das Vielfache der größten öffentlich gemeldeten Angriffe skaliert werden kann

Mitarbeiter: Mehr als 225 Responder an weltweit 6 Standorten mit jahrzehntelanger Erfahrung in der Abwehr der raffiniertesten Angriffe für die größten und anspruchsvollsten Unternehmen der Welt

Prozess: Optimierte Reaktionspläne für DDoS-Vorfälle durch nutzerdefinierte Runbooks, Servicevalidierung und Übungen zur Betriebsbereitschaft

Angesichts des erhöhten Betriebsrisiken ist eine bewährte DDoS-Abwehrstrategie für Onlineunternehmen unerlässlich, um erfolgreich zu sein. Um den neuesten Bedrohungen immer einen Schritt voraus zu sein und mehr über die DDoS-Lösungen von Akamai zu erfahren,befolgen Sie die untenstehenden Empfehlungen.

Sie werden angegriffen?

Folgen Sie diesem Link für DDoS-Schutz rund um die Uhr.

Empfehlungen zur Minderung des Risikos von DDoS-Angriffen

Prüfen und implementieren Sie Empfehlungen der Cybersecurity and Infrastructure Security Agency (CISA)* sofort.

Überprüfen Sie kritische Subnetze und IP-Bereiche und stellen Sie sicher, dass diese über Abwehrmechanismen verfügen.

Implementieren Sie DDoS-Sicherheitskontrollen mit einer „Always-on“-Abwehr als erste Verteidigungsebene, um eine Notfallintegration zu vermeiden und die Belastung für das Krisenteam zu reduzieren. Wenn Sie noch keinen vertrauenswürdigen und bewährten cloudbasierten Anbieter haben, suchen Sie sich jetzt einen.

Stellen Sie proaktiv ein Krisenteam zusammen und stellen Sie sicher, dass die Runbooks und Vorfallreaktionspläne auf dem neuesten Stand sind. Verfügen Sie beispielsweise über ein Runbook für Katastrophenereignisse? Werden die Kontakte in den Playbooks regelmäßig aktualisiert? Ein Playbook, das veraltete Tech-Assets oder ehemalige Mitarbeiter referenziert, wird Ihnen im Notfall nicht helfen.

*Für weitere Informationen über die Schritte, die Sie zum Schutz Ihrer Organisation ergreifen können, besuchen Sie bitte die folgenden CISA-Ressourcen:

Shields up (Schritte zur Reduzierung von Cybersicherheitsrisiken)