Il più vasto attacco DDoS mai lanciato in Europa

Il rischio di subire attacchi DDoS (Distributed Denial-of-Service) non è mai stato così elevato. Nel corso degli ultimi anni, le organizzazioni hanno dovuto fronteggiare una mare di attacchi DDoS a scopo di estorsione, nuove minacce, attività di hacktivismo filo-governative e un'innovazione senza precedenti nel panorama delle minacce.

In tutto ciò, gli autori degli attacchi non mostrano alcun segno di cedimento.

Giovedì 21 luglio 2022, Akamai ha rilevato e mitigato il più vasto attacco DDoS mai lanciato contro un cliente europeo sulla piattaforma Prolexic, con un traffico distribuito a livello globale che ha raggiunto un picco di 853,7 Gbps e 659,6 Mpps in 14 ore. L'attacco, che ha preso di mira una serie di indirizzi IP dei clienti, ha formato il più vasto movimento orizzontale mai mitigato sulla piattaforma Prolexic.

Ripartizione dell'attacco

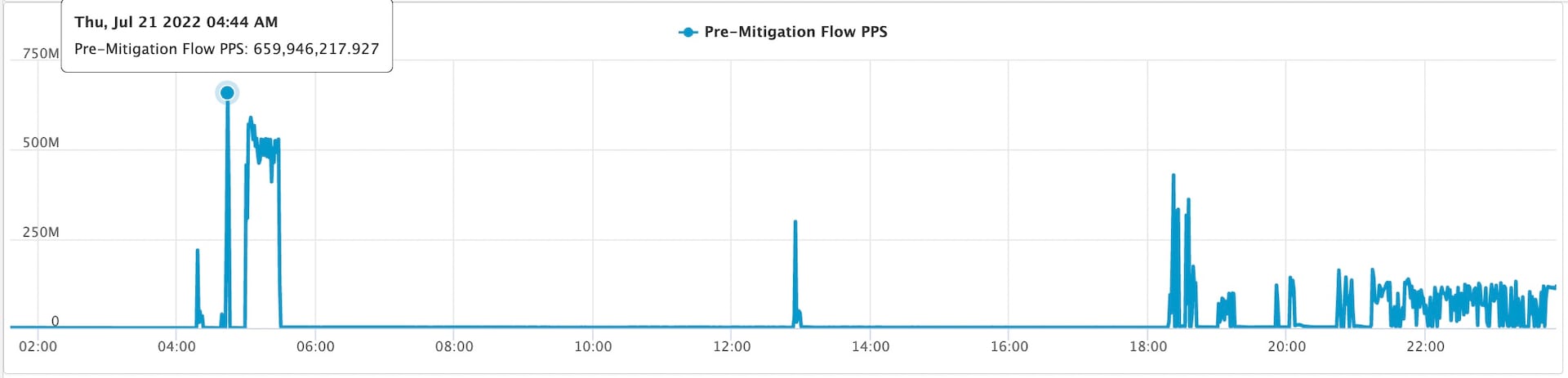

La vittima dell'attacco, un cliente Akamai situato in Europa orientale, è stata presa di mira 75 volte in 30 giorni con attacchi orizzontali costituiti da UDP, frammentazioni UDP, attacchi ICMP, RESET e SYN, anomalie TCP, frammenti TCP, attacchi PSH ACK, attacchi push FIN e PUSH, solo per citarne alcuni. Il vettore UDP è stato il più popolare osservato nei due picchi record.

Dopo cinque giorni, la campagna di attacchi ha raggiunto un picco di PPS (659 Mpps) alle 4:44 (UTC) (Figura 1).

Fig. 1. picco nel traffico di attacchi PPS

Fig. 1. picco nel traffico di attacchi PPS

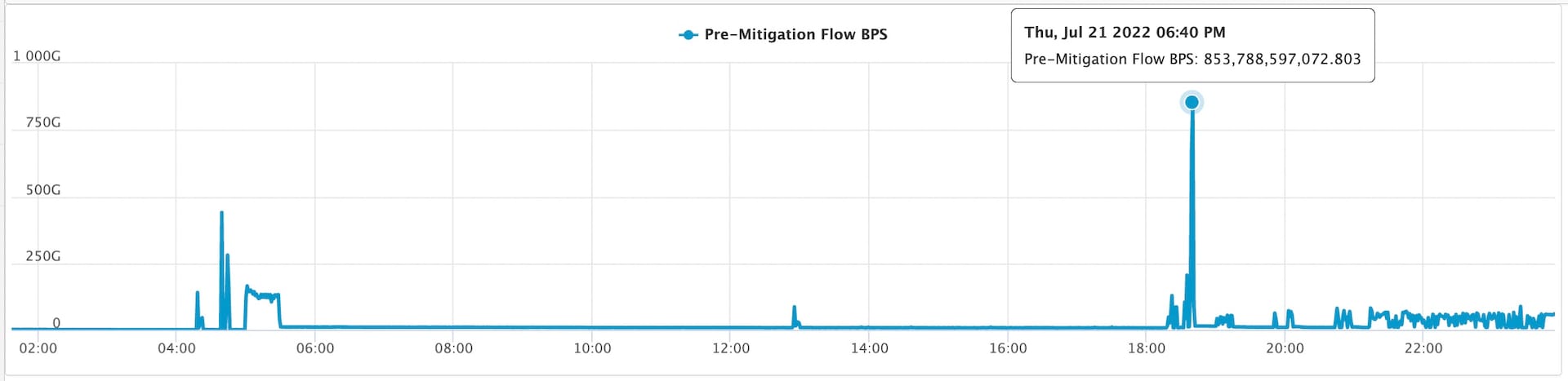

Il volume degli attacchi è salito di conseguenza fino a raggiungere gli 853 Gbps alle 18:40 (UTC) (Figura 2).

Fig. 2. picco nel traffico di attacchi BPS

Fig. 2. picco nel traffico di attacchi BPS

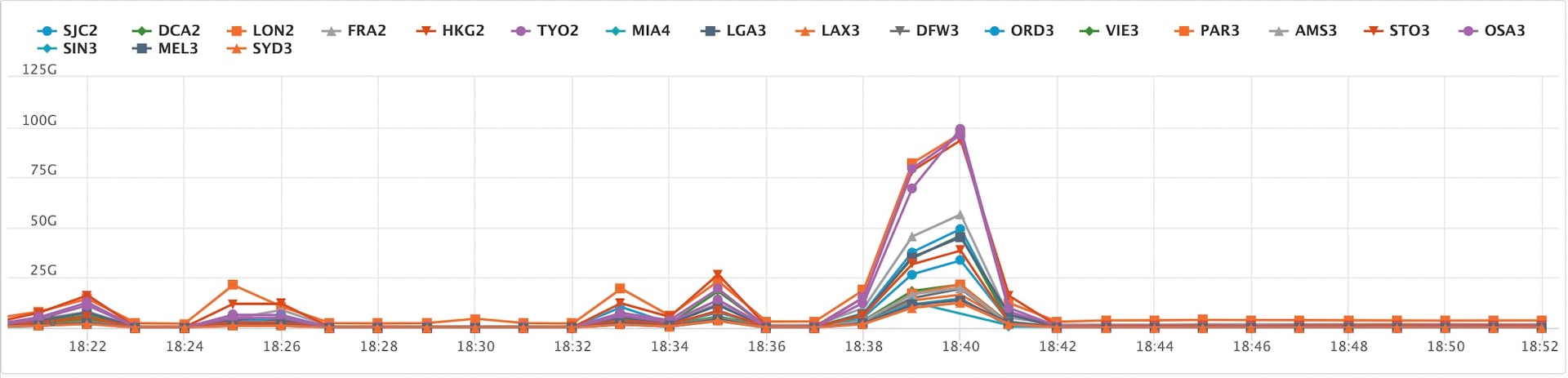

Il traffico distribuito dell'attacco fa pensare che i criminali abbiano utilizzato una botnet globale altamente sofisticata di dispositivi violati per organizzare questa campagna (Figura 3). Nessuno scrubbing center da solo è mai riuscito a gestire un attacco di portata superiore a 100 Gbps.

Fig. 3. Distribuzione regionale del traffico di attacchi BPS

Fig. 3. Distribuzione regionale del traffico di attacchi BPS

Strategia di mitigazione

Senza gli appropriati sistemi di difesa, anche una rete solida e moderna potrebbe collassare sotto un assalto di questa portata, rendendo le attività online che si basano su questa connessione completamente inaccessibili, il che potrebbe mettere in pericolo la fiducia dei clienti, causare perdite finanziarie e determinare altre serie conseguenze.

Per contrastare l'attacco e salvaguardare il nostro cliente, Akamai Prolexic ha impiegato la sua combinazione di tecnologie, persone e processi leader del settore per mitigare preventivamente l'assalto senza provocare danni collaterali grazie al nostro sistema di difesa proattivo concepito per questo cliente.

Piattaforma: una capacità di difesa dedicata in grado di scalare di varie volte rispetto alle dimensioni dei più vasti attacchi mai segnalati

Persone: più di 225 addetti dedicati in 6 sedi globali con decenni di esperienza nella mitigazione degli attacchi più sofisticati per le più grandi ed esigenti organizzazioni del mondo

Processi: piani di risposta agli attacchi DDoS ottimizzati tramite runbook personalizzati, convalida dei servizi e test per la prontezza di risposta agli attacchi

Alla luce dei maggiori rischi operativi, è imperativo disporre di una strategia di mitigazione degli attacchi DDoS di comprovata validità per far prosperare le attività aziendali online. Per rimanere aggiornati sulle minacce più recenti e per scoprire ulteriori informazioni sulle soluzioni DDoS di Akamai, fate riferimento ai consigli riportati di seguito.

Siete sotto attacco?

Visitate questo link per trovare una protezione dagli attacchi DDoS 24/7 in caso di emergenza.

Consigli per la mitigazione degli attacchi DDoS

Esaminate e implementate immediatamente le raccomandazioni della CISA (Cybersecurity and Infrastructure Security Agency)*

Esaminate le sottoreti e gli spazi IP critici e accertatevi che siano in atto controlli di mitigazione

Distribuite i controlli di sicurezza DDoS con una strategia di mitigazione "always-on" come primo livello di difesa al fine di evitare uno scenario di integrazione di emergenza e per ridurre il peso su chi deve rispondere agli incidenti. Se non disponete di un provider basato sul cloud affidabile e comprovato, sceglietene uno.

Mettete insieme proattivamente un team di risposta alle crisi e assicuratevi che i runbook e i piani di risposta agli incidenti siano aggiornati. Ad esempio, disponete di un runbook per affrontare eventi catastrofici? I contatti all'interno dei playbook sono aggiornati? Un playbook che fa riferimento a risorse tecnologiche obsolete o a dipendenti che hanno da tempo lasciato l'azienda non è utile.

*Per ulteriori informazioni sui passaggi da implementare per proteggere la vostra organizzazione, potete consultare le seguenti risorse CISA:

Shields Up (le operazioni che consentono di ridurre i rischi legati alla cybersicurezza)