イノベーションに潜む高いリスク:金融サービス業界の攻撃トレンド

編集・協力:Cheryl Chiodi

エグゼクティブサマリー

金融サービス業界における Web アプリケーション攻撃と API 攻撃数は、2022 年第 2 四半期と 2023 年第 2 四半期を比較すると 65% 増加しており、18 か月で 90 億回の攻撃がありました。その要因の 1 つは、サイバー犯罪者グループがゼロデイおよびワンデイの脆弱性を初期の侵入経路として積極的に追求したことでした。

金融サービス業界ではレイヤー 3 およびレイヤー 4 の DDoS 攻撃が増加し続けており、ゲーム業界を上回って最も攻撃の多い業界となっています。このような増加の原因は、仮想マシンによるボットネットの力が急激に増大したことや、ロシアとウクライナの戦争によって親ロシアのハクティビズムが活発化したことであると考えられます。

レイヤー 3 およびレイヤー 4 の DDoS イベントの 63.52% を欧州・中東・アフリカ(EMEA)地域が占めており、昨年の「地域シフト」の傾向が続いています。この地域に対する攻撃の数は、次に多い地域のほぼ 2 倍でした。この原因は攻撃者グループが欧州の銀行に対して金融政策上の動機を持っていることであると、Akamai は推測しています。さらに、これは攻撃者がすぐに関心を切り替える可能性があるということを示しています。

金融サービス業界では、他の業界よりもサードパーティのスクリプトが少ない(30%)ものの、そのようなスクリプトは Web スキミングのような攻撃の標的となりやすいため、金融サービス機関は、Payment Card Industry Data Security Standard(PCI DSS)v4.0 の新しい要件に準拠するためのソリューションを導入し始めています。

悪性ボットからの要求は 69% 増と(1.1 兆件)急増し、アカウント乗っ取りや金融アグリゲーターが引き起こすリスクなど、金融サービス顧客とそのデータに対する加害が続いていることを示しています。

2023 年の金融サービスに関する「インターネットの現状(SOTI)」レポートでは、今年のセキュリティ調査で見られた脅威の傾向を再確認するだけでなく、このセクターに関する独自の知見も示されています。このレポートは、Akamai が阻止する脅威トラフィックと、お客様から学んだベストプラクティスの両方に基づいています。

注目すべきトレンド:Web 攻撃の増加

注目すべき変化は、分散型サービス妨害(DDoS)攻撃に関する金融サービス業界のランキングです。今年、金融サービス業界は DDoS 攻撃 の第 1 位にランクインしており、Web アプリケーション攻撃数と API 攻撃数では第 3 位、フィッシングでは第 1 位でランキングに変わりありません。

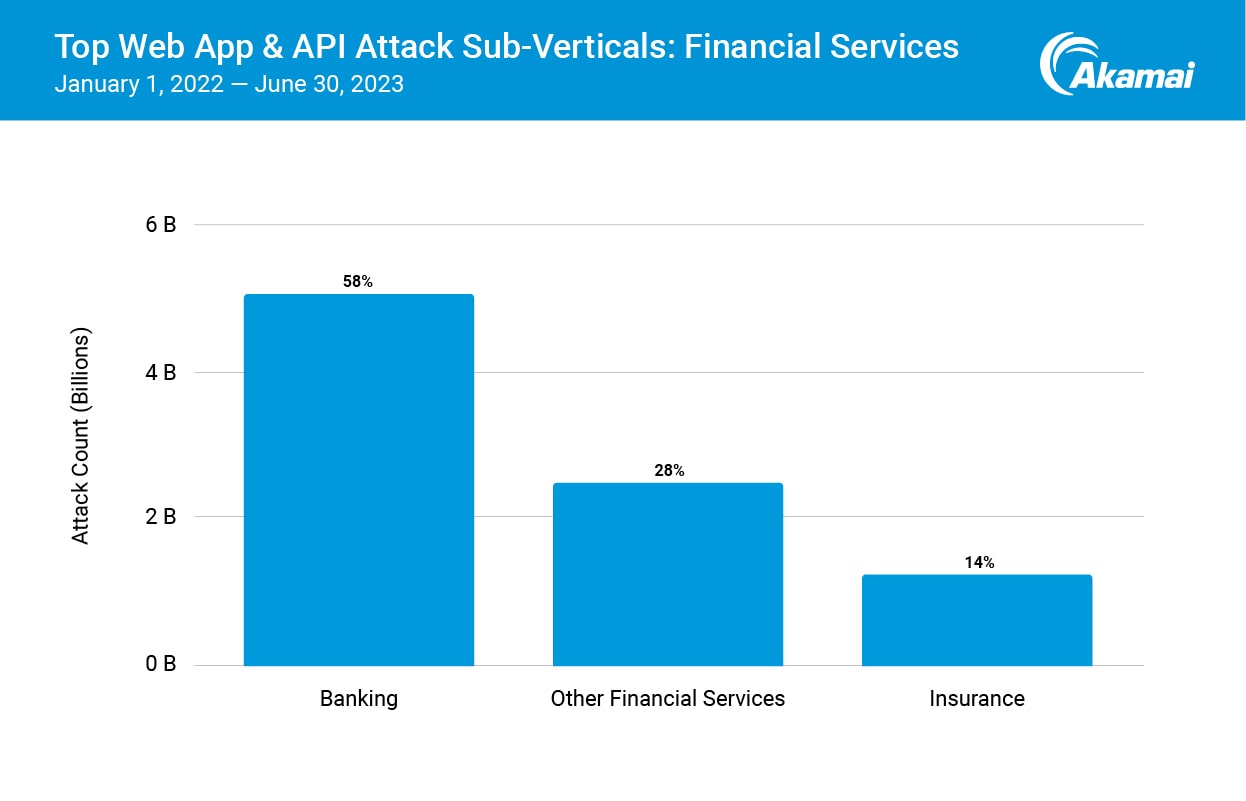

このレポートでは、金融サービス業界を初めて業種に細分化しました(図 1)。金融サービス業界に対する Web アプリケーション攻撃と API 攻撃 に関するこの詳細な調査では、銀行が Web 攻撃の矛先となっており(58%)、金融サービス会社(フィンテック、資本市場、損害保険、決済会社および貸付会社など)がそれに続いている(28%)ことが明らかになりました。

保険会社は、金融サービスの業種の中で Web アプリケーション攻撃数と API トラフィック攻撃数の 14% を占めています。これらの全体的な増加は、一般的に公開されており悪用できる Web アプリケーションの脆弱性が急増したことに起因しています。Akamai の以前の SOTI レポート「セキュリティギャップのすり抜け」では、2022 年が Web アプリケーション攻撃および API 攻撃の記録的な年だったことがわかります。これは ProxyNotShell の脆弱性(CVE-2022-41040)などの重大なセキュリティの欠陥が発覚したことが原因です。

図 1:銀行は保有しているデータの種類が原因で Web 攻撃の影響を多大に受けていますが、フィンテックや資本市場などの他の金融サービス組織も大きな打撃を受けています

図 1:銀行は保有しているデータの種類が原因で Web 攻撃の影響を多大に受けていますが、フィンテックや資本市場などの他の金融サービス組織も大きな打撃を受けています

DDoS 攻撃:セキュリティに関する懸念の高まり

金融アプリケーションに関しては、レイヤー 7 の DDoS 攻撃という問題が深刻化しています。サイバー犯罪者は、新記録を打ち立てながら、より強力な防御に対抗するために攻撃の作戦、ネットワーク、戦術・技術・手順(TTPs)を強化する取り組みを絶えず行っています。多くの大規模な DDoS 攻撃によく見られる特徴には、次のようなものがあります。

IP/サブネットおよび国の高度な分散

感染した/リースされたクラウド・サービス・プロバイダー、Tor 出口ノード、匿名/オープン・プロキシ・ノードなど、豊富な攻撃ソース

GET フラッド

ホームページ、ランダム URL、ログインエンドポイントなどのキャッシュできない URL を狙う攻撃

家庭用 ISP、モバイル・キャリア・ネットワーク、または大学ネットワークの背後にボットネットを作成する高度な攻撃者による IP スプーフィング

防御者の応答に基づいたダイナミックな適応型の攻撃

レイヤー 3 およびレイヤー 4 の DDoS 攻撃に関しては、金融サービス業界がゲーム業界を上回って最も攻撃数の多い業界となっており、攻撃イベントの 29.25% を占めています。DDoS 攻撃は、長年にわたりサイバー犯罪者にとって最も 強力な武器となっており、大規模なサービス中断、壊滅的な財務損失、ネットワークのリソースやサービス運用の途絶をいつでも引き起こすことができます。

金融サービス顧客に対する攻撃が引き続き発生

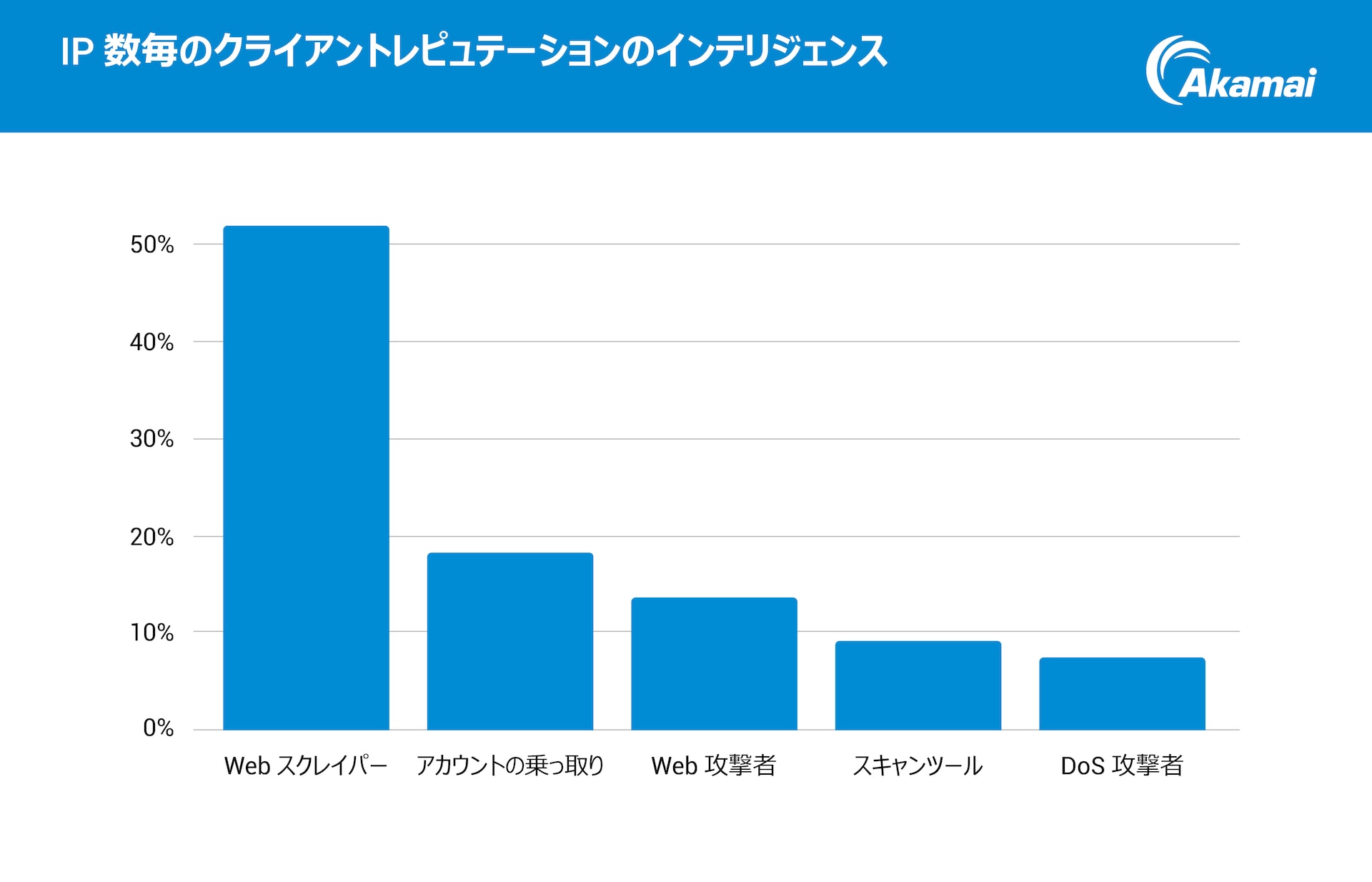

この SOTI では、攻撃者は顧客を標的としているという 2022 年に報告されたトレンドについて再考しました。昨年は アカウントの乗っ取り が最も多かったのですが、今年は金融サービスをターゲットとする IP の 50% 以上が Web スクレイパーに関連していました(図 2)。Web スクレイパーとは、Web サイトから情報を収集したり、 フィッシング 目的でサイトの正確なレプリカを作成するために使用される自動ツールです。だまされたユーザーの機微な情報の漏えいにつながります。

図 2:90 日間にわたって金融サービス業界をターゲットとしている脅威ベクトルを示す、Akamai Client Reputation インテリジェンスプラットフォームからの配信

図 2:90 日間にわたって金融サービス業界をターゲットとしている脅威ベクトルを示す、Akamai Client Reputation インテリジェンスプラットフォームからの配信

コンプライアンスに関しては、Digital Operational Resilience Act(DORA)に注目する必要があります。DORA は、欧州の金融セクターとその一部のサードパーティー・サービス・プロバイダーに義務を課す、EU の包括的な規制です。EU のデータ保護フレームワーク(GDPR:一般データ保護規則)と同様、DORA は他の国(米国など)が金融セクターの規則を策定する際に注目する耐障害性規制の例となる可能性があります。

安全対策

シャドウ API やアクセス制御回避攻撃の脅威は、顧客をサポートするためのイノベーションに起因する重要な課題です。業界は以下を行う必要があります。

顧客向けか内部用かを問わず、認可されていない(規則に従っていない)API を迅速に検知する

攻撃や悪用がないか監視する

インシデント調査プロセスを確立する

緩和ポリシーを自動化する

アカウントの乗っ取り、金融アグリゲーター、Web スクレイピング、フィッシングに関する問題についても、これと同様の方法で可視性を確保して対応することが推奨されます。エッジに面したこうした問題は、 OWASP トップ 10 や MITRE ATT&CK フレームワークを活用してレッドチーム/侵入テストグループのトレーニング、成熟度ベースライン測定、テスト計画を作成すべき重大な領域です。

また、金融機関は ATT&CK Navigator ツールを特定の脅威( CL0Pなど)に基づいたパープルチーム演習を実行するためのテンプレートとして使用できます(パープルチームは、セキュリティを強化する目的で組織の境界内のセキュリティ上の弱点を見つけるために、シミュレーション攻撃を実行します)。

最新の防御

DDoS は依然として主要な脅威ベクトルであるため、金融サービス業界はレイヤー 3 およびレイヤー 4 (インフラ)ならびにレイヤー 7(Web)の攻撃に対する最新の計画を策定する必要があります。効果的な演習には、プレイブックの検証や、規模とスピードの両方に関する攻撃のトレンドの追跡を行い、現在の機能に基づいてリスクを評価することが含まれます。

また、技術演習を実施するきっかけを決めることが推奨されます。たとえば、過去 3 四半期に攻撃を受けたことがない場合は、実戦的な演習を行う必要があります。

詐欺的なフィッシングサイトを作成する目的で顧客や Web サイトの情報を収集している Web スクレイパーを検知し、迅速に対応することが不可欠です。これを実現するためのツールとサービスは数多くあります。プロセス/ソリューションを開発する際には 詐欺的行為(フラウド)防止 チームと協力することが重要です。

金融サービス業界による新しい PCI DSS 要件への対応

最後に、金融機関は、JavaScript 環境に対してサイバー犯罪者と規制当局の両方から関心が高まっていることに対処する必要があります。この領域はこれまでリスクレジスターの上位に位置付けられていませんでしたが、最近リリースされた PCI DSS v4.0 に準拠して危機を回避するためには、適切な制御を早期に確立する必要があります。

また、法務部門と緊密に連携して、耐障害性などの領域に関する新たな規制に対応するポリシーを更新する必要があります。

詳細はこちら

レポート全文には、この記事で取り上げられていない地域別スナップショットや技術的な詳細が記載されています。それらの知見が ROI やリスクに関するパートナーとの話し合いに役立てられ、また、データに基づいた効果的かつ戦術的なアプローチによって金融機関と顧客が脅威から守られることを願っています。

今後も最新の Akamai リサーチにご注目ください。Akamai の セキュリティ・リサーチ・ハブのその他のレポートもご確認ください。