Per scaricare Infection Monkey, inviate il modulo riportato a destra. Vi forniremo i file necessari e una guida all'installazione.

Lanciate Infection Monkey nella vostra rete e scoprite subito le falle di sicurezza.

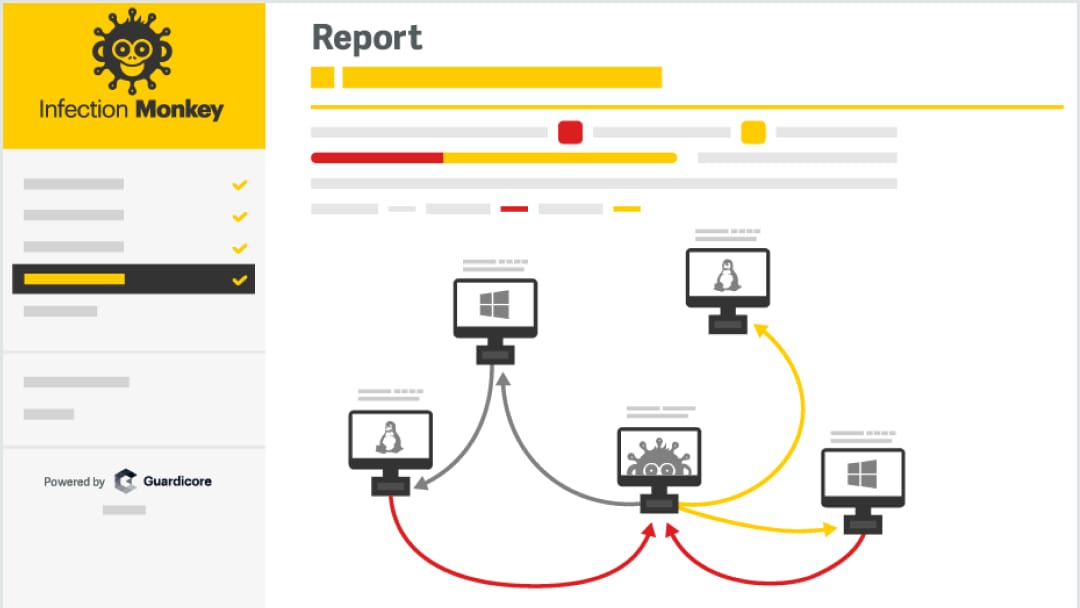

• Panoramica sui potenziali problemi e sulle minacce immediate alla sicurezza

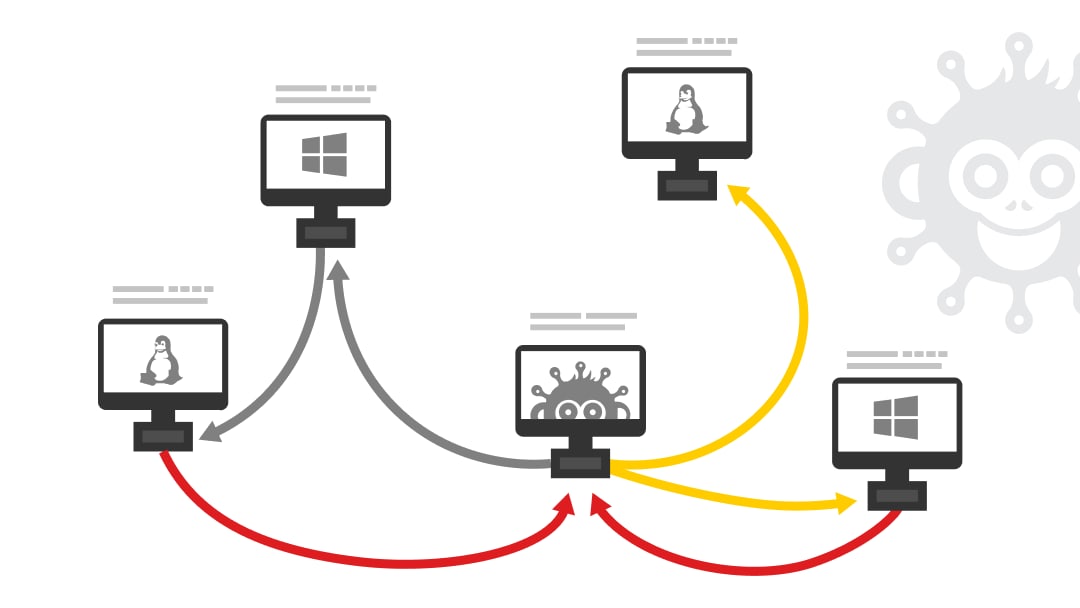

• Una mappa della rete che indica nel dettaglio i sistemi violati

• Servizi aperti individuati per ridurre la superficie di attacco

• Mitigazione per ogni sistema violato, ad es. segmentazione, configurazione di password

Per scaricare Infection Monkey, inviate il modulo riportato a destra. Vi forniremo i file necessari e una guida all'installazione.