Para baixar o Infection Monkey, envie o formulário à direita. Forneceremos os arquivos e um guia de instalação.

Lance o Infection Monkey em sua rede e descubra falhas de segurança em pouco tempo.

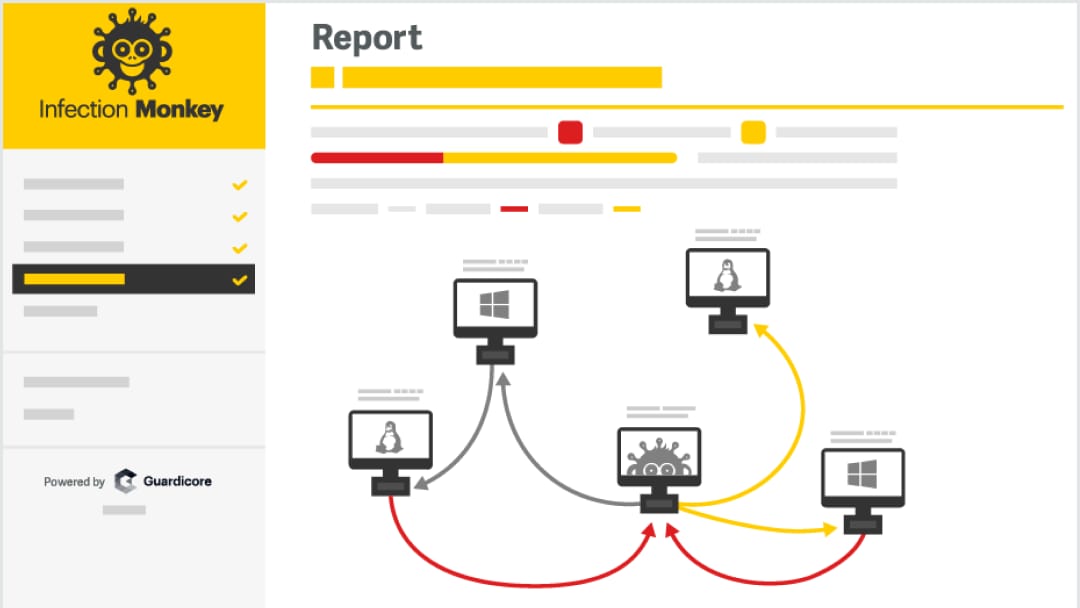

• Visão geral de ameaças imediatas à segurança e possíveis problemas

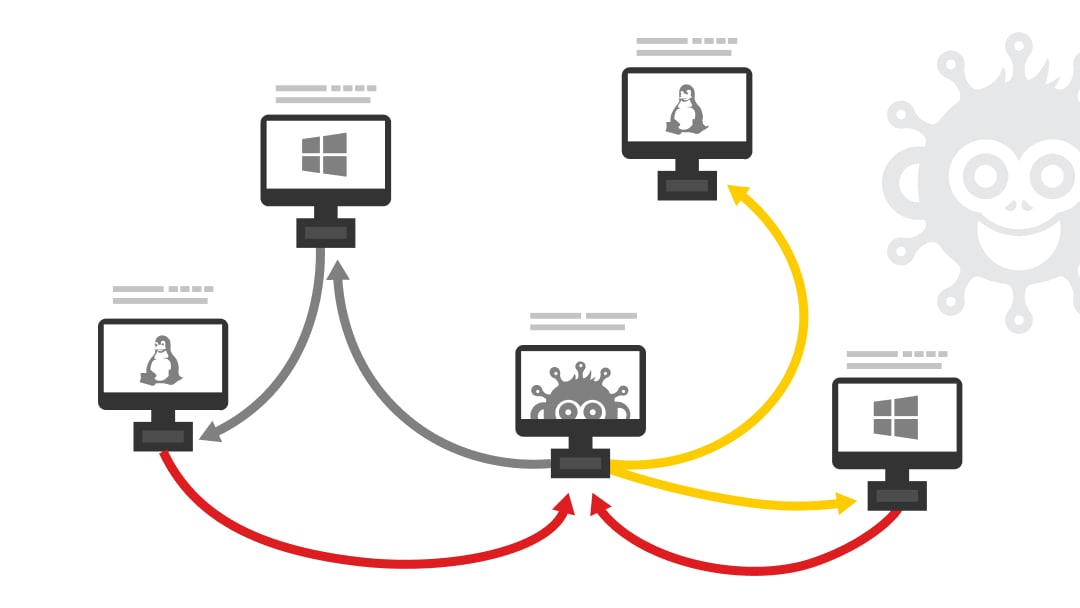

• Um mapa da sua rede com um detalhamento das máquinas violadas

• Serviços abertos descobertos para reduzir a superfície de ataque

• Atenuação por máquina, por exemplo, segmentação, configuração de senha

Para baixar o Infection Monkey, envie o formulário à direita. Forneceremos os arquivos e um guia de instalação.