Para baixar o Infection Monkey, envie o formulário à direita. Forneceremos os arquivos e um guia de instalação.

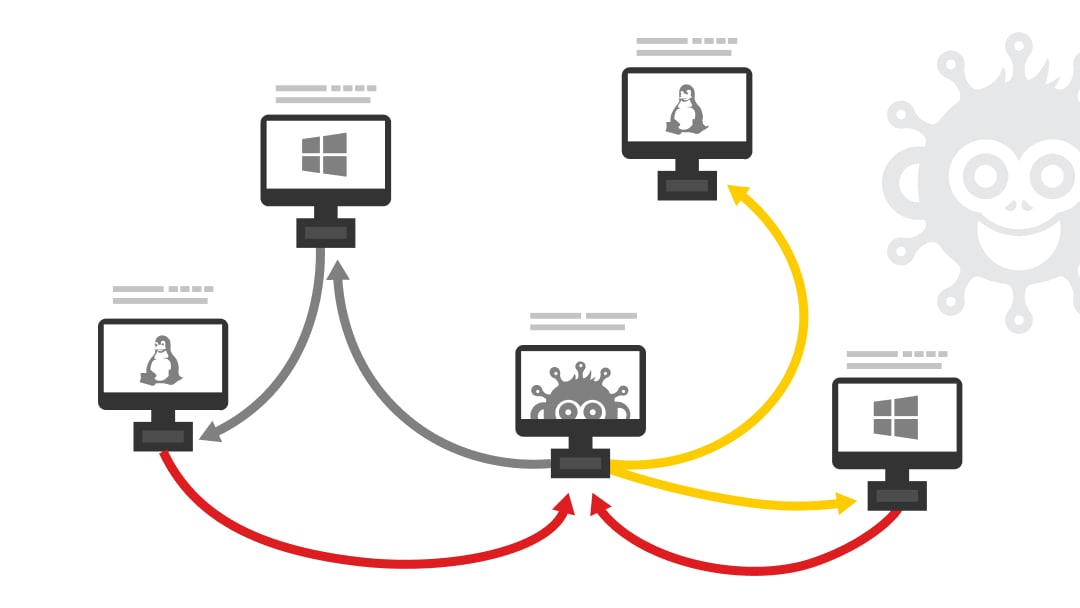

Simule um ataque de ransomware em sua rede para identificar caminhos de propagação e testar a resposta de sua organização.

• Criptografar arquivos especificados pelo usuário

• Deixar uma nota de resgate

• Comportamentos altamente configuráveis

• Seguro para ambientes de produção

O Infection Monkey criptografa arquivos especificados pelo usuário usando um algoritmo totalmente reversível, adicionando uma nota de resgate.

Para baixar o Infection Monkey, envie o formulário à direita. Forneceremos os arquivos e um guia de instalação.