Per scaricare Infection Monkey, inviate il modulo riportato a destra. Vi forniremo i file necessari e una guida all'installazione.

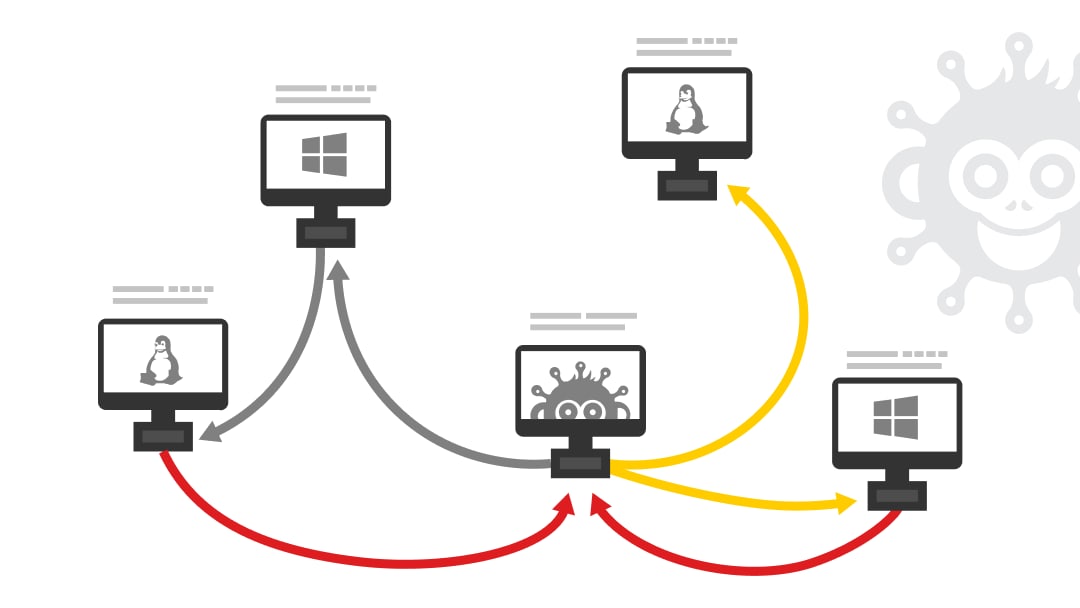

Simulate un attacco ransomware alla vostra rete per identificare i percorsi di propagazione e testare la risposta della vostra organizzazione.

• Crittografa i file specificati dall'utente

• Lascia una richiesta di riscatto

• Comportamenti altamente configurabili

• Sicurezza per gli ambienti di produzione

Infection Monkey effettua la crittografia dei file specificati dall'utente tramite un algoritmo completamente reversibile, lasciando una richiesta di riscatto.

Per scaricare Infection Monkey, inviate il modulo riportato a destra. Vi forniremo i file necessari e una guida all'installazione.