Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, la nostra innovativa intelligence sulle minacce e il nostro team operativo su scala globale forniscono una difesa approfondita in grado di proteggere i dati e le applicazioni aziendali ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi, grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere la loro attività senza rischi.

Il cloud edge è un modello IT che permette di portare il cloud computing sull'edge della rete. Con la crescente diffusione dell'IoT (Internet of Things), dell'intelligenza artificiale, dei veicoli a guida autonoma e altre tecnologie simili, le organizzazioni devono essere in grado di elaborare enormi quantità di dati e, allo stesso tempo, di ridurre la latenza e mantenere un'elevata disponibilità. Il cloud edge computing offre questa possibilità, infatti individua le risorse cloud più vicine alle aree in cui i dati vengono creati e utilizzati, eliminando la necessità di reindirizzare i dati attraverso data center centralizzati che si trovano in luoghi distanti.

Che cos’è il cloud computing?

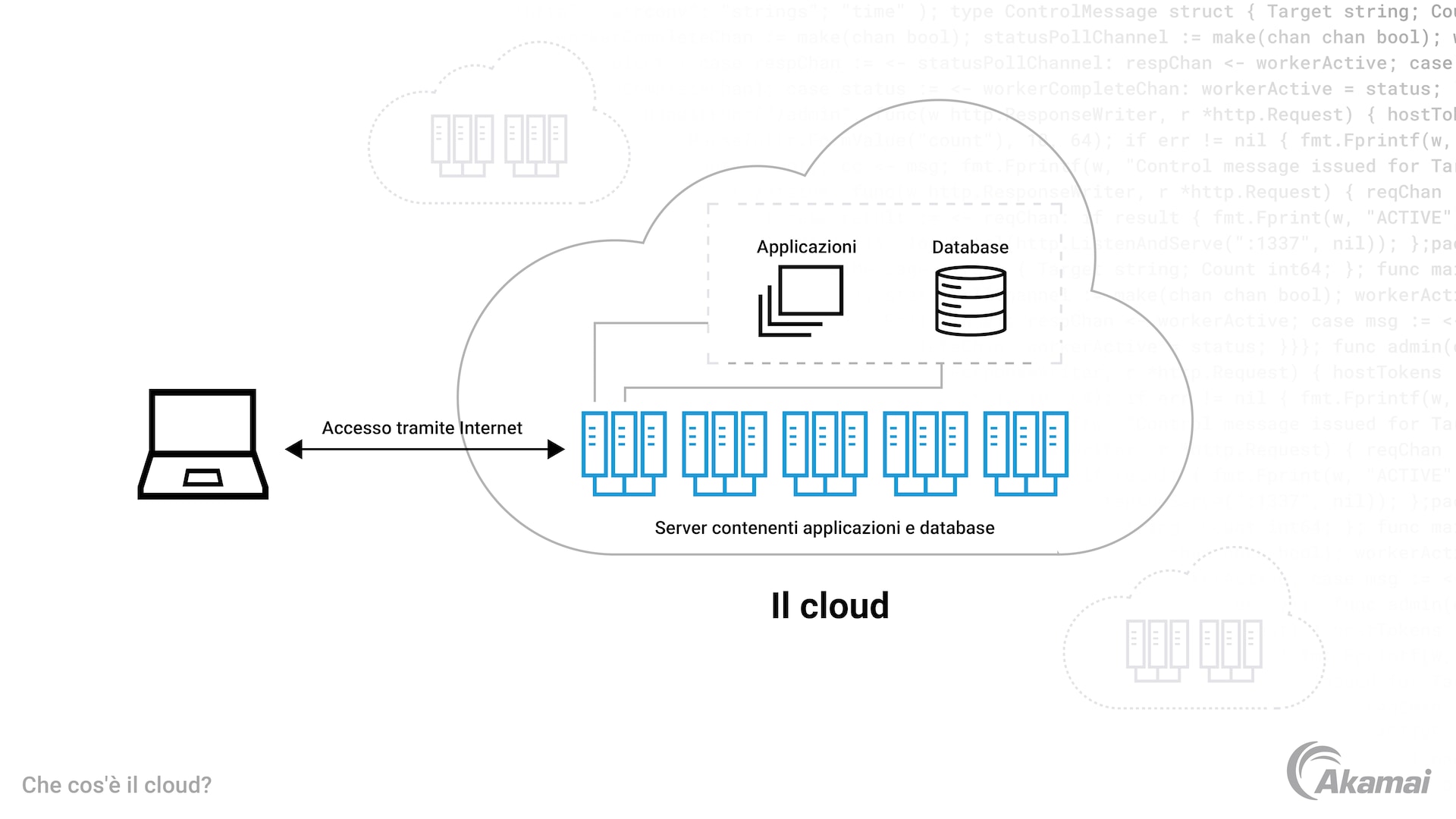

Il cloud computing rende disponibili funzionalità di elaborazione, archiviazione, database, networking e analisi, come servizi flessibili e altamente scalabili e che sono accessibili tramite Internet. Avvalendosi della virtualizzazione per creare ampi pool di risorse informatiche, l'infrastruttura cloud assicura performance più elevate, maggiore affidabilità e una straordinaria scalabilità, pur riducendo i costi grazie ai prezzi basati sul consumo. Sebbene i servizi cloud consentano alle organizzazioni di fornire rapidamente qualsiasi potenza di elaborazione richiesta, il fatto che le risorse di elaborazione e archiviazione sul cloud risiedano in luoghi distanti può aumentare la latenza nei processi business-critical. Inoltre, tale infrastruttura può comportare maggiori rischi, poiché i dati devono percorrere lunghe distanze per passare da dispositivi e server locali a un data center basato sul cloud centralizzato.

Che cos'è l'edge computing?

A differenza della natura centralizzata dell'architettura cloud, l'edge computing è un'architettura IT altamente distribuita in cui le informazioni vengono elaborate alla periferia o sull'edge di una rete, in prossimità di utenti, dispositivi e applicazioni che generano e consumano i dati. Poiché i dati vengono elaborati su server vicini, l'edge computing riduce notevolmente la latenza e protegge i dati sensibili limitandone l'esposizione sull'Internet pubblico. Tuttavia, la scalabilità dell'edge computing può essere limitata dal numero, dalle dimensioni e dalla disponibilità degli edge server vicini a un determinato carico di lavoro. Per tecnologie come l'IoT e applicazioni come l'intelligenza artificiale che generano enormi quantità di dati che devono essere elaborati in tempo reale, le reti edge potrebbero non fornire una potenza di elaborazione sufficiente.

Perché portare il cloud computing sull'edge della rete?

Per soddisfare le esigenze di elaborazione delle tecnologie nuove ed emergenti, le aziende tecnologiche stanno passando a un modello di cloud edge che avvicina l'infrastruttura di cloud computing alla periferia della rete. Nel prossimo futuro, il cloud edge comprenderà un maggior numero di data center situati più vicino agli utenti, interconnessi su una rete basata su applicazioni che si adatta rapidamente e in tempo reale alle esigenze in continua evoluzione. La conseguente evoluzione dei modelli di cloud computing ed edge computing potrà offrire i servizi flessibili e on-demand che le aziende richiedono, con una minore latenza, performance più elevate, dati migliori e maggiore sicurezza della rete, tutti elementi fondamentali per i nuovi settori tecnologici.

Quali sono i vantaggi del cloud edge computing?

Grazie all'avvicinamento dei processi di cloud computing alla fonte dei dati e alle persone, ai dispositivi e alle applicazioni che utilizzano i dati, il cloud edge computing può offrire vantaggi significativi.

- Tempi di risposta più rapidi. I dati all'interno di una rete cloud edge possono essere elaborati e utilizzati in prossimità del luogo in cui vengono generati, consentendo tempi di risposta più rapidi e una user experience migliore.

- Larghezza di banda ottimizzata. Grazie all'elaborazione locale di più carichi di lavoro, le reti cloud edge riducono la necessità di trasmettere enormi quantità di dati ai server centralizzati, con un conseguente minore utilizzo della rete e minori esigenze di larghezza di banda.

- Maggiore sicurezza. Elaborando e archiviando i dati a livello locale, le reti cloud edge limitano la distanza percorsa dai dati sensibili e riducono al minimo l'esposizione alle minacce.

- Governance dei dati semplificata. In molti paesi e giurisdizioni esistono diversi requisiti per la raccolta, l'utilizzo, l'archiviazione, la protezione e la conservazione dei dati dei clienti. Quando i dati percorrono lunghe distanze per raggiungere i data center basati sul cloud, la gestione degli obblighi riguardanti la sovranità dei dati può essere complessa e richiedere molto tempo. Il cloud edge computing semplifica la governance dei dati poiché quest'ultimi vengono elaborati e archiviati a livello locale.

- Maggiore flessibilità e scalabilità. Le reti cloud edge semplificano la scalabilità delle applicazioni e l'esecuzione di app moderne basate su container o su app esistenti sulle macchine virtuali, il tutto in un'unica piattaforma.

- Informazioni in tempo reale. Poiché il cloud edge computing consente di elaborare i dati più velocemente e di fornirli con tempi di risposta più rapidi, soluzioni come le piattaforme di analisi possono offrire agli utenti finali informazioni più veloci e puntuali.

Casi di utilizzo per le reti cloud edge

- Experience multimediali. Le reti cloud edge possono migliorare i servizi di streaming video e le experience di gaming online grazie a tempi di risposta più rapidi che eliminano latenza e ritardi.

- Settore manifatturiero. I dispositivi IoT negli stabilimenti di produzione industriale si affidano alle reti cloud edge per raccogliere, elaborare e fornire analisi e informazioni in tempo reale sulla qualità dei prodotti, la sicurezza sul lavoro, la manutenzione delle attrezzature e l'automazione dei processi.

- Veicoli a guida autonoma. I veicoli a guida autonoma generano enormi quantità di dati che devono essere elaborati in tempo reale per prendere decisioni, in frazioni di secondi, sulla velocità, sulla navigazione e sulla sicurezza del veicolo.

- Assistenza sanitaria. Le funzionalità cloud edge consentono ai medici di visualizzare i dati in tempo reale sulle condizioni dei pazienti e di prendere decisioni più rapide per migliorare i risultati dell'assistenza sanitaria.

- Soluzioni per città intelligenti. Le performance a bassa latenza delle reti cloud edge sono essenziali per la tecnologia delle città intelligenti, ad esempio per i semafori che possono reagire alle condizioni del traffico in tempo reale. Inoltre, il cloud edge può supportare la sorveglianza intelligente che raccoglie dati da migliaia di sensori e telecamere di sicurezza per monitorare le condizioni stradali, tenere traccia delle attività criminali e migliorare la sicurezza pubblica.

Modelli di protezione delle reti cloud edge

La sicurezza per il cloud edge computing richiede un approccio articolato che combina diverse tecnologie e strutture critiche.

- Un approccio Zero Trust alla sicurezza è essenziale per le reti cloud edge. In un'infrastruttura Zero Trust, nessun utente, dispositivo o applicazione riceve automaticamente le autorizzazioni. Al contrario, ogni richiesta di accesso alle risorse IT deve essere autenticata e convalidata. Le autorizzazioni devono essere concesse in base al concetto di privilegio minimo e l'accesso viene accordato esclusivamente alle risorse che devono eseguire un'attività specifica in un momento specifico. In questo modo si riduce la possibilità che gli utenti malintenzionati possano ottenere un accesso non autorizzato alla rete e si limita l'impatto degli attacchi bloccando il movimento laterale.

- Soluzioni di sicurezza della rete: il filtraggio del web, i sistemi di prevenzione delle intrusioni, i firewall di nuova generazione e la tecnologia anti-malware, riducono il rischio di accesso non autorizzato alla rete aziendale.

- Tecnologie di sicurezza nel cloud: la crittografia, CASB (Cloud Access Security Broker), il WAF (Web Application Firewall), l'SWG (Secure Web Gateway) e l'accesso alla rete Zero Trust possono contribuire a garantire la sicurezza delle risorse cloud.

- Sicurezza degli endpoint: rappresenta un elemento essenziale per il monitoraggio e la gestione delle attività sui dispositivi degli utenti.

- Crittografia: aiuta a proteggere i dati sensibili che possono essere esposti, persi, filtrati o esfiltrati.

- Gestione degli accessi e delle identità di livello superiore: impedisce l'accesso non autorizzato e assicura che gli utenti possano accedere esclusivamente alle risorse IT di cui hanno bisogno.

Domande frequenti (FAQ)

Le applicazioni per l'intelligenza artificiale e l'apprendimento automatico producono enormi volumi di dati, che devono essere elaborati con latenza ultra ridotta per fornire intelligence e informazioni in tempo reale. Gli ambienti di cloud edge computing sono ideali per tali scopi. L'esecuzione dell'IA su reti periferiche riduce drasticamente la distanza che percorsa dai dati, migliorando i tempi di risposta e le performance rispetto alle applicazioni eseguite esclusivamente su una piattaforma cloud.

CloudEdge è una soluzione per la sicurezza domestica di Hangzhou Meari Technology Co., Ltd. che offre un'app attraverso cui visualizzare le immagini di una telecamera di sicurezza sul proprio dispositivo mobile. Il sistema CloudEdge include telecamere con rilevamento del movimento, visione notturna e campanelli con audio a due vie. Sebbene i nomi siano simili, l'app o il sistema di sicurezza CloudEdge non sono correlati al cloud edge computing.