Sim, as pequenas empresas não são imunes. Os cibercriminosos costumam visar entidades menores devido às suas medidas de segurança relativamente mais fracas.

O que é a exfiltração de dados de DNS?

A exfiltração de dados de DNS é um método usado por hackers para roubar dados de um sistema de TI ou rede explorando o protocolo DNS (Sistema de Nomes de Domínio). Em um ataque de exfiltração de dados, os hackers removem dados confidenciais ou sensíveis de dentro de um ambiente de TI protegido, incorporando-os em pacotes de DNS. Como o tráfego de DNS geralmente é permitido por firewalls e sistemas de segurança, os dados maliciosos em pacotes de DNS têm uma grande chance de sair da organização sem acionar alertas de segurança. A exfiltração de dados de DNS é frequentemente um resultado de ataques de tunelamento de DNS.

O que é DNS?

O DNS é responsável por traduzir nomes de domínio legíveis por humanos, como website.com, para endereços IP, como 2001:db8:3e8:2a3::b63, que são legíveis por computadores. Quando um usuário digita um nome de domínio em um navegador da Web, os servidores de DNS recursivos ou resolvedores procuram o endereço IP correspondente comunicando-se com outros servidores de nomes, incluindo servidores de nomes raiz, servidores de domínio de nível superior (TLD) e servidores de nomes autoritativos. Como alternativa, os servidores de DNS podem fornecer os registros de endereço IP de respostas de DNS anteriores que foram armazenadas em sua memória cache. Essas comunicações e solicitações de DNS geralmente são permitidas por firewalls e não estão sujeitas a monitoramento rigoroso, tornando-as um vetor de ataque ideal para cibercriminosos que buscam roubar dados de uma rede de TI.

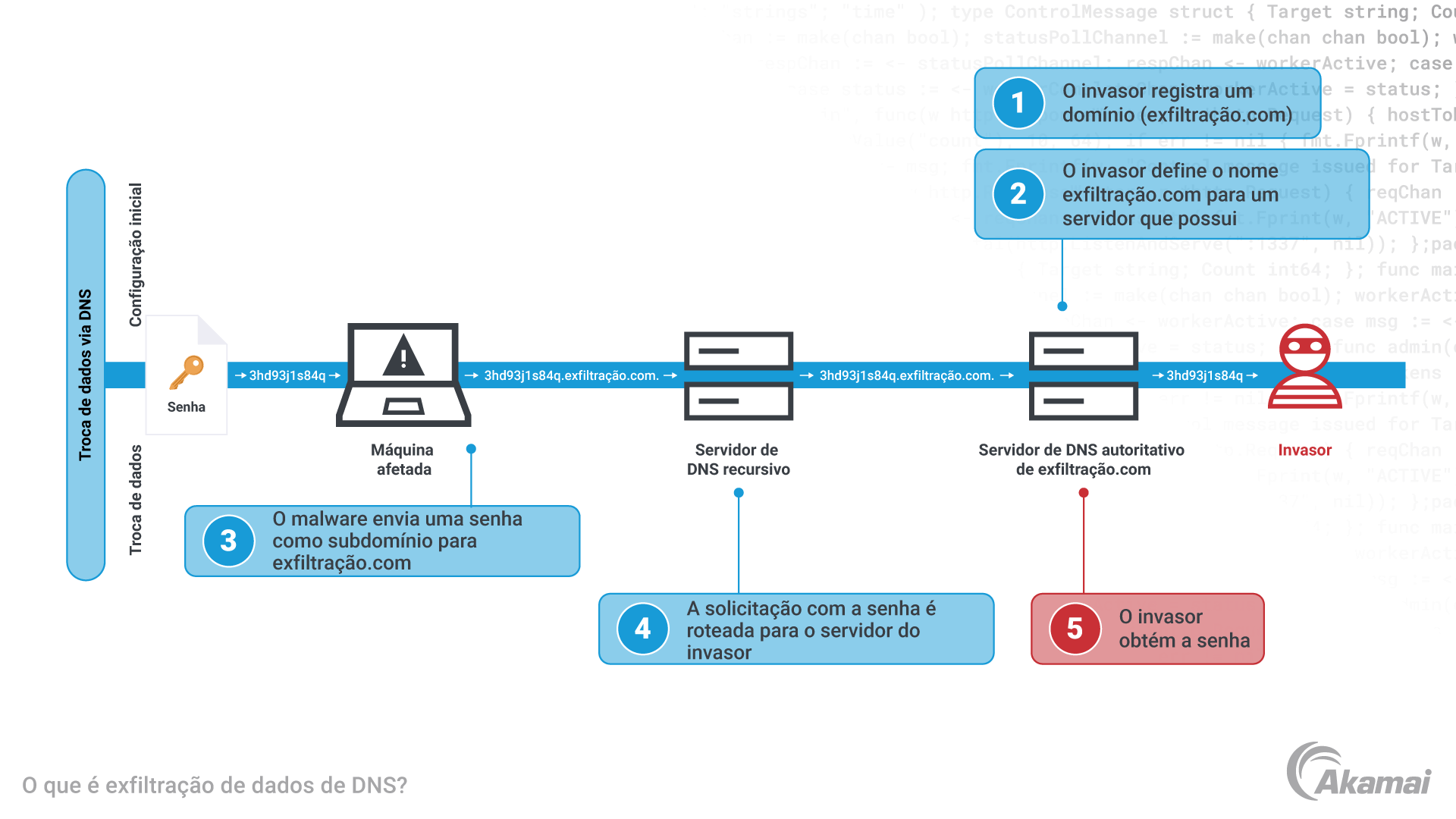

Como funciona a exfiltração de dados de DNS?

Em um ataque de exfiltração de dados de DNS, um hacker primeiro instala malware em uma rede ou sistema comprometido. Isso pode ser feito fazendo com que um usuário dentro da rede clique em um link ou visite um website contendo malware que é então baixado para sua máquina. Os hackers também podem violar uma rede com credenciais roubadas e instalar malware no ambiente para assumir o controle do dispositivo infectado, tornando-o um servidor de comando e controle.

Em seguida, os invasores utilizam o protocolo de DNS para incorporar dados em pacotes em consultas de DNS (por exemplo, cadeiadedadoscodificada.invasor.exemplo.com) que são resolvidas para um servidor de nomes de domínio de propriedade deles. As consultas de DNS que contêm dados roubados passam despercebidas por firewalls e sistemas de segurança até o servidor de nomes autorizado do invasor, onde os dados exfiltrados são decodificados e a transferência é concluída.

Como os dados roubados são incorporados no tráfego de DNS?

Os invasores usam várias técnicas para exfiltrar dados via DNS. Os invasores podem ocultar informações confidenciais codificando-as e incluindo-as em um nome de subdomínio ou dados de registro de recursos. Eles também podem encapsular dados dentro de pacotes de DNS dividindo informações em blocos menores e enviando-os por várias consultas e respostas de DNS. Eles podem incorporar os dados alterando o ID de consulta ou modificando cabeçalhos de pacotes de DNS, que o servidor do invasor reconhecerá, e extrair ou decodificar os dados exfiltrados do tráfego de DNS alterado.

O que é a exfiltração de dados de baixa taxa de transferência?

A exfiltração de dados de baixa transferência refere-se à exfiltração que ocorre em uma taxa muito lenta para evitar a detecção por produtos de segurança de rede. Outras formas de ataques de DNS, como o tunelamento de DNS, geralmente são incidentes de alta taxa de transferência, causando uma mudança significativa nos volumes de tráfego de DNS que podem alertar os sistemas de segurança para a presença de um ataque. Na exfiltração de dados de baixa taxa de transferência, não há aumento significativo nos volumes de tráfego, já que um sistema ou ponto de extremidade infectado só pode enviar uma solicitação de DNS por hora. Isso torna essa forma específica de exfiltração por DNS extremamente difícil de detectar.

Como a exfiltração de dados de DNS pode ser impedida?

As equipes de TI podem evitar a exfiltração de dados seguindo várias práticas recomendadas de cibersegurança.

- Adote uma solução de segurança de DNS. As soluções de segurança de DNS usam algoritmos de detecção de exfiltração de dados para monitorar continuamente o tráfego e analisar os registros de tráfego de DNS em busca de padrões anômalos ou indicadores de comprometimento.

- Certifique-se de que firewalls e proxies estejam configurados corretamente. Firewalls e proxies devem ser configurados para restringir o tráfego de DNS de saída e impedir conexões não autorizadas a servidores de DNS externos.

- Ative a limitação de taxa. Limitar a taxa de resposta em servidores de DNS pode atenuar o impacto de inundações de DNS e ataques de amplificação, que os hackers geralmente usam para desviar a atenção de suas ações de extração de dados.

- Implante firewalls de DNS. As soluções de firewall de DNS inspecionam o tráfego de DNS em tempo real e aproveitam a inteligência de ameaças para bloquear solicitações mal-intencionadas e a exfiltração de dados.

- Otimize os quadros de aplicação de patches. Manter os servidores de DNS e o software atualizados e aplicar patches regularmente pode corrigir vulnerabilidades que os invasores podem explorar à medida que procuram obter acesso e exfiltrar dados.

- Implemente treinamentos de conscientização sobre segurança. Como o erro humano é um dos contribuintes mais comuns para ataques cibernéticos bem-sucedidos, treinamentos de conscientização sobre segurança podem ajudar os funcionários a evitar os tipos de ações que permitem que os invasores violem as defesas e estabeleçam campanhas de exfiltração de dados de DNS.

Perguntas frequentes (FAQ)

Os cibercriminosos costumam visar dados confidenciais, como registros financeiros, informações de clientes e propriedade intelectual.

Embora seja desafiador evitar todas as tentativas, medidas proativas podem reduzir significativamente o risco.

Consulte especialistas em cibersegurança ou fornecedores especializados em segurança de DNS para encontrar a solução mais adequada.

Sim, várias violações de alto perfil ocorreram nos últimos anos, destacando a gravidade dessa ameaça.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai pela confiabilidade, escala e experiência líderes do setor que impulsionam a expansão de seus negócios com segurança.