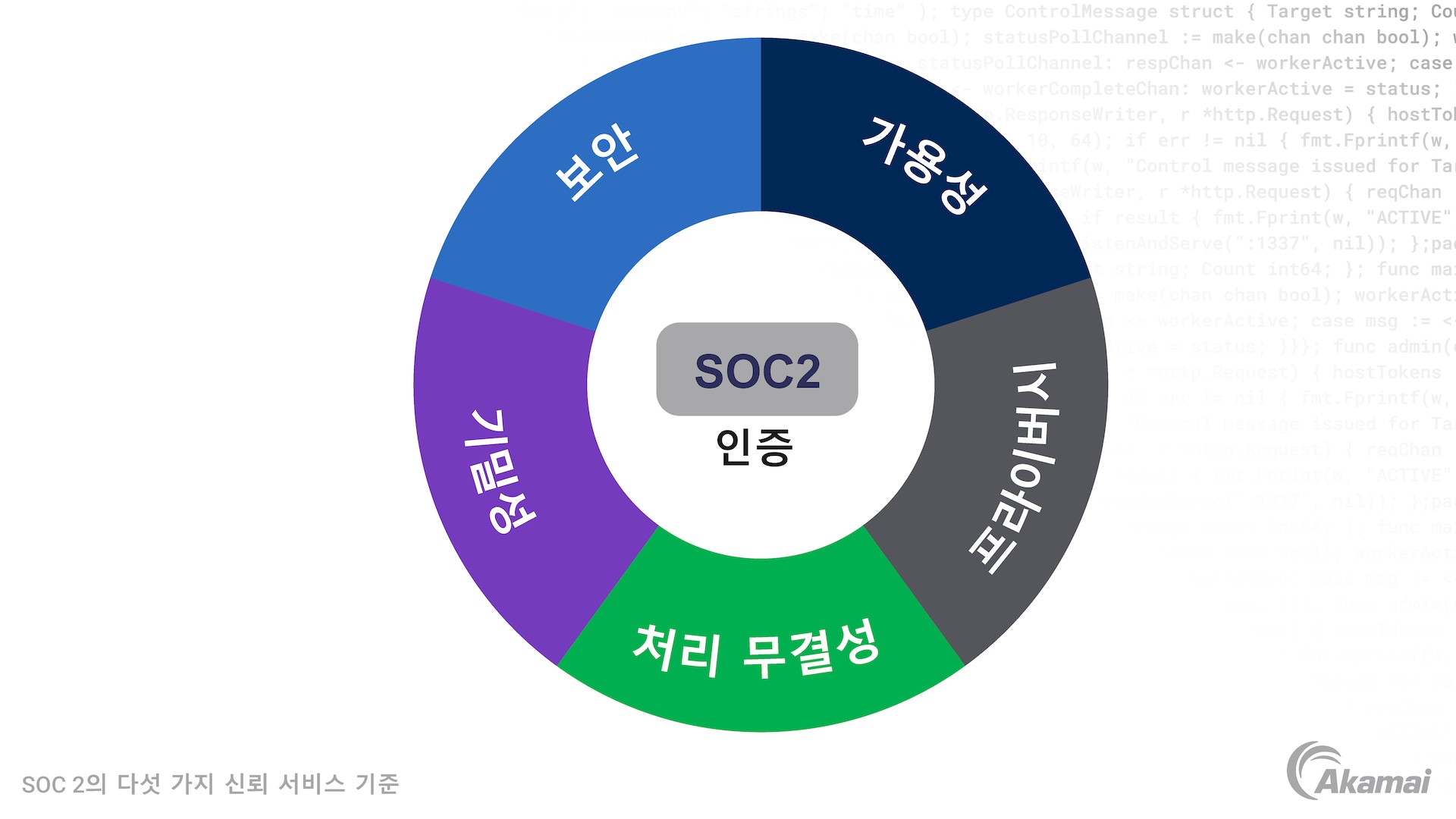

SOC 2는 고객 데이터를 저장, 처리 또는 취급하는 기술 서비스 공급업체나 SaaS 회사에 적용됩니다. SOC 2는 데이터와 앱을 처리/제공하는 기타 써드파티 벤더사로 확장되며 데이터 무결성을 보장하기 위해 마련된 시스템과 보호 장치를 입증하는 데 사용됩니다. SOC 2 컴플라이언스는 벤더사 관리와 관련된 리스크의 일부로서 구매 결정을 내리는 데 도움을 줄 수 있습니다.

클라우드 및 IT 서비스 공급업체

Thales와 451 Research에 따르면, 66%의 기업이 민감한 데이터의 최대 60%를 클라우드에 저장하고 있습니다. 클라우드 애플리케이션과 관련하여 데이터 유출을 경험한 기업의 수는 2021년 35%에서 2022년 45%로 증가했습니다. 기술 벤더사는 SOC 2 컴플라이언스를 입증함으로써 2단계 인증과 같은 보안 제어를 사용하고 있음을 증명할 수 있습니다. 이는 클라우드와 IT 보안 서비스 영역의 리스크가 높아질 수 있는 현 시대에 더욱 필수적인 경쟁 차별화 요소입니다. 가치 사슬 전체에 영향을 미치는 클라우드 보안 유출은 점점 빈번해지고 있는 만큼, 클라우드 및 IT 서비스 공급업체는 SOC 2 컴플라이언스를 입증함으로써 정보 보안을 핵심 가치로 여기고 있음을 증명할 수 있습니다.

클라우드 및 IT 서비스 공급업체의 고객

기업은 SOC 2 컴플라이언스가 입증된 벤더사를 선택함으로써 써드파티 벤더사의 리스크와 컨트롤을 정의하는 SOC 보고서를 통해 감사의 투명성으르 톺일 수 있습니다. 이러한 표준과 정보 보안 조치는 기업에 스며들어 내부 표준 및 규제 요건에 필요한 데이터 보안을 보장합니다.

기타 연결된 공급망 벤더사

공급망 공격 은 2021년과 2022년에 600% 이상 증가했습니다. 제로데이 MOVEit Transfer 같은 공격은 이러한 공격의 범위와 영향력이 얼마나 커졌는지 잘 보여줍니다. Akamai는 MOVEit 공격에 대한 보안 리서치를 통해 취약한 인터넷 기반 서버가 놀라울 정도로 많다는 사실을 발견했습니다. 이러한 종류의 취약점은 공급망 벤더사를 이용해 수익성 높은 상위 네트워크에 접속하는 사이버 범죄자들의 표적이 됩니다. 공급망 벤더사는 SOC 2 컴플라이언스를 증명해 데이터 보안에 대한 노력을 입증할 수 있습니다.