PCI DSS가 적용되는 모든 기업은 표준을 준수하지 않을 경우 엄격한 처벌과 벌금을 부과받게 됩니다. 벌금은 규정 위반의 심각성에 따라 달라집니다. 그러나 일반적인 벌금은 수천에서 수십만 달러에 달하며, 시정될 때까지 계속 부과될 수 있습니다. 여기에 이보다 훨씬 더 높은 평판 비용이 더해질 수 있습니다. 데이터 유출로 인해 고객 신뢰가 하락할 경우 고객 손실과 집단 소송으로 이어질 수 있습니다. 2019년 약 3천 4백만 개의 결제 카드가 연루된 데이터 유출 사건은 8백만 달러의 소송으로 이어졌고, 조사 결과 여러 가지 PCI DSS 위반 사항이 발견되었습니다.

해커는 돈을 좇아 움직이기 때문에 사기 및 사이버 범죄 활동은 금융 거래를 중심으로 이뤄집니다. 일례로 Akamai의 2022년 보고서 에 따르면, 금융 서비스 기업을 대상으로 한 웹 애플리케이션 및 API 공격이 전년 대비 257% 증가한 것으로 나타났습니다. 또한 연방거래위원회의 통계는 금융 사기로 인해 2022년 소비자들이 입은 손실이 2021년보다 44% 증가한 88억 달러에 이른다는 사실을 보여주었습니다.

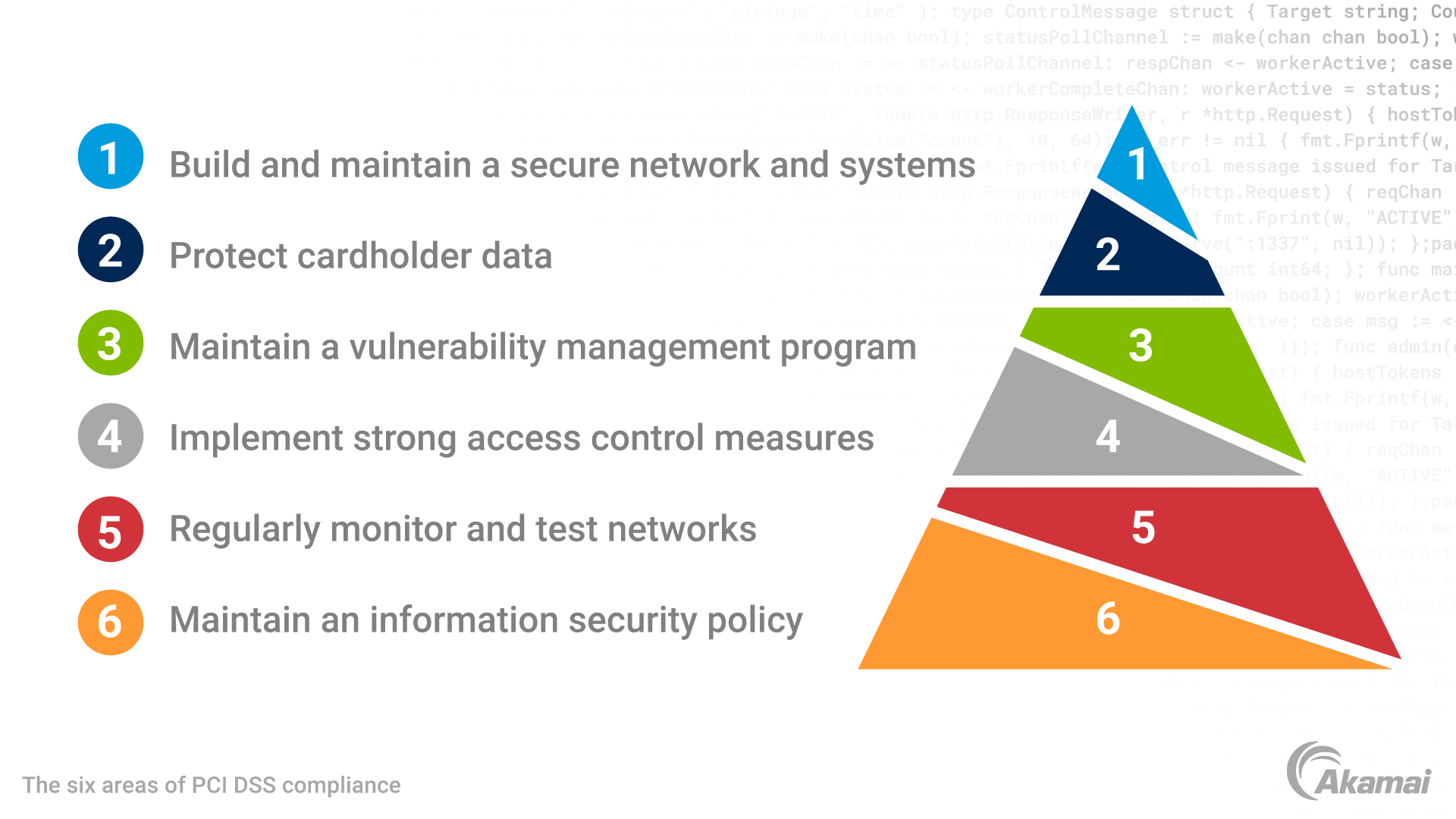

결제 카드 데이터를 이용한 금융 사기 및 금융 범죄의 증가를 막기 위해 PCI 보안 표준 위원회 는 PCI DSS(Payment Card Industry Data Security Standard)라는 정보 보안 표준을 제공하고 있습니다. 다음은 PCI DSS의 요구사항입니다.

PCI DSS 개요

PCI DSS는 2004년에 시작된 일련의 보안 표준으로, 신용 카드 데이터를 수락, 처리, 저장 또는 전송하는 모든 기업에 적용됩니다. PCI DSS는 Mastercard, Visa, Discover, American Express, JCB 등의 주요 신용카드 회사로 구성된 컨소시엄에서 설립한 PCI SSC(Payment Card Industry Security Standards Council)에서 관리합니다.

PCI DSS는 이제 결제 카드 데이터 보안을 강화하고 보안 유출을 방지하기 위해 전 세계적으로 인정받는 표준입니다. 그러나 이 사이버 보안 표준은 새롭게 진화하는 위협으로 인해 변경될 수 있습니다. 최신 버전은 2022년 3월에 출시된 PCI DSS v4.0이며, 2025년 3월(2024년 3월 PCI DSS v3.2.1이 폐기된 후 12개월 후)까지 완전히 준수해야 합니다.

PCI DSS는 다음과 같이 다양한 위협을 처리합니다.

- 멀웨어

- 피싱

- 원격 접속 제어 및 인증

- 취약한 암호

- 레거시 소프트웨어

- 카드 스키밍

PCI DSS 보안 컨트롤

PCI DSS에서 다루는 카드 소유자 데이터 보호를 위한 12가지 컨트롤은 ‘사람, 프로세스, 기술’의 정신에 기반합니다. 이러한 통제 항목에는 방화벽 사용, 데이터 최소화, 카드 소유자 데이터의 암호화 전송, 강력한 접속 제어, 안티바이러스 소프트웨어, 정기적인 침투 테스트 및 취약점 리스크 평가, 패치 관리, 일반적인 보안 환경 제어 등이 포함됩니다.

PCI DSS를 준수해야 하는 기업의 종류

금융 거래를 처리하는 모든 비즈니스는 돈을 좇는 사이버 범죄자의 표적이 됩니다. 온라인 결제 사기로 인한 이커머스 손실은 2023년 말까지 전 세계적으로 480억 달러 이상에 달할 것으로 예상됩니다. PwC 2022년 글로벌 경제 범죄 및 사기 설문 조사에 따르면 응답자의 절반 이상이 지난 2년 동안 금융 사기를 경험한 것으로 나타났습니다. Verizon 2023년 데이터 유출 조사 보고서(DBIR)에 따르면 금융 부문에서는 데이터 유출 대부분의 원인은 권한 오용입니다.

PCI DSS 표준은 카드 소유자 데이터를 수락, 처리, 저장 또는 전송하는 모든 기업에 적용되므로 다음과 같은 기업은 표준 컴플라이언스를 입증해야 합니다.

- 모든 규모의 판매자

- 금융 기관

- 하드웨어 및 소프트웨어 기반 결제 처리 업체

- POS(Point-of-Sale) 벤더사

PCI DSS의 영향을 받는 기업의 예는 다음과 같습니다.

소규모 판매자 및 리테일 기업

중소기업도 대기업 못지않게 심각한 데이터 유출 리스크에 노출되어 있습니다. 2022년 DBIR에 따르면 중소기업의 61%는 1회 이상의 데이터 유출을 경험한 것으로 나타났습니다. 소규모 판매자는 다음과 같은 4가지 수준의 판매자 컴플라이언스를 규정한 PCI DSS의 원칙을 준수해야 합니다.

레벨 1: 연간 6백만 건 이상의 카드 거래 처리

레벨 2: 연간 1백만~6백만 건의 거래 처리

레벨 3: 연간 2만~1백만 건의 거래 처리

레벨 4: 연간 2만 건 미만의 거래 처리

소규모 판매자는 방화벽으로 IT 시스템을 보호하고, 강력한 접속 제어를 구축하고, 카드 소유자 데이터에 암호화를 적용하는 등 포괄적인 측면에서 보안에 접근해야 합니다. 중소기업이 이러한 수준의 360도 보안을 달성하고 간소화하려면 데이터, 디바이스, 사람을 보호할 수 있는 솔루션을 찾아야 합니다.

서비스 공급업체

서비스 공급업체는 결제 데이터 보안에 영향을 미칠 수 있는 모든 비즈니스를 의미하며, 다른 기업에 속한 경우도 마찬가지입니다. PCI DSS는 서비스 공급업체가 처리하는 거래 수준에 따라 두 가지 수준의 컴플라이언스를 규정합니다.

레벨 1 서비스 공급업체: 연간 30만 건 이상의 거래(American Express의 경우 250만 건 이상의 거래)

레벨 2 서비스 공급업체: 연간 30만 건 미만의 거래(American Express의 경우 250만 건 미만)

중소기업 판매자와 마찬가지로 서비스 공급업체는 PCI DSS 보안 조치 및 제어를 준수해야 합니다.

Akamai는 PCI DSS v4.0 컴플라이언스를 어떻게 지원하나요?

Akamai는 최고 수준의 평가인 PCI DSS 레벨 1 서비스 공급업체로 인증받았습니다. Akamai는 또한 기업이 PCI DSS의 6가지 핵심 요소를 준수할 수 있도록 지원하는 다양한 솔루션을 제공합니다. 다음 Akamai 솔루션은 PCI를 준수하는 보안 컨트롤을 제공해 12가지 PCI 요구사항을 충족하는 데 도움을 줍니다.

멀웨어 보호를 포함한 App & API Protector: 로그 컴플라이언스를 보장하고 PII 데이터 유출, 제로데이 공격, CVE는 물론 기타 엣지 기반 공격으로부터 보호합니다.

API Security: API 동작 및 로직 남용을 탐지하고 방어해 사이트, 자산, PII 손실을 보호합니다.

Client-side Protection & Compliance: 브라우저 내에서 실행되는 모든 스크립트의 인벤토리와 정당성을 유지하고, 스크립트 동작의 변화를 모니터링하고, 의심스러운 스크립트 활동을 플래깅합니다.

Akamai Guardicore Segmentation: 규제 대상 자산의 범위를 지정해 컴플라이언스를 보다 쉽게 달성합니다.

Secure Internet Access Enterprise: PII, PCI, DSS, HIPAA 데이터가 포함된 콘텐츠 업로드를 차단하거나 모니터링합니다.

자주 묻는 질문(FAQ)

PCI DSS(Payment Card Industry Data Security Standard)는 신용카드 정보를 수락, 처리, 저장 또는 전송하는 모든 회사가 안전한 환경을 유지할 수 있도록 보안 표준을 제시합니다.

거래 규모나 횟수에 관계없이 카드 소유자 데이터를 수락, 전송 또는 저장하는 모든 기업은 PCI DSS를 준수해야 합니다.

PCI DSS를 준수하는 기업은 금융 데이터 보호에 집중해야 합니다. PCI DSS 보안은 카드 소지자 데이터와 민감한 인증 데이터라는 두 가지 일반적인 데이터 클래스를 다룹니다.

카드 소유자 데이터

- 기본 계정 번호(PAN)

- 카드 소유자 이름

- 만료 날짜

- 서비스 코드

민감한 인증 데이터

- 풀 트랙 데이터(자기 스트라이프 데이터 또는 이에 상응하는 칩에 저장된 데이터)

- CAV2/CVC2/CVV2/CID

- PIN/PIN 블록

고객이 Akamai를 선택하는 이유

Akamai는 온라인 비즈니스를 지원하고 보호하는 사이버 보안 및 클라우드 컴퓨팅 기업입니다. 시장을 대표하는 보안 솔루션, 탁월한 위협 인텔리전스, 글로벌 운영팀이 어디서나 기업 데이터와 애플리케이션을 보호하기 위한 심층 방어 기능을 제공합니다. Akamai의 풀스택 클라우드 컴퓨팅 솔루션은 세계에서 가장 분산된 플랫폼에서 성능과 경제성을 제공합니다. 글로벌 기업들은 비즈니스 성장에 필요한 업계 최고의 안정성, 확장성, 전문성을 제공하는 Akamai를 믿고 신뢰합니다.