5 étapes pour atteindre le Zero Trust

L'architecture du Zero Trust a longtemps été le Saint Graal de la cybersécurité, promettant une protection inégalée contre les menaces en constante évolution. Cependant, la complexité des environnements informatiques modernes fait que cet objectif semble souvent hors de portée. C'est pourquoi la plateforme Akamai Guardicore a été conçue pour rendre le Zero Trust réalisable, même pour les entreprises dotées des infrastructures les plus diverses et les plus complexes.

La mise en œuvre du Zero Trust peut sembler décourageante, mais il existe cinq étapes clés qui la rendent réalisable :

Commencez par une microsegmentation de premier ordre et un accès réseau Zero Trust (ZTNA)

Tirez parti d'une console unique pour la visibilité et le contrôle

Consolidez votre infrastructure pour un déploiement et une maintenance rationalisés

Tirez parti de l'intelligence artificielle (IA) pour améliorer l'efficacité

Contribuez à garantir un système conforme à vos principes

Commencez par une microsegmentation de premier ordre et le ZTNA

Dans un rapport de 2023, Gartner a suggéré de « mettre en œuvre la microsegmentation et la technologie ZTNA pour passer à un réseau Zero Trust. » 1 Voyons pourquoi ces technologies sont à la base du Zero Trust et pourquoi elles doivent être les meilleures de leur catégorie.

Par défaut, les systèmes informatiques acceptent beaucoup plus de trafic et autorisent plus d'accès qu'il n'est nécessaire pour faire leur travail. Fondamentalement, le Zero Trust consiste à comprendre quel accès et quel trafic sont nécessaires et à bloquer tout le reste.

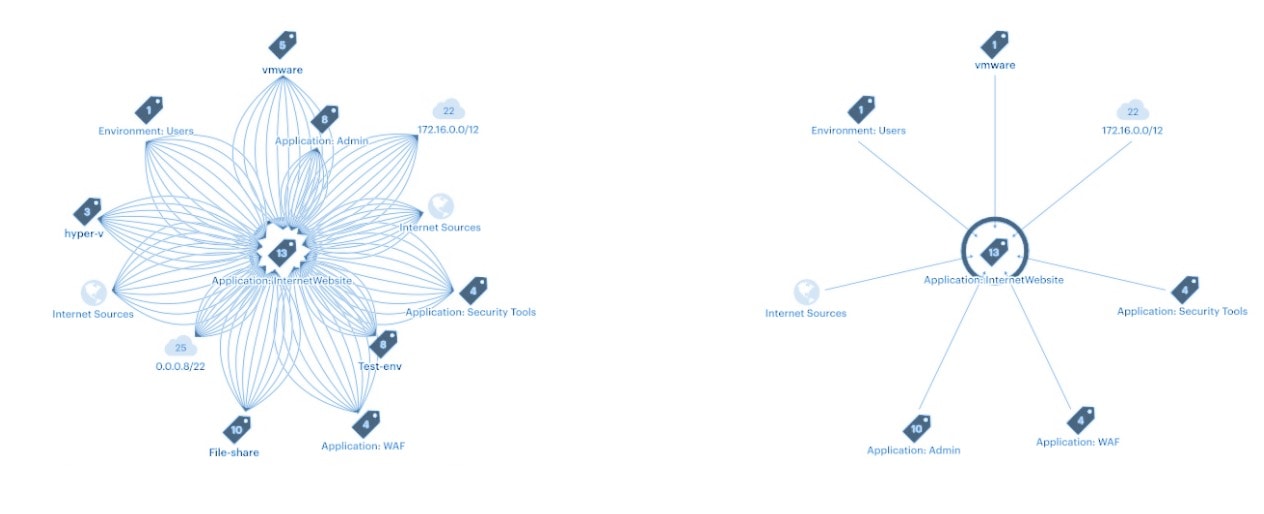

Pour le trafic interne (est-ouest), la microsegmentation est le seul outil capable d'offrir cette compréhension et ce contrôle avec une granularité suffisante pour que le Zero Trust soit réalisable (figure 1). Guardicore Segmentation est une solution de microsegmentation hautement granulaire, permettant aux entreprises de bloquer non seulement au niveau des ports et des processus, mais aussi au niveau des services. Il en résulte une réduction de 99,93 % de la surface d'attaque.

Mais la réalisation du Zero Trust ne se limite pas à la résolution du problème du trafic est-ouest. Vous devez également vous assurer que votre personnel ne peut accéder qu'aux applications dont il a besoin pour faire son travail. C'est une tâche difficile lorsque les employés travaillent à distance et dans des bureaux dispersés dans le monde entier.

C'est là que ZTNA entre en jeu, en accordant un accès précis aux utilisateurs du monde entier, où qu'ils se trouvent et quel que soit l'endroit où réside l'application. L'accès Akamai Guardicore est particulièrement bien adapté à ce défi, car il intègre FIDO2, une authentification multifactorielle (MFA) à l'épreuve des attaques par hameçonnage qui rend l'octroi de cet accès sécurisé et transparent pour les employés.

La microsegmentation et le ZTNA sont donc tous deux nécessaires pour atteindre le Zero Trust. Mais jusqu'à présent, si vous vouliez obtenir le meilleur des deux technologies, il fallait les déployer et les gérer séparément. Ce n'est plus le cas, car la plateforme Akamai Guardicore associe la meilleure microsegmentation de sa catégorie au ZTNA, offrant ainsi aux entreprises un cadre solide pour commencer leur parcours Zero Trust du bon pied.

Tirez parti d'une console unique pour la visibilité et le contrôle

Le Zero Trust restera hors de portée si vous continuez à essayer de gérer des outils et des politiques de sécurité disparates pour atteindre le Zero Trust. Il est primordial d'avoir une vue unifiée de l'ensemble de votre réseau grâce à une console unique. Cela signifie une gestion transparente du trafic nord-sud et est-ouest, avec des règles appliquées de manière cohérente pour les actifs sur site et dans le cloud, ainsi que pour le personnel à distance et au bureau.

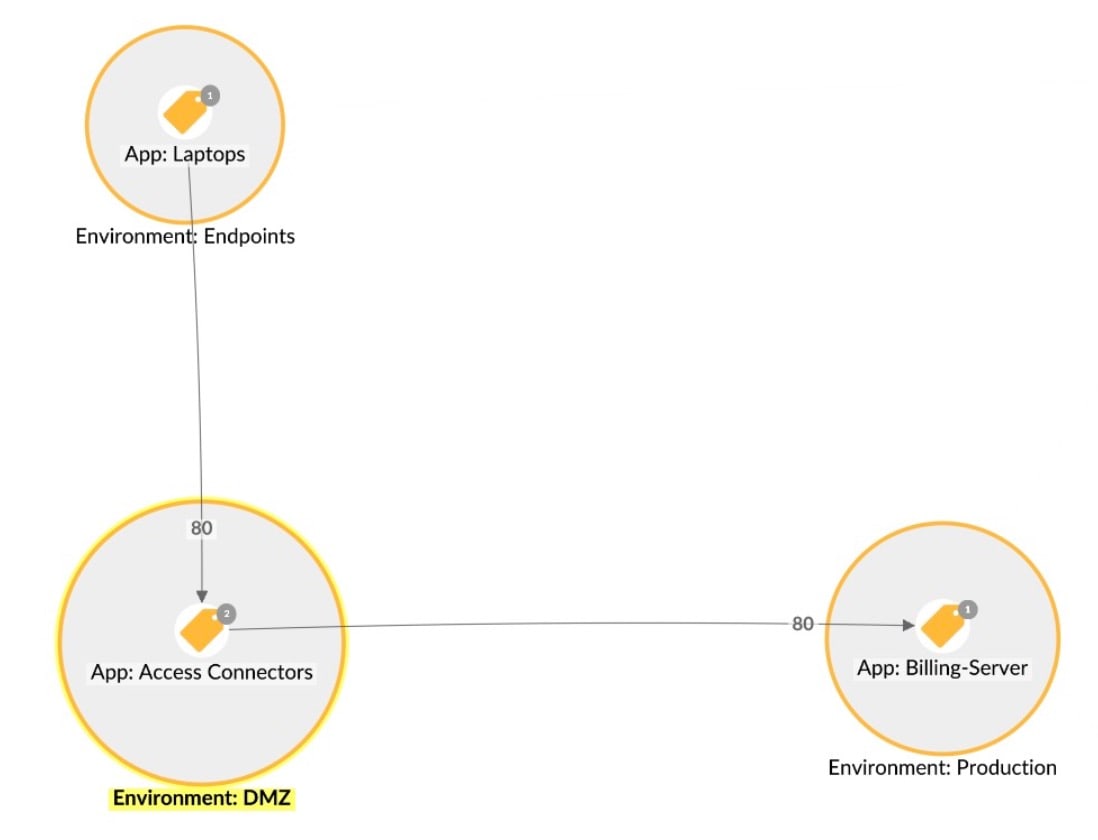

Vous devez pouvoir visualiser vos accès nord-sud et vos schémas de trafic est-ouest en un seul endroit afin d'élaborer et de maintenir une règle Zero Trust de manière rapide et efficace. Il n'est pas possible de passer d'une console à l'autre et d'avoir une carte qui n'offre qu'une vue partielle de la situation. Lorsque tout est regroupé sur une seule carte, les exigences en matière de règles deviennent claires.

En outre, ces produits bénéficient du partage des signaux. Par exemple, lorsque la microsegmentation sait que le ZTNA tente d'accorder l'accès, les faux positifs peuvent être réduits. La plateforme Akamai Guardicore est conçue pour que l'accès soit autorisé et non bloqué par une règle de microsegmentation. La visibilité et le contrôle du trafic est-ouest et de l'accès nord-sud doivent être combinés si l'on veut réaliser de réels progrès dans la recherche du Zero Trust.

Consolidez votre infrastructure pour un déploiement et une maintenance rationalisés

Votre entreprise peut simplifier le déploiement et la gestion avec une solution à agent unique pour accélérer et simplifier les objectifs Zero Trust. Les entreprises en ont besoin pour prendre en charge des parcs d'actifs vastes et variés qui incluent des systèmes d'exploitation anciens et modernes, des applications sur site et dans le cloud, des appareils de l'Internet des objets (IoT), des conteneurs et bien plus encore.

Traditionnellement, la prise en charge de tous les efforts Zero Trust sur l'ensemble de ces systèmes nécessite plusieurs agents, qui sont un cauchemar à déployer et à maintenir. Sans parler de l'impact négatif qu'ils peuvent avoir sur les performances et la fiabilité des terminaux protégés.

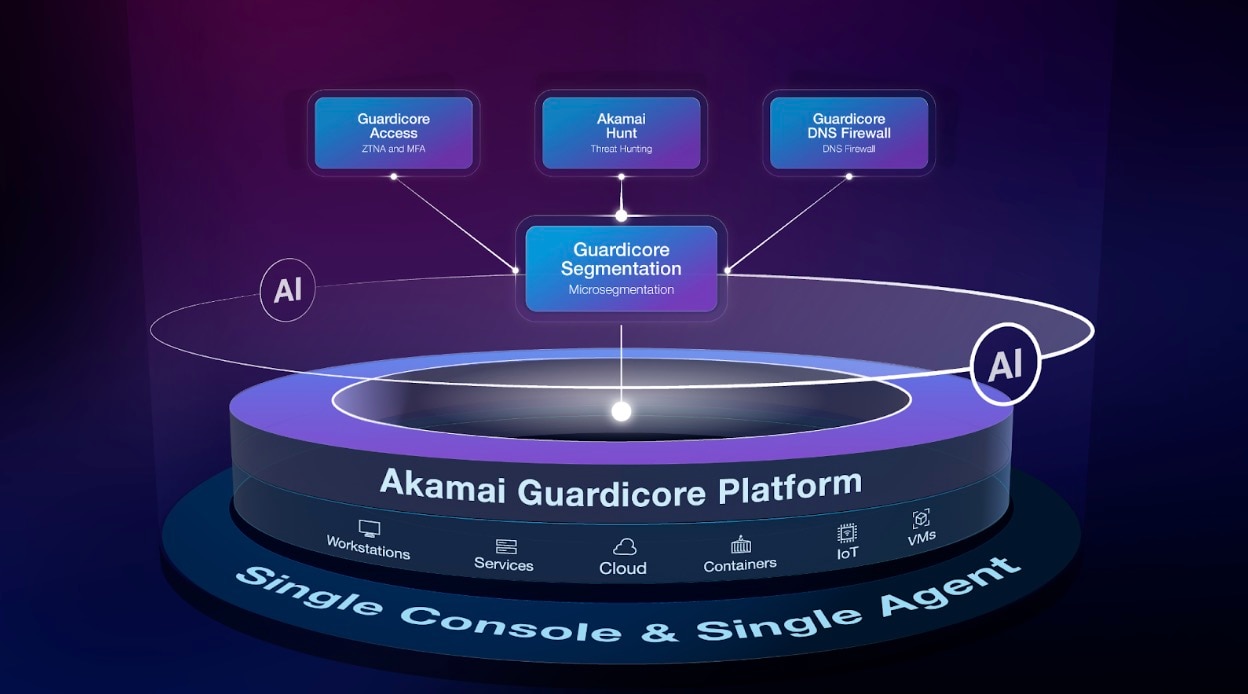

La plateforme Akamai Guardicore dispose d'un agent unique qui prend en charge la microsegmentation, le ZTNA, le pare-feu DNS, etc. Cela réduira l'impact sur les utilisateurs finaux et les charges de travail, diminuera la pression sur les équipes de déploiement et rationalisera la maintenance de tous les composants de Zero Trust.

La plateforme Akamai Guardicore permet un déploiement rapide et efficace du Zero Trust dans votre infrastructure, avec un impact minimal sur les performances du système et les temps d'arrêt. Lorsque les agents ne sont pas viables, la plateforme offre une protection sans agent.

Tirez parti de l'IA pour une efficacité accrue

Certaines tâches liées au Zero Trust, telles que la définition de la portée d'un effort de conformité, l'identification des vulnérabilités et la réponse aux incidents, nécessitent trop de temps et de connaissances techniques pour qu'un RSSI puisse les accomplir rapidement par lui-même.

Prenons l'exemple d'un RSSI à qui l'on demande de déterminer si un type spécifique de connexion a été effectué sur un ensemble spécifique d'actifs au cours d'une période donnée. Il s'agit d'une information importante lors d'une intervention en cas d'incident. Dans ces scénarios, le temps est un facteur essentiel, car le RSSI ne peut pas choisir le moment où ces attaques se produisent.

Les meilleurs analystes du RSSI peuvent ne pas être disponibles, et même s'ils le sont, ces analystes doivent rechercher manuellement dans les journaux et corréler les informations pour répondre à la question. C'est là que l'IA doit être exploitée. Le RSSI doit obtenir une réponse en demandant simplement : « Y a-t-il eu du trafic SSH ou RDP dans mon environnement de production au cours des dernières 24 heures ? »

La plateforme Akamai Guardicore exploite l'IA pour des tâches telles que la communication en langage naturel avec les journaux réseau, l'étiquetage de l'inventaire des actifs, les requêtes pour des évaluations simplifiées des vulnérabilités et les recommandations de règles. Cela permet d'accélérer la réponse aux incidents, les efforts de conformité et les opérations de sécurité en général.

Contribuez à garantir un système conforme à vos principes

Le Zero Trust exige l'adhésion à ses principes fondamentaux : traiter les entités comme non fiables par défaut, appliquer l'accès au moindre privilège et maintenir une surveillance complète de la sécurité. La plateforme Akamai Guardicore est conçue pour que ces principes ne soient pas de simples idéaux, mais des stratégies exploitables.

La microsegmentation et le ZTNA sont un bon début, mais ils ne constituent pas une solution complète. Avec des mesures de sécurité complètes, notamment l'authentification multifactorielle, les pare-feu DNSet les capacités avancées de recherche des menaces, les entreprises peuvent poursuivre leur parcours vers le Zero Trust et aller au-delà de la construction d'une base solide (figure 3).

Atteignez la mise en œuvre du Zero Trust

La plateforme Akamai Guardicore offre une approche pratique et efficace de la mise en œuvre du Zero Trust. En proposant des solutions de premier ordre, une visibilité et un contrôle unifiés, un déploiement rationalisé, une efficacité basée sur l'IA et l'adhésion aux principes du Zero Trust, elle rend le Zero Trust réalisable pour les entreprises de toutes tailles et de toutes complexités.

1. Gartner®, Quick Answer: What Is Zero Trust Networking? Andrew Lerner, John Watts, 13 septembre 2023. GARTNER est une marque commerciale et une marque de service déposée de Gartner, Inc. et/ou de ses filiales aux États-Unis et dans le monde entier, et est utilisée dans le présent document avec son autorisation. Tous droits réservés.