实现 Zero Trust 的 5 个步骤

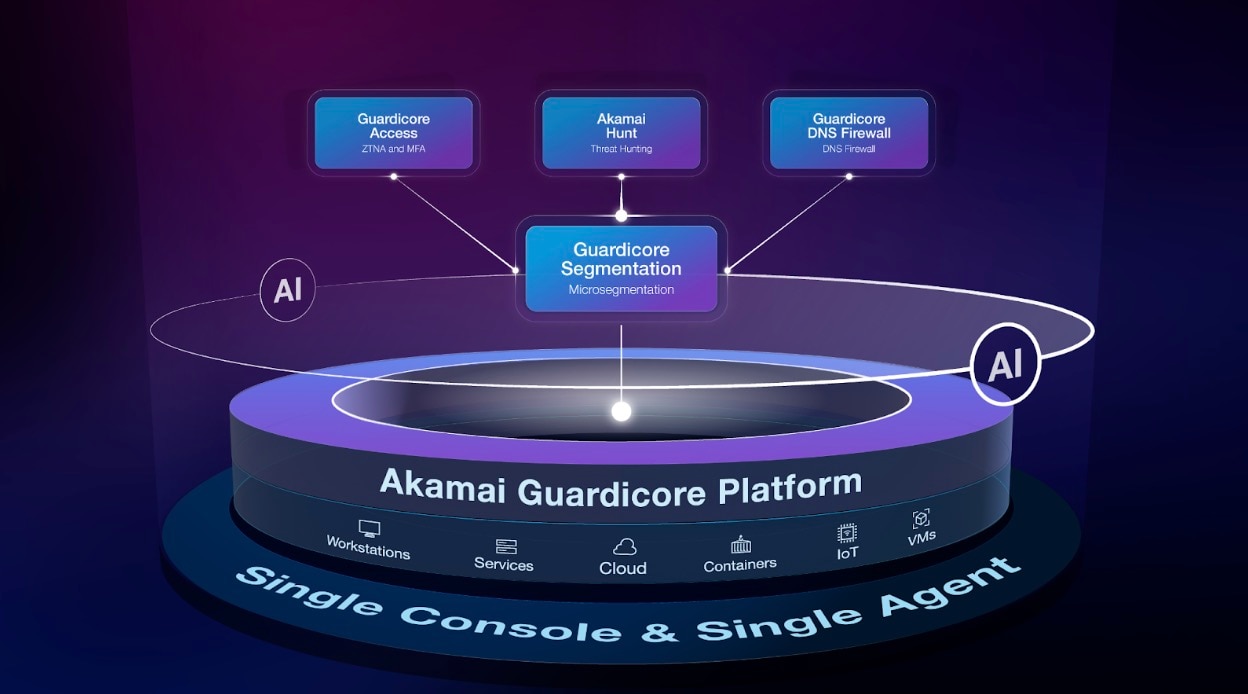

Zero Trust 架构长期以来一直是网络安全的目标,有望提供卓越的保护,以抵御不断演变的威胁。然而,现代 IT 环境的复杂性往往使这一 目标显得遥不可及。这就是 Akamai Guardicore 平台的设计初衷,即使是基础架构极为多样化、极为复杂的企业也能实现 Zero Trust。

实施 Zero Trust 似乎令人望而却步,但有五个关键步骤可以实现这一目标:

从出色的微分段和 Zero Trust 网络访问 (ZTNA) 开始

利用单个控制台实现监测能力和控制能力

整合基础架构,简化部署和维护

利用人工智能 (AI) 提高效率

帮助确保系统符合您的原则

从出色的微分段和 ZTNA 开始

在 2023 年的一份报告中,Gartner 建议“实施微分段和/或 ZTNA,以实现 Zero Trust 网络 (ZTN) 态势。”1 我们来探讨一下为什么这些技术是 Zero Trust 的基础,以及为什么这些技术必须非常出色。

默认情况下,IT 系统信任的流量和允许的访问远远超出了工作所需。从根本上讲,Zero Trust 是指了解所需的访问和流量并阻止其他所有访问和流量。

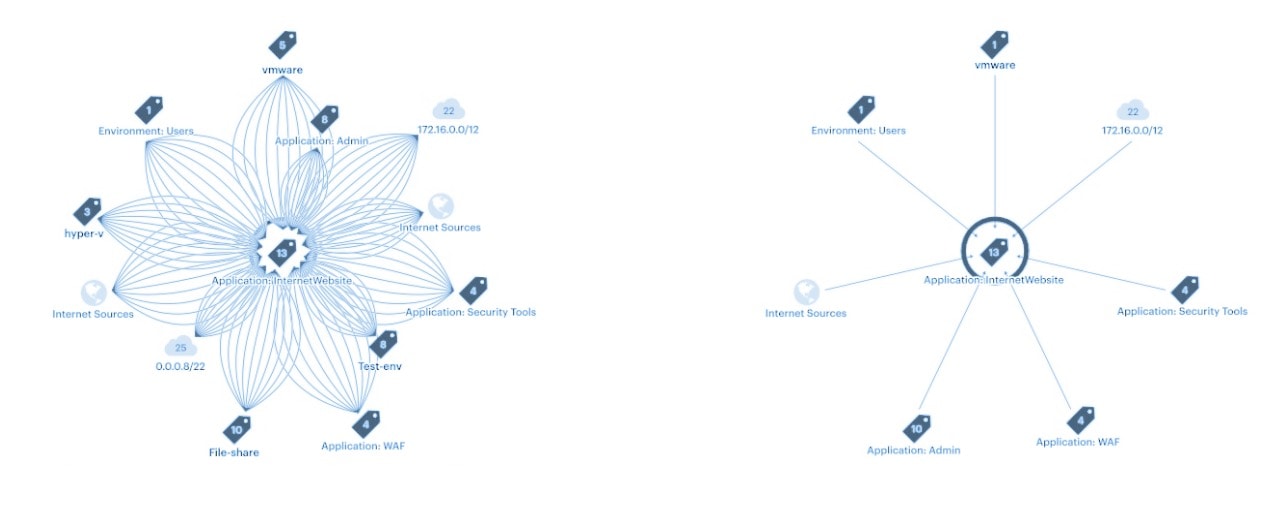

对于内部(东西向)流量, 微分段 是唯一能够提供足够精细的了解和控制以实现 Zero Trust 的工具(图 1)。 Guardicore Segmentation 是一种高度精细的微分段解决方案,允许企业不仅在端口和进程级别进行阻止,甚至可以在服务级别进行阻止。其结果是攻击面减少高达 99.93%。

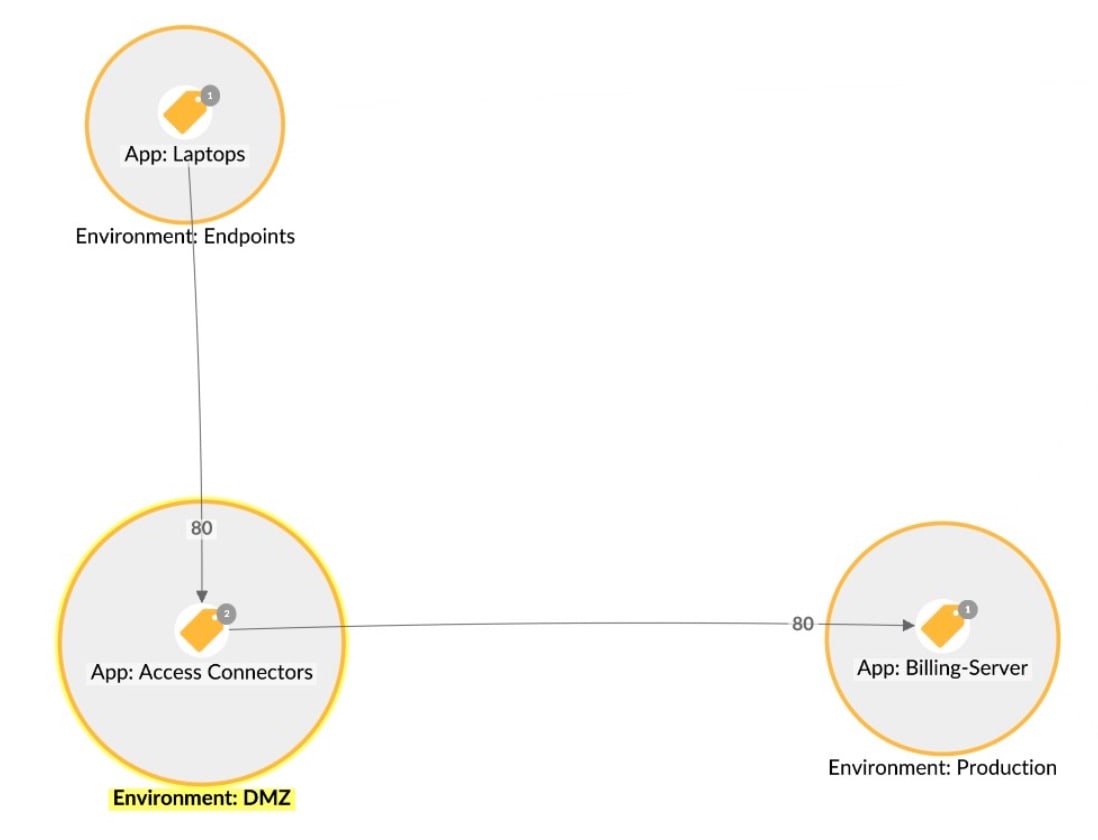

但是,实现 Zero Trust 并不仅仅是解决 东西向流量问题。您还需要确保您的员工只能访问他们完成工作所需的应用程序。如果 员工远程办公,而且办公地点分散在世界各地,这将是一项极具挑战性的任务。

这正是 ZTNA 的用武之地,无论用户身在何处,也无论应用程序位于何处,它都可以为全球用户提供精确的访问权限。 Akamai Guardicore Access 专为应对这一挑战而设计,因为它具有内置的 FIDO2、防网络钓鱼多重身份验证 (MFA),可以安全、无缝地向员工授予此访问权限。

因此,要实现 Zero Trust,就需要微分段和 ZTNA。但此前,如果您想要两者兼得,必须分别进行部署和管理。而如今,情况已不再如此,因为 Akamai Guardicore 平台将出色的微分段与 ZTNA 相结合,为企业提供了一个强大的框架,使其能够顺利地开启 Zero Trust 之旅。

利用单个控制台实现监测能力和控制能力

如果您坚持尝试管理不同的安全工具和策略来实现 Zero Trust,则 Zero Trust 将仍然遥不可及。通过单个控制台获得整个网络的统一视图至关重要。这意味着对南北向和东西向流量进行无缝管理,跨本地和云资产以及对远程和本地员工一致执行各种策略。

您需要一站式查看南北向访问和东西向流量模式,以便快速有效地构建和维护 Zero Trust 策略。需要在不同的控制台之间切换,只能查看部分内容的分布图将难以维继。一张分布图上即可查看所有信息,策略要求就会变得一目了然。

此外,这些产品还受益于信号共享。例如,当微分段知晓 ZTNA 正在尝试授予访问权限时,可以减少误报。Akamai Guardicore 平台的设计允许访问,并且不会被微分段规则阻止。如果要在追求 Zero Trust 方面取得真正进展,就必须将东西向流量和南北向访问的监测能力和控制能力结合起来。

整合基础架构,简化部署和维护

企业可以通过单个代理解决方案简化部署和管理,以加快和简化 Zero Trust 目标的实现。企业需要此类解决方案来支持各种资产,包括传统和现代操作系统、本地和云端应用程序、物联网 (IoT) 设备、容器等。

传统上,跨所有这些系统支持所有 Zero Trust 工作需要多个代理,而这对于部署和维护来说简直是噩梦。更何况可能对受保护设备的性能和可靠性产生负面影响。

Akamai Guardicore 平台只有一个代理,支持微分段、ZTNA、DNS 防火墙等。这将减少对最终用户和工作负载的影响,减轻部署团队的压力,并简化 Zero Trust 所有组件的维护工作。

Akamai Guardicore 平台可在您的基础架构中快速有效地部署 Zero Trust,同时尽可能降低对系统性能和停机时间的影响。当代理不可行时,该平台可提供无代理保护。

利用 AI 提高效率

某些与 Zero Trust 相关的任务(例如确定合规工作范围、发现漏洞和应对事件)需要花费大量时间以及深谙相关技术,CISO 无法独自快速完成。

例如,CISO 需要确定在特定时间范围内是否与特定资产组合建立了特定类型的连接。这是应对事件时所需的重要信息。在这些场景中,时间至关重要,因为 CISO 无法选择攻击发生的时间。

CISO 的出色分析师可能不在场,即使在场,这些分析师也必须手动搜索日志并关联信息才能回答问题。而这正是 AI 的用武之地。该 CISO 只需询问“过去 24 小时内我的生产环境是否有任何 SSH 或 RDP 流量?”就能获得答案。

Akamai Guardicore 平台利用 AI 来执行各种任务,例如与网络日志进行自然语言交流、标记资产清单、查询简化的漏洞评估和策略建议。这有助于实现更快的事件响应、合规工作和整体安全运营。

帮助确保系统符合您的原则

实现 Zero Trust

Akamai Guardicore 平台提供了实用且有效的 Zero Trust 实施方法。通过提供出色的解决方案、统一的监测能力和控制能力、简化的部署、AI 加持的高效以及遵守 Zero Trust 原则,使得各种规模和复杂程度的企业都可以实现 Zero Trust。

1.Gartner®,快速解答:什么是 Zero Trust 网络?Andrew Lerner、John Watts,2023 年 9 月 13 日。GARTNER 是 Gartner, Inc. 和/或其附属机构在美国和全球的注册商标和服务标志,已获许可用在本文中。保留所有权利。