A SASE, ou edge de serviço de acesso seguro, é uma estrutura de segurança definida pelo Gartner. Em uma arquitetura SASE, as tecnologias de segurança e conectividade de rede convergem para uma única plataforma oferecida em nuvem, a fim de permitir uma transformação digital segura e rápida.

Aumente a segurança da rede com os princípios Zero Trust

A natureza da rede de TI está mudando rapidamente, exigindo uma abordagem diferente de segurança. Tradicionalmente, as equipes de segurança se concentravam em defender o perímetro da rede de TI. As soluções de segurança da informação foram projetadas para evitar atividades mal-intencionadas, permitindo o tráfego legítimo de rede, e tudo o que era considerado "seguro" dentro da rede era automaticamente confiável.

Mas com o crescimento da computação em nuvem e das forças de trabalho remotas, a ideia de um perímetro de rede tornou-se obsoleta. Usuários e aplicações legítimos também buscam acesso a recursos de TI de fora do perímetro da rede, e os invasores geralmente se movem lateralmente dentro de uma rede, além de atacá-la de fora.

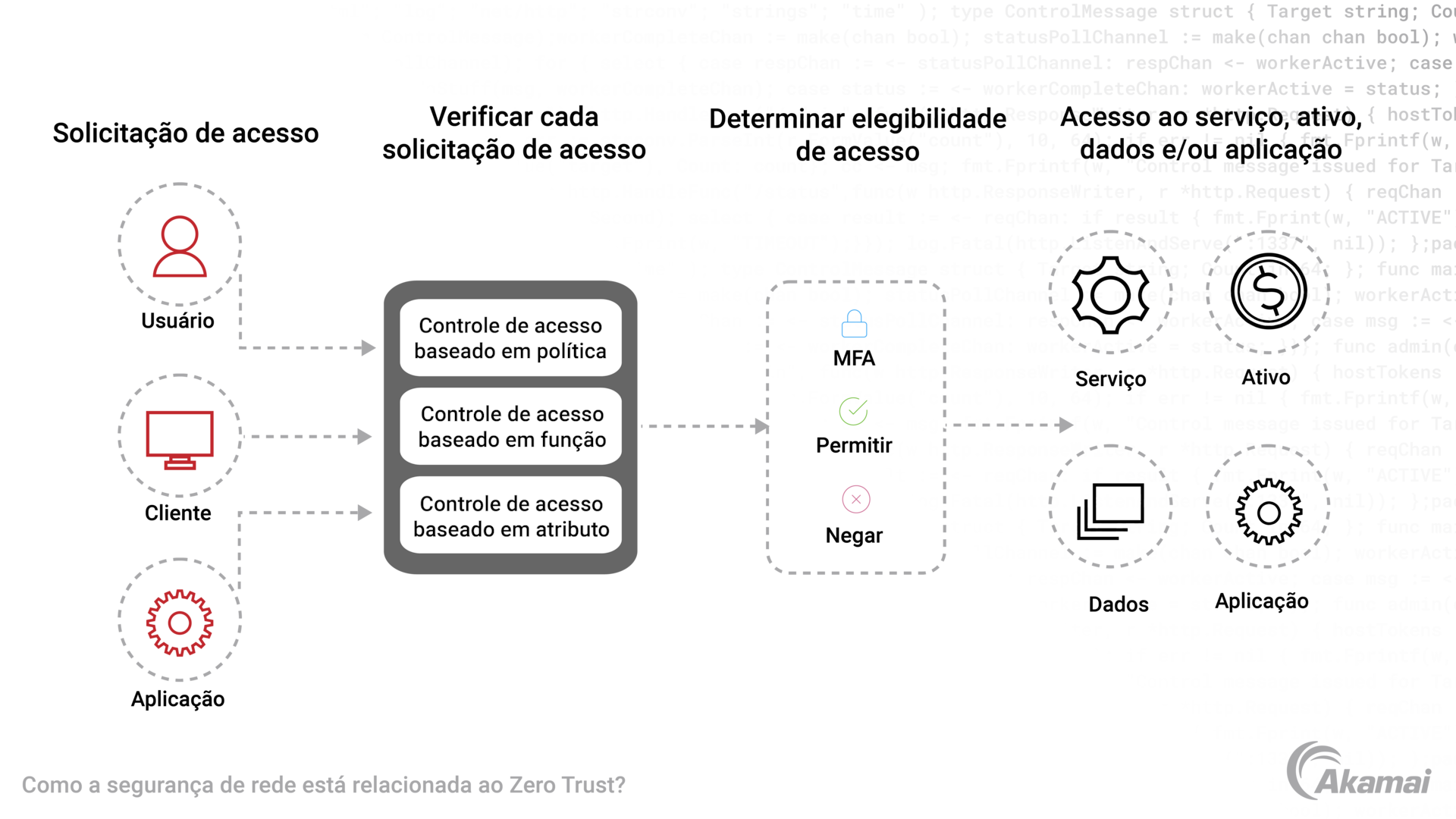

A segurança Zero Trust é a resposta aos desafios apresentados por essa evolução nas configurações de infraestrutura de rede. Zero Trust é um tipo de modelo de segurança de rede baseado na filosofia de que nenhuma pessoa ou dispositivo dentro ou fora da rede de uma organização deve automaticamente receber acesso aos sistemas ou serviços de TI até que seja autenticado e verificado de forma contínua.

Como uma potência na área de segurança de rede, a Akamai entrega soluções de segurança que dão suporte ao Zero Trust, protegendo o acesso remoto a apps corporativos e à Internet de qualquer lugar, e reduzindo o impacto das ciberameaças sem prejudicar a produtividade da força de trabalho.

Como o Zero Trust melhora a segurança da rede

Em uma estrutura Zero Trust, todos os usuários e dispositivos são considerados mal-intencionados ou comprometidos até serem verificados como legítimos e autorizados. Isso contrasta totalmente com a abordagem tradicional de segurança de rede, que confia automaticamente em qualquer usuário, dispositivo ou solicitação que já esteja dentro do perímetro de rede.

A segurança Zero Trust requer autenticação e autorização fortes para cada usuário e dispositivo antes que o acesso seja concedido ou que os dados sejam transferidos. Usando análise comportamental, filtragem e registro em log para verificar ações e identificar sinais de comprometimento, as soluções de segurança que dão suporte ao modelo Zero Trust devem tomar nota de quaisquer sinais de que um usuário está agindo de forma diferente ou de que uma solicitação de acesso é uma anomalia. Essa mudança fundamental na abordagem da segurança de rede supera muitas ameaças comuns à segurança. Fica muito mais difícil para os hackers aproveitar uma vulnerabilidade no perímetro, obter acesso não autorizado e, em seguida, passar dias ou semanas explorando dados e aplicações confidenciais quando estiverem na rede.

Com o Zero Trust para segurança de rede, você pode:

- Impedir ataques mal-intencionados. Uma abordagem Zero Trust pode identificar, bloquear e mitigar de forma proativa ameaças direcionadas, como malware, spyware, ransomware, phishing, ataques de dia zero e outras campanhas avançadas para melhorar a segurança contra ciberameaças.

- Fornecer acesso seguro. O trabalho de segurança de Zero Trust pode reduzir o risco e a complexidade de fornecer acesso rápido e simples para todos os usuários, incluindo fornecedores e provedores terceiros.

- Minimizar a complexidade e economizar em custos. Um modelo Zero Trust reduz a complexidade do acesso empresarial e da segurança da rede, eliminando a necessidade de fazer alterações demoradas e caras nas ferramentas de segurança tradicionais.

Segurança de rede Zero Trust com a Akamai

A Akamai oferece um conjunto de soluções e serviços de cibersegurança, desenvolvidos com inteligência de ameaças sofisticada, que dão suporte ao Zero Trust para segurança de rede. Como a maior plataforma de computação do mundo, temos uma visão inigualável do tráfego mundial da Internet e visibilidade dos ataques globais. Isso permite que nossas equipes de segurança desenvolvam uma compreensão aprofundada das ameaças emergentes e informem nossas medidas de segurança para interromper, de forma proativa e previsível, os ataques mais sofisticados e perigosos, sem afetar o desempenho da rede.

Acesso seguro à Internet

A Akamai Acesso seguro à Internet é um gateway Web seguro baseado em nuvem que oferece proteção para organizações e usuários contra ameaças direcionadas avançadas, como malware, ransomware e phishing, bem como violações e exfiltração de dados. Essa tecnologia da Akamai garante que os usuários e dispositivos possam se conectar com segurança à Internet onde quer que estejam, sem a complexidade e a sobrecarga de gerenciamento associadas a outros controles de segurança herdados. Com inteligência de ameaças em tempo real, o Secure Internet Access tem várias camadas de proteção que utilizam mecanismos de detecção estáticos e dinâmicos para identificar e bloquear proativamente ameaças direcionadas.

Enterprise Application Access

A Akamai Enterprise Application Access habilita o ZTNA (Zero Trust Network Access) substituindo VPNs (Virtual Private Networks) por um proxy com reconhecimento de identidade na nuvem. Esse serviço flexível e adaptável possibilita acesso granular à tomada de decisões com base em sinais em tempo real, como inteligência de ameaças, postura do dispositivo e informações do usuário. O Enterprise Application Access melhora a segurança da rede integrando tecnologias para prevenção contra perda de dados, segurança de aplicações, gerenciamento de identidade e acesso, MFA (autenticação multifator), SSO (login único) e visibilidade de gerenciamento e controle de acesso à rede.

Akamai MFA

A tecnologia de autenticação multifator da Akamai Akamai MFA é uma solução de última geração que oferece um fator de autenticação à prova de phishing. Utilizando FIDO2, o mais forte método de autenticação baseado em padrões disponível, o Akamai MFA usa um app em um dispositivo móvel para fornecer autenticação multifator com uma experiência de usuário familiar e sem atritos, sem a necessidade de chaves de segurança de hardware caras e complicadas. Com criptografia de ponta a ponta e um fluxo de resposta/desafio selado, o Akamai MFA torna o processo de autenticação à prova de phishing e confidencial.

Obtenha segurança de rede com microssegmentação

A Akamai também oferece proteções avançadas para a segurança de rede com o Akamai Guardicore Segmentation, a maneira mais simples, rápida e intuitiva de aplicar princípios Zero Trust em uma rede segmentada, e o Akamai Hunt, nosso serviço gerenciado de busca de ameaças.

Akamai Guardicore Segmentation coleta informações detalhadas sobre a infraestrutura de TI de uma organização, criando um mapa dinâmico que permite que as equipes de segurança visualizem as atividades com granularidade no nível do usuário e do processo em tempo real e histórico. Quando combinados com fluxos de trabalho de políticas de segurança alimentados por IA, esses insights detalhados permitem que as equipes de segurança criem políticas de segmentação para ativos de TI individuais, bloqueando efetivamente ataques cibernéticos, como ransomware, que se espalham por meio de movimentos laterais.

A tecnologia de segmentação da Akamai funciona com sistemas operacionais modernos e herdados em servidores bare-metal, máquinas virtuais, Internet das coisas, contêineres, instâncias de nuvem e dispositivos de Internet das coisas. O Akamai Guardicore Segmentation também oferece vários métodos em seu sistema de detecção de invasões, incluindo um firewall de inteligência de ameaças, análise de reputação e soluções dinâmicas de engano.

Akamai Hunt é nosso serviço de busca de ameaças gerenciado que impede as ameaças mais evasivas em sua rede, aproveitando uma implantação existente do Akamai Guardicore Segmentation e a inteligência de ameaças globais massivas da Akamai Connected Cloud. A equipe de busca procura proativamente por ataques contínuos e emergentes em sua rede, reforçando os princípios do Zero Trust ao fornecer monitoramento contínuo do ambiente de TI.

Perguntas frequentes (FAQ)

A segurança do trabalho remoto é a prática de garantir um acesso seguro à Internet e aos recursos de uma organização para os funcionários que trabalham fora do escritório usando dispositivos e tecnologias que não são protegidos por um firewall corporativo.

Entre as soluções de segurança do trabalho remoto mais eficientes estão serviços de autenticação multifator, gateways seguros da Web baseados em nuvem e soluções de acesso à rede Zero Trust que ficam validando e autenticando constantemente as solicitações de acesso a ativos e aplicações.

Uma estrutura SASE integra várias tecnologias de segurança em apenas um modelo de serviço. Isso inclui ZTNA (Zero Trust Network Access, acesso de rede com Zero Trust), SD-WAN (Software-Defined Wide-Area Network, rede de área ampla definida por software), CASB (Cloud Access Security Broker, agente de segurança de acesso à nuvem), firewalls de última geração e FWaaS (Firewall as a Service, firewall como serviço), SWG (Secure Web Gateways, gateways seguros da Web) e MFA (Multi-Factor Authentication, autenticação multifator).

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicativos empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, escala e experiência líderes do setor necessárias para expandir seus negócios com confiança.