Le SASE, ou Secure Access Service Edge, est un cadre de sécurité défini par Gartner. Dans une architecture SASE, les technologies de sécurité et de connectivité réseau convergent dans une plateforme unique dans le cloud pour permettre une transformation digitale sécurisée et rapide.

Renforcez la sécurité de votre réseau grâce aux principes Zero Trust

La nature du réseau informatique évolue rapidement, ce qui nécessite une approche différente en matière de sécurité réseau. Jusqu'à présent, les équipes de sécurité concentraient généralement leurs efforts sur la défense du périmètre du réseau informatique. Les solutions de sécurité de l'information ont été conçues pour bloquer les activités malveillantes tout en autorisant le trafic réseau légitime. Tout ce qui était considéré comme « sûr » au sein du réseau était automatiquement approuvé.

Toutefois, avec l'essor du Cloud Computing et du travail à distance, l'idée d'un périmètre réseau est devenue obsolète. Les applications et les utilisateurs légitimes sont tout aussi susceptibles de chercher à accéder aux ressources informatiques depuis l'extérieur du périmètre du réseau, et les attaquants se déplacent souvent latéralement dans le réseau en plus de le cibler depuis l'extérieur.

La sécurité Zero Trust est la réponse idéale aux défis posés par cette évolution des configurations d'infrastructure réseau. Le Zero Trust est un type de modèle de sécurité réseau en vertu duquel aucune personne ni aucun terminal à l'intérieur ou à l'extérieur du réseau ne doit avoir automatiquement accès aux systèmes ou services sans être authentifié et vérifié en permanence.

En tant qu'acteur majeur du domaine de la sécurité réseau, Akamai propose des solutions de sécurité fondées sur l'approche Zero Trust, ce qui permet de sécuriser l'accès à distance aux applications de l'entreprise et à Internet n'importe où, et de réduire l'impact des cybermenaces sans nuire à la productivité du personnel.

Comment le modèle Zero Trust renforce la sécurité réseau

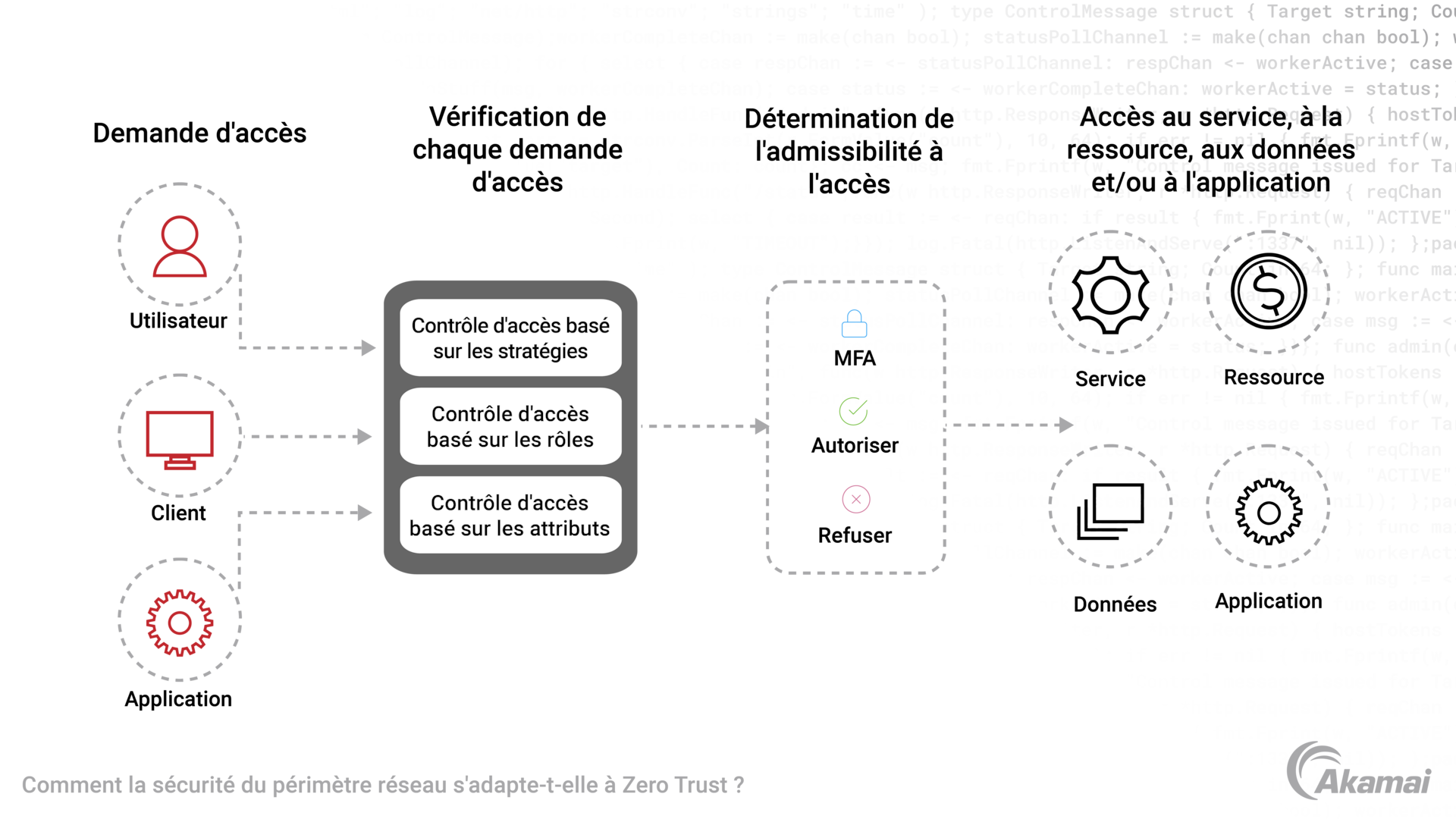

Dans une infrastructure Zero Trust, le système part du principe que tous les utilisateurs et terminaux sont malveillants ou compromis jusqu'à ce qu'ils aient été vérifiés comme légitimes et autorisés. Cette approche contraste totalement avec l'approche traditionnelle de sécurité réseau, qui approuve automatiquement tout utilisateur, terminal ou requête déjà présent dans le périmètre réseau.

La sécurité Zero Trust nécessite une authentification et une autorisation renforcées pour chaque utilisateur et terminal avant que l'accès ne soit accordé ou que les données ne soient transférées. En vérifiant les actions et en identifiant les signes de compromission à l'aide de mesures d'analyse comportementale, de filtrage et d'enregistrement, les solutions de sécurité fondées sur le modèle Zero Trust doivent tenir compte de tout signe indiquant qu'un utilisateur agit différemment ou qu'une demande d'accès est une anomalie. Ce changement fondamental dans l'approche de la sécurité réseau permet de déjouer de nombreuses menaces de sécurité courantes. Il devient bien plus difficile pour les pirates de tirer parti d'une vulnérabilité dans le périmètre, d'obtenir un accès non autorisé et d'exploiter pendant des jours ou des semaines des applications et données sensibles une fois qu'ils sont sur le réseau.

Le modèle de sécurité réseau Zero Trust permet de :

- Bloquer les attaques malveillantes. Une approche Zero Trust permet d'identifier, de bloquer et d'atténuer de manière proactive les menaces ciblées, telles que les programmes malveillants, les logiciels espions, les ransomwares, l'hameçonnage, les attaques Zero Day et autres campagnes avancées, afin d'améliorer la sécurité contre les cybermenaces.

- Garantir un accès sécurisé. La sécurité Zero Trust réduit le risque et la complexité liés à la fourniture d'un accès simple et rapide à tous les utilisateurs, y compris aux vendeurs et aux fournisseurs tiers.

- Simplifier le processus et réaliser des économies. Un modèle Zero Trust simplifie l'accès des employés et la sécurité réseau, évitant ainsi de devoir modifier les outils de sécurité traditionnels de manière coûteuse et fastidieuse.

Sécurité réseau Zero Trust avec Akamai

Akamai propose une suite de solutions et de services de cybersécurité basés sur des informations sophistiquées sur les menaces qui permet d'établir un modèle Zero Trust pour la sécurité réseau. En tant que plus grande plateforme informatique au monde, nous disposons d'informations inégalées sur le trafic Internet mondial et d'une visibilité sur les attaques mondiales. Cela permet à nos équipes de sécurité de développer une compréhension approfondie des menaces émergentes et contribue à l'élaboration de nos mesures de sécurité afin de bloquer de manière proactive et prévisible les attaques les plus sophistiquées et les plus dangereuses, sans affecter les performances du réseau.

Secure Internet Access

Akamai Secure Internet Access est une passerelle Web sécurisée basée dans le cloud qui protège les entreprises et les utilisateurs contre les menaces ciblées avancées telles que les programmes malveillants, les ransomwares et l'hameçonnage, mais aussi contre la violation et l'exfiltration de données. Grâce à cette technologie Akamai, les utilisateurs et les terminaux peuvent se connecter en toute sécurité à Internet, où qu'ils se trouvent, sans la complexité ni les frais de gestion associés aux autres contrôles de sécurité existants. Secure Internet Access dispose de plusieurs couches de protection et de moteurs de détection statiques et dynamiques qui exploitent des informations sur les menaces en temps réel pour identifier et bloquer de manière proactive les menaces ciblées.

Enterprise Application Access

Akamai Enterprise Application Access garantit un accès réseau Zero Trust (ZTNA) en remplaçant les réseaux privés virtuels (VPN) par un proxy basé sur l'identité dans le cloud. Ce service flexible et adaptable assure une prise de décision détaillée basée sur des signaux en temps réel, tels que les informations sur les menaces, le profil des terminaux et les informations utilisateur. Enterprise Application Access renforce la sécurité réseau en intégrant des technologies de prévention des pertes de données, de sécurité des applications, de gestion des identités et des accès, d'authentification multifactorielle (MFA), d'authentification unique (SSO), de visibilité de gestion et de contrôle d'accès.

Akamai MFA

La technologie d'authentification multifactorielle d'Akamai, Akamai MFA, est une solution de nouvelle génération offrant un système d'authentification anti-hameçonnage. Reposant sur FIDO2, la méthode d'authentification basée sur les normes la plus solide du marché, Akamai MFA assure une authentification multifactorielle via une application sur un terminal mobile, pour une expérience utilisateur familière et fluide, évitant ainsi d'utiliser des clés de sécurité matérielles coûteuses et encombrantes. Grâce à un chiffrement de bout en bout et à un flux défi-réponse scellé, Akamai MFA garantit un processus d'authentification confidentiel et impossible à hameçonner.

Assurez la sécurité réseau grâce à la microsegmentation

Akamai fournit également des protections efficaces en matière de sécurité réseau avec Akamai Guardicore Segmentation, le moyen le plus simple, le plus rapide et le plus intuitif d'appliquer les principes du Zero Trust au sein d'un réseau segmenté, et avec Akamai Hunt, notre service géré de recherche des menaces.

Akamai Guardicore Segmentation collecte des informations détaillées sur l'infrastructure informatique d'une entreprise, créant ainsi une carte dynamique qui permet aux équipes de sécurité de visualiser l'activité de manière précise au niveau des utilisateurs et des processus en temps réel et sur une base historique. Associées aux flux de travail de stratégies de sécurité optimisés par l'intelligence artificielle, ces informations détaillées permettent aux équipes de sécurité de créer des stratégies de segmentation pour chaque ressource informatique, bloquant ainsi efficacement les cyberattaques comme les ransomwares qui se propagent par mouvement latéral.

La technologie de segmentation d'Akamai fonctionne avec les systèmes d'exploitation récents et anciens sur des serveurs dédiés physiques (bare metal), des machines virtuelles, l'Internet des objets, des conteneurs, des instances cloud et des terminaux IoT. Akamai Guardicore Segmentation propose également plusieurs méthodes dans son système de détection d'intrusion, notamment un pare-feu d'informations sur les menaces, une analyse de réputation et des solutions de leurres dynamiques.

Akamai Hunt est notre service géré de recherche des menaces qui bloque les menaces les plus évasives sur votre réseau en combinant la puissance d'Akamai Guardicore Segmentation et la masse d'informations mondiales sur les menaces d'Akamai Connected Cloud. L'équipe Hunt recherche de manière proactive les attaques en cours et émergentes dans votre réseau, renforçant ainsi les principes du Zero Trust en assurant une surveillance continue de l'environnement informatique.

Foire aux questions (FAQ)

La sécurité du travail à distance consiste à garantir l'accès sécurisé à Internet et aux ressources de l'entreprise pour les employés qui travaillent en dehors du bureau sur des terminaux et des technologies qui ne sont pas protégés par un pare-feu d'entreprise.

Les solutions de sécurité les plus efficaces pour le travail à distance incluent les services d'authentification multifactorielle, les passerelles Web sécurisées basées dans le cloud et les solutions Zero Trust d'accès au réseau qui valident et authentifient en permanence les demandes d'accès aux ressources et aux applications.

Le cadre SASE intègre plusieurs technologies de sécurité dans un modèle de service unique. Cela inclut l'accès réseau Zero Trust (ZTNA ou Zero Trust Network Access), le réseau étendu défini par logiciel (SD-WAN ou Software-defined wide area networking), les courtiers de sécurité d'accès au cloud (CASB ou Cloud Access Security Broker), le pare-feu de nouvelle génération, le FWaaS (pare-feu en tant que service), les passerelles Web sécurisées (SWG) et d'authentification multifactorielle (MFA).

Pourquoi les clients choisissent Akamai

Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège la vie en ligne. Nos solutions de sécurité leaders du marché, nos renseignements avancés sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises partout dans le monde. Les solutions de Cloud Computing complètes d'Akamai offrent des performances supérieures à moindre coût sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour garantir la fiabilité, l'évolutivité et l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.