Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège la vie en ligne. Nos solutions de sécurité leaders du marché, nos renseignements avancés sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises partout dans le monde. Les solutions de Cloud Computing complètes d'Akamai offrent des performances supérieures à moindre coût sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour garantir la fiabilité, l'évolutivité et l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.

Les dangers d'une attaque Zero Day

Une attaque Zero Day est un vecteur d'attaque particulièrement dangereux qui cible une vulnérabilité logicielle dont le développeur n'a pas connaissance. Cela signifie que le développeur n'a pas encore eu le temps de remédier à cette faille ou de créer un correctif de sécurité. Par conséquent, lorsque l'attaque se produit, le développeur a « zéro jour » pour développer un correctif afin de réparer la vulnérabilité.

Pour aider les entreprises à lutter contre les attaques Zero Day, Akamai propose une large gamme de solutions de cybersécurité de bout en bout qui adoptent une approche globale pour défendre les sites Web, les applications, les API et l'infrastructure du réseau contre un large éventail de risques et de menaces de sécurité. La mise en œuvre permanente de ces protections et de correctifs virtuels permet aux entreprises de réduire leur surface d'attaque et d'atténuer rapidement les attaques Zero Day.

Comment fonctionne une attaque Zero Day ?

Même si les développeurs de logiciels vérifient constamment l'absence de failles dans leurs produits et fournissent des mises à jour, de nombreuses applications sont publiées avec des vulnérabilités qui, lorsqu'elles sont découvertes, peuvent être exploitées par des pirates pour voler des données ou de l'argent, perturber l'activité de l'entreprise ou lancer des attaques plus sophistiquées et dévastatrices. Avant qu'une vulnérabilité ne soit découverte par un fournisseur de logiciels comme Microsoft ou Apple, les pirates peuvent passer des jours ou des mois à tirer parti de cette faille pour leur propre bénéfice. Les individus malveillants peuvent même vendre des informations ou des fonctionnalités sur les systèmes vulnérables de type Zero Day à d'autres cybercriminels, via le dark web.

Les attaques Zero Day peuvent tirer parti de nombreux types de vulnérabilités, notamment les dépassements de mémoire tampon, les algorithmes erronés, les redirections d'URL, l'injection SQL et les problèmes de sécurité des mots de passe. Grâce à une attaque Zero Day, les acteurs de la menace peuvent accéder à une machine pour voler de l'argent ou des données sensibles, perturber les opérations ou détourner la machine dans le cadre d'un botnet conçu pour lancer des attaques par déni de service distribué (DDoS).

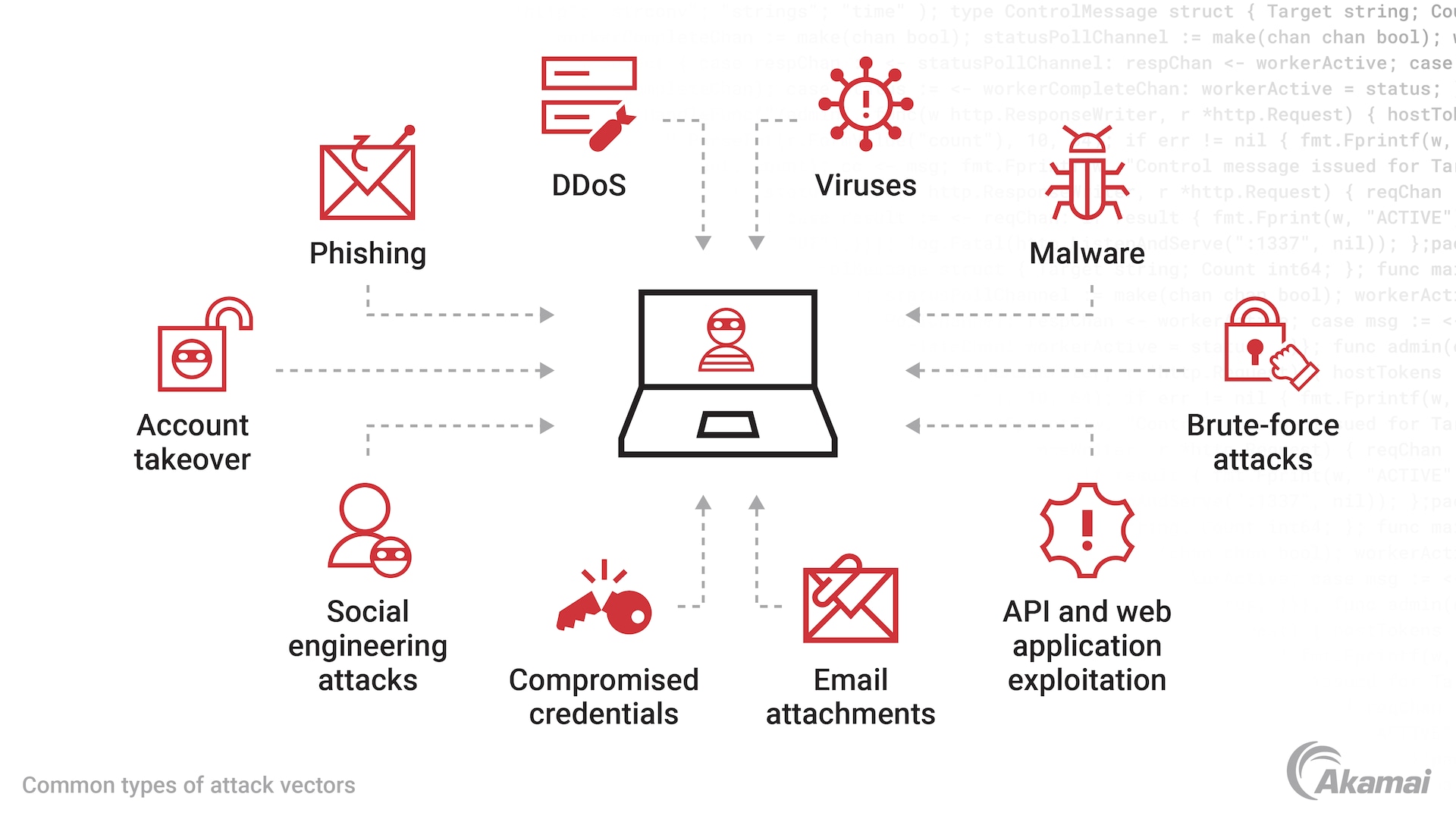

Comme une attaque DDoS basée sur des failles Zero Day exploite des faiblesses inconnues du fabricant de logiciels et de ses clients, il est très difficile de s'en prémunir. La meilleure stratégie consiste à adopter une défense multicouche qui assure une protection contre les différentes méthodes que les cybercriminels peuvent utiliser pour exploiter une faille de type Zero Day. Il s'agit notamment des défenses contre les ransomware, les logiciels malveillants, les virus, les botnets, les attaques basées sur les API, l'injection SQL et d'autres vecteurs d'attaque courants, mais dangereux.

Protégez votre environnement avec Akamai

Akamai vous protège contre les attaques Zero Day, les attaques DDoS et d'autres menaces grâce à un ensemble de solutions de sécurité à la pointe du secteur, optimisées par une visibilité approfondie des menaces en constante évolution. Nos solutions agissent comme une première ligne de défense, offrant une protection avec des stratégies d'atténuation en bordure de l'Internet, de DNS distribué et dans le cloud, qui stoppent les attaques avant qu'elles n'atteignent les applications, les centres de données et l'infrastructure.

App & API Protector d'Akamai est l'une de nos solutions les plus puissantes pour se défendre contre les attaques Zero Day. App & API Protector protège intégralement les domaines Web et API avec un ensemble complet de protections puissantes sur-mesure, simples et automatisées en fonction du client. Conçue avec une automatisation de la sécurité parmi les plus avancées du marché, cette solution Akamai associe des technologies de pointe en matière de Web Application Firewall, de protection contre les attaques DDoS et DoS, d'atténuation des bots et de sécurité des API, le tout dans une solution unique et facile à utiliser.

Fonctionnalités d'App & API Protector

Fonctionnalités API avancées. Découvrez automatiquement une gamme complète d'API connues, inconnues et changeantes dans votre trafic Web, ce qui vous permet de vous protéger contre les cyberattaques cachées, de détecter les erreurs et de révéler des changements inattendus. Toutes les requêtes API sont automatiquement inspectées pour détecter les codes et les logiciels malveillants Zero Day.

Visibilité et atténuation des bots. Surveillez et limitez les attaques de bots grâce à une visibilité en temps réel du trafic de bots et à l'accès à un répertoire de plus de 1 500 bots connus.

Intégration DevOps. Les API d'Akamai offrent la possibilité de gérer App & API Protector via du code, ce qui permet une intégration rapide, une gestion uniforme des politiques de sécurité et une application centralisée dans les infrastructures du cloud.

Évolutivité continue. App & API Protector s'adapte en toute simplicité aux demandes de trafic au fil du temps, en distribuant les ressources de processeur et de mémoire selon les besoins pour fournir du contenu en cache depuis la bordure de l'Internet et assurer une protection continue sans interruption.

Mises à jour automatiques. Les chercheurs en sécurité d'Akamai analysent plus de 300 To de données d'attaques quotidiennes pour identifier de nouveaux vecteurs ou des permutations de vecteurs existants. Le moteur de sécurité adaptatif qui alimente App & API Protector est automatiquement mis à jour avec des informations sur les menaces, ce qui minimise les frais administratifs et les frictions opérationnelles.

Protection contre les attaques DoS/DDoS. Les attaques DDoS et DoS au niveau du réseau, y compris les attaques par ICMP, UDP et SYN flood, sont instantanément éliminées en bordure de l'Internet. Les attaques de la couche application sont atténuées en quelques secondes.

Listes de réseaux. Utilisez des listes de réseaux pour bloquer ou autoriser le trafic provenant d'une adresse IP, d'un sous-réseau ou d'une zone géographique spécifique.

Règles personnalisées. Créez des règles personnalisées à l'aide d'un générateur de règles facile à utiliser pour gérer des scénarios uniques, non couverts par les protections standard.

Tableaux de bord, outils d'apprentissage et de création de rapports. Accédez à la télémétrie détaillée des attaques et à l'analyse des événements de sécurité. Créez des alertes e-mail en temps réel à l'aide de filtres et de seuils statiques. Utilisez les outils de création de rapports pour contrôler et évaluer en permanence l'efficacité.

Les autres solutions de sécurité d'Akamai pour atténuer les menaces de type Zero Day sont les suivantes :

Prolexic

La solution Prolexic d'Akamai est spécialement conçue pour bloquer les attaques DDoS dans le cloud avant qu'elles n'atteignent les applications, les centres de données et les infrastructures Internet. Avec Prolexic, le trafic réseau est dirigé vers l'un des 20 centres de nettoyage mondiaux haute capacité, où le centre de commande des opérations de sécurité (SOCC) d'Akamai déploie des contrôles d'atténuation proactifs et/ou personnalisés pour stopper instantanément les cyberattaques.

Edge DNS

Edge DNS d'Akamai est une solution basée dans le cloud qui assure la disponibilité des serveurs DNS 24 h/24 et 7 j/7, améliore leur réactivité et offre la résilience nécessaire pour contrer les attaques DDoS les plus massives. Edge DNS tire parti d' Akamai Connected Cloud, avec ses milliers de serveurs DNS répartis sur plus d'un millier de points de présence dans le monde, afin de fournir un niveau de disponibilité de service DNS élevé.

Avantages des solutions de sécurité Akamai

Lorsque vous mettez en œuvre les solutions de sécurité d'Akamai pour atténuer les menaces de type Zero Day, vous pouvez compter sur :

Des protections étendues à partir d'une seule plateforme. Outre App & API Protector, Akamai propose d'autres solutions de sécurité telles que Prolexic, un service de nettoyage basé sur le cloud ; Edge DNS, une solution dans le cloud qui améliore la réactivité et la résilience du DNS ; Akamai MFA, une solution d'authentification multifactorielle ; et Bot Manager, une solution qui détecte et atténue les bots au point de contact initial.

Contrôles d'atténuation proactifs. Akamai réduit les services d'attaque et arrête les attaques les plus importantes sans compromettre la qualité de l'atténuation.

Une maintenance sans friction. Les mises à jour automatiques aident les équipes informatiques à maintenir une sécurité forte, tandis que le réglage automatique atténue la fatigue liée aux alertes, ce qui permet aux équipes d'enquêter sur les véritables attaques plutôt que de perdre du temps avec de fausses alertes.

Une réduction des risques. Les contrôles d'atténuation proactifs stoppent plus de 80 % des attaques avec un accord de niveau de service de zéro seconde.

- Des services DNS résilients. Profitez d'une résolution DNS plus rapide et plus fiable, avec une disponibilité garantie 24 h /24 et 7 j /7.

Foire aux questions (FAQ)

On parle d'attaque Zero Day lorsque des individus malveillants accèdent à un système ou à un réseau en exploitant une faille de sécurité ou une faiblesse d'un logiciel dont le fabricant n'a pas conscience, ce qui lui laisse « zéro jour » pour corriger le problème.

Les attaques DDoS sont des attaques par déni de service distribué qui utilisent un réseau d'ordinateurs infectés (appelé botnet) pour cibler un système, un réseau ou un serveur dans le but de le rendre indisponible aux demandes ou utilisateurs légitimes. Une attaque DDoS peut être qualifiée d'attaque Zero Day lorsque des acteurs malveillants utilisent de nouvelles méthodes qui n'ont pas encore été identifiées par les équipes et les analystes de sécurité. Les attaques Zero Day peuvent également aider les pirates à détourner les ordinateurs qui feront partie d'un botnet.