Le NIS2 s'applique à toute entreprise de l'UE, y compris à « toutes les entités publiques et privées du marché intérieur qui remplissent des fonctions importantes pour l'économie et la société dans son ensemble ». Ces dernières « sont tenues de prendre des mesures adéquates en matière de cybersécurité ».

La directive distingue deux catégories d'« entités concernées » : les entités essentielles (EE) et les entités importantes (EI). En ce qui concerne la conformité, la différence entre les deux catégories est que les entités essentielles sont soumises à des exigences réglementaires plus strictes en matière de respect de la conformité, d'obligations de signalement des incidents et de mesures applicatives dans l'ensemble des systèmes d'information. Exemples de chaque type d'entité :

Les entités opérant dans les secteurs suivants sont considérées comme essentielles (EE) ;

- Transport

- Énergie

- Banque

- Santé

- Eau

Les entités opérant dans les secteurs suivants sont considérées comme importantes (EI) ;

- Services postaux et de messagerie

- Gestion des déchets

- Production et traitement d'éléments chimiques

- Alimentation

- Fournisseurs digitaux (moteurs de recherche, plateformes de réseaux sociaux, etc.)

Les trois secteurs concernés par la directive NIS2 sont les suivants :

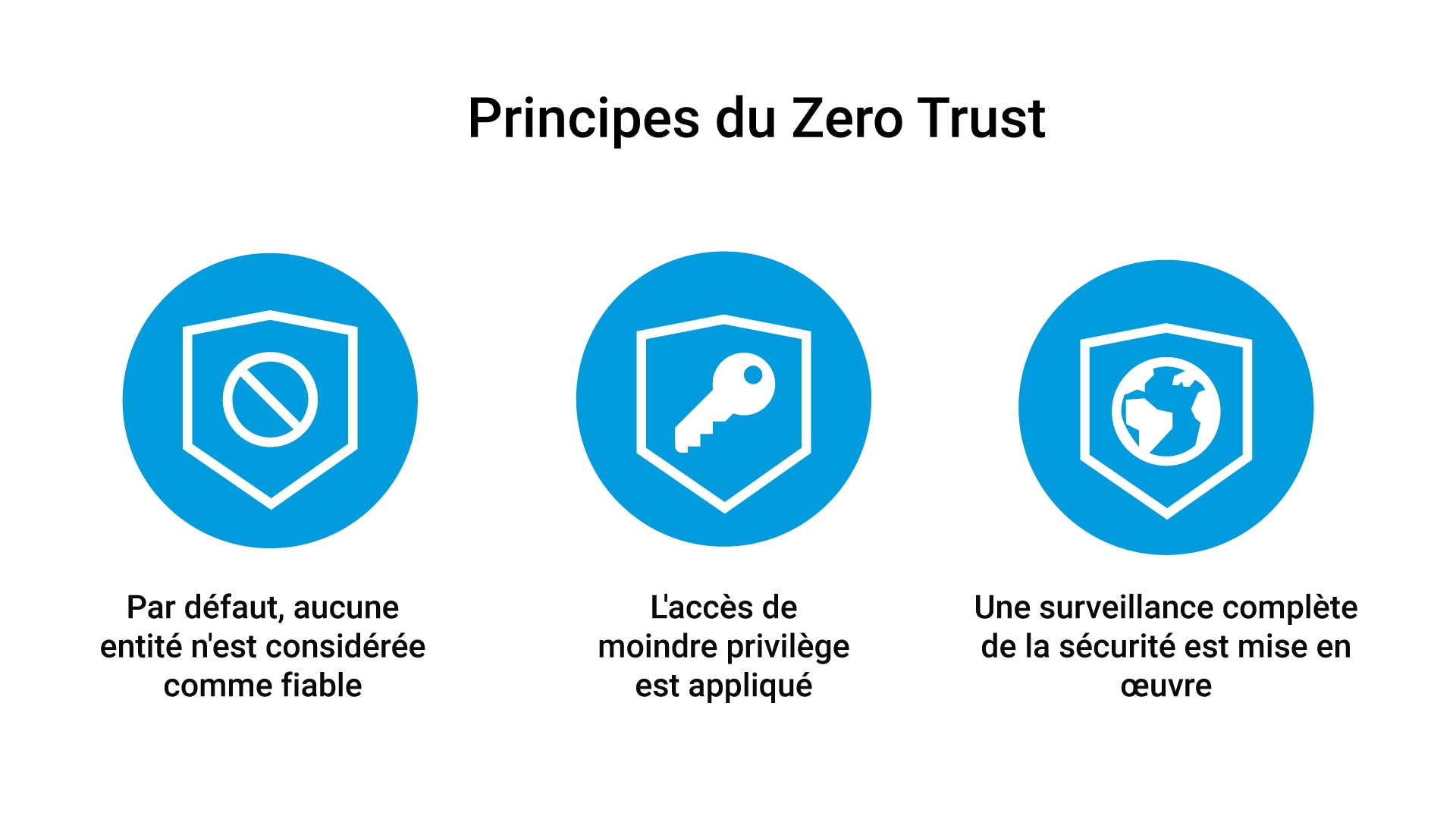

Santé : la santé est un service essentiel qui ne peut déroger à la NIS2. Par conséquent, une entité du secteur de la santé doit respecter les exigences réglementaires strictes de la NIS2, y compris les mesures de gestion des risques destinées à atténuer les cyberrisques et à prévenir les dommages causés aux systèmes informatiques et aux données. En parallèle, les exigences concernant la gestion des incidents, la cybersécurité de la chaîne d'approvisionnement, la sécurité des réseaux, le contrôle d'accès, et le chiffrement des données restent primordiales. Les services essentiels comme les institutions de santé peuvent utiliser des solutions Zero Trust pour répondre à ces exigences de sécurité strictes. Le Zero Trust permet de réduire les délais de mise en conformité en dédiant moins de ressources à l'application d'une sécurité robuste sur les réseaux étendus et sur les chaînes d'approvisionnement.

Détaillants : le rapport Sophos 2022, « L'état des ransomwares dans le commerce de détail », identifie une tendance à la hausse des menaces ciblant le secteur du commerce de détail. Le rapport indique que 77 % des détaillants ont été victimes d'une attaque par ransomware en 2021. La NIS2 considère explicitement « la production, la transformation et la distribution d'aliments » ainsi que les « gestionnaires de sites de vente en ligne » comme des « services importants ». Dans cette logique, de nombreuses activités de commerce de détail seront obligées de se conformer à la NIS2. Grâce à la sécurité Zero Trust, une entreprise de commerce de détail peut bénéficier d'une protection complète de son environnement informatique, d'une visibilité détaillée des actifs, des accès et des flux réseau, ainsi que d'une application granulaire de la règle de sécurité. Avec cette approche globale, le détaillant peut répondre à de nombreuses exigences et se conformer à la NIS2.

Fournisseurs tiers et fournisseurs de services : Gartner prédit que 45 % des entreprises mondiales feront face à des attaques de leurs chaînes d'approvisionnement logiciel d'ici 2025. La chaîne d'approvisionnement est une cible idéale pour les cybercriminels qui cherchent à infiltrer une entreprise. La NIS2 gère ce risque de cybersécurité en imposant des exigences strictes en matière de gestion des risques à la chaîne d'approvisionnement pour déployer des technologies clés d'information et de communication. La NIS2 implique une approche proactive de la gestion des risques liés à la chaîne d'approvisionnement comprenant l'évaluation de la qualité des pratiques en matière de cybersécurité adoptées par ses fournisseurs. Les fournisseurs tiers doivent utiliser un modèle de sécurité Zero Trust pour veiller à la mise en œuvre de mesures de sécurité de bout en bout qui garantissent, par exemple, l'application des accès de moindre privilège.