Prontezza operativa e risposta alla crisi ucraina

Nelle ultime settimane, il mondo ha assistito all'escalation delle tensioni geopolitiche tra Russia e Ucraina. Oggi, quelle tensioni sono esplose quando il presidente russo ha annunciato l'avvio di un'operazione militare in Ucraina. I pensieri di Akamai sono rivolti a tutti i cittadini e residenti ucraini e a tutti coloro che sono stati colpiti da queste azioni. Sebbene l'impatto fisico della violenza sia l'aspetto più devastante, questa crisi ha provocato un'escalation di minacce informatiche che potrebbero rivelarsi altamente dirompenti per la vita di tutti i giorni come la conosciamo. In qualità di azienda dedicata alla promozione e alla protezione della vita online, è nostra responsabilità affrontare queste minacce per conto delle organizzazioni di tutto il mondo e dei miliardi di persone a cui offrono servizi.

Akamai sta monitorando da vicino i rapporti relativi all'aumento delle attività informatiche russe di gruppi di ricerca sulle minacce, tra cui Unit 42. Inoltre, gruppi come la CISA (Cybersecurity and Infrastructure Security Agency) degli Stati Uniti hanno consigliato alle aziende e agli enti governativi di potenziare i loro sistemi di protezione per prepararsi agli attacchi informatici che potrebbero interrompere, disabilitare o danneggiare le infrastrutture critiche degli Stati Uniti. I team addetti alla sicurezza e alla rete di Akamai utilizzano la nostra ampia visibilità delle attività in Internet per monitorare da vicino e contrastare potenziali minacce informatiche e stiamo adottando le misure appropriate per potenziare il nostro sistema difensivo e garantire l'integrità dei sistemi e della rete di Akamai.

In situazioni come queste, non esiste una sola azione che un'organizzazione possa intraprendere per proteggersi. Le raccomandazioni, come quelle pubblicate dalla CISA, sono tante, ma appropriate data la varietà di tattiche che gli autori delle minacce hanno utilizzato in passato. È importante comprendere che le minacce non saranno originate necessariamente da Russia e Ucraina, ma verranno utilizzati comuni metodi e vettori di attacco.

Akamai consiglia alle organizzazioni di assegnare priorità alle azioni nelle seguenti aree:

Prontezza operativa per un attacco DDoS

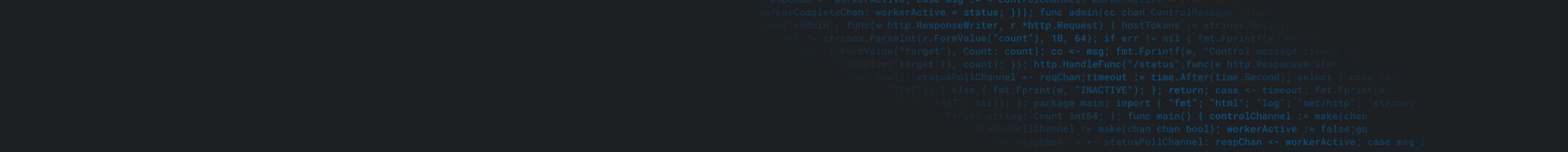

Ci sono cinque aree chiave importanti per lo sviluppo e il mantenimento della prontezza operativa volta a mitigare gli attacchi DDoS, tra cui la conduzione di convalide dei servizi, la conferma dei contatti autorizzati del servizio di mitigazione, la revisione e l'aggiornamento dei runbook, l'esecuzione di test per la prontezza operativa e l'aggiornamento dei metodi di comunicazione di emergenza. Le aziende che hanno implementato una risorsa di mitigazione DDoS dovrebbero anche riesaminare e aggiornare i processi sulle modalità di attivazione o disattivazione del routing dei propri servizi. Se necessitate di assistenza immediata durante un attacco DDoS, Akamai dispone di esperti di sicurezza pronti ad aiutarvi.

Implementazione di un blocco geografico

Un'altra opzione consiste nel bloccare il traffico proveniente dalle regioni da cui è noto che vengano originate le minacce. Esistono numerosi strumenti da utilizzare per implementare regole di blocco basate sulle aree geografiche, ma uno strumento comune è il WAF. In questo caso, un'azienda implementa regole WAF personalizzate da abbinare a determinati attributi GeoIP per bloccare una regione. Questo metodo non è efficace al 100% e non è consigliabile basarsi esclusivamente su di esso. Akamai dispone di una soluzione WAF che può aiutare a implementare un blocco geografico.

Applicazione di patch ai sistemi vulnerabili

È fondamentale esaminare regolarmente sistemi operativi, software, applicazioni e componenti di rete per individuare le vulnerabilità che potrebbero consentire a un utente malintenzionato di accedere al sistema e causare danni. Molti server, soprattutto quelli che si trovano in ambienti ad alto rischio, ad esempio direttamente accessibili da Internet, potrebbero essere già stati compromessi prima che i team addetti alla sicurezza rilevino la minaccia. Quando non è possibile applicare patch alquanto rapidamente, una soluzione WAF (Web Application Firewall) può far guadagnare tempo ad un'organizzazione. Akamai continua ad aggiornare le regole WAF (Web Application Firewall) per fornire una protezione da exploit noti e dalle loro varianti. Anche se i sistemi di protezione WAF possono risultare altamente efficaci per i server web, le organizzazioni devono anche considerare percorsi alternativi degli attacchi che potrebbero aver condotto ad un compromesso. A tal fine, si consiglia di utilizzare la microsegmentazione per guadagnare visibilità su possibili vulnerabilità e per ridurre i rischi e la diffusione.

Segmentazione della rete per una protezione dalla minaccia del ransomware

La segmentazione è una delle fasi più importanti che potete implementare per migliorare la vostra resilienza informatica e prevenire la diffusione di ransomware. Esistono cinque fasi di difesa dai ransomware: preparazione, prevenzione, rilevamento, correzione e recupero. La segmentazione di Akamai Guardicore offre le competenze e gli strumenti necessari per ridurre la probabilità e l'impatto di eventi ransomware. Per le aziende che potrebbero aver bisogno di larghezza di banda o competenze aggiuntive, i servizi di ricerca offerti dal team di esperti di sicurezza di Akamai aiutano le aziende a implementare rapidamente queste cinque fasi di difesa dai ransomware.

Per ulteriori informazioni sui passaggi da implementare per proteggere la vostra organizzazione, sono disponibili alcune risorse utili:

https://www.cisa.gov/uscert/ncas/alerts/aa22-011a | Descrizione e mitigazione delle minacce informatiche sponsorizzate dalla Russia alle infrastrutture critiche degli Stati Uniti

https://www.cisa.gov/shields-up | Le operazioni che consentono di ridurre i rischi legati alla cybersicurezza

https://www.cisa.gov/sites/default/files/publications/cisa_insight_mitigating_foreign_influence_508.pdf | Informazioni sulla CISA: Preparazione e mitigazione delle operazioni di influenza straniera mirate alle infrastrutture critiche

https://www.cisa.gov/uscert/russia | Panoramica e segnalazioni sulle minacce informatiche della Russia

https://www.mandiant.com/resources/protect-against-destructive-attacks | Preparazione proattiva e rafforzamento per la protezione dagli attacchi distruttivi