C'è fermento nell'area: il rapporto SOTI sull'EMEA

Introduzione

I ricercatori di Akamai hanno pubblicato un altro rapporto sullo stato di Internet (SOTI), questa volta, puntando sulle loro sfide esclusive in termini di cybersicurezza che interessano l'Europa, il Medio Oriente e l'Africa (EMEA). Il rapporto approfondisce il volatile panorama della cybersicurezza in quest'area geografica, concentrandosi sugli attacchiDDoS(Distributed Denial-of-Service) e sui loro effetti devastanti sulle vittime.

È un lavoro straordinario, ma non credeteci sulla parola: leggete tutto! Scoprirete cose nuove e, in un settore che cambia tanto rapidamente quanto la cybersicurezza, la formazione continua è fondamentale.

Non avete il tempo di leggere tutto il rapporto ora? Farò finta di non prenderla sul personale e vi fornirò invece un elenco di cosa potete aspettarvi quando lo leggerete (perché lo farete, no? ).

️ Confronto tra le tendenze degli attacchi DDoS nell'area EMEA e in altre aree geografiche

⚖️ Guida alle imminenti normative sulla cybersicurezza

⚔️ Il case study di una società di e-commerce europea che ha subito un grave attacco DDoS

Suggerimenti per la salvaguardia e la mitigazione

Scommetto di aver catturato la vostra attenzione ora. Continuate a leggere Non vedrete l'ora di scaricare il rapporto alla fine di questo blog.

Le tensioni geopolitiche influiscono sulla sicurezza

Più il mondo diventa digitale, più aspetti della vita reale possono farsi strada nel regno informatico, che purtroppo include anche la guerra. I conflitti tra Russia e Ucraina e tra Israele e Hamas hanno creato una frenesia di attività online dannose da tutte le parti, incluso l’hacktivismo, il concetto di contromossa e, naturalmente, la buona vecchia guerra informatica tra gli stati.

Considerando che entrambe queste guerre si stanno verificando nell'EMEA, è logico che in quest'area geografica si osservi un aumento nel numero di attacchi DDoS, che sembrano gli strumenti preferiti dagli hacktivisti e che stanno rapidamente diventando gli strumenti privilegiati anche dai criminali sostenuti dai governi. Nell'area EMEA, si registrano spesso questi tipi di attacchi, ma molto, molto spesso (Figura 1).

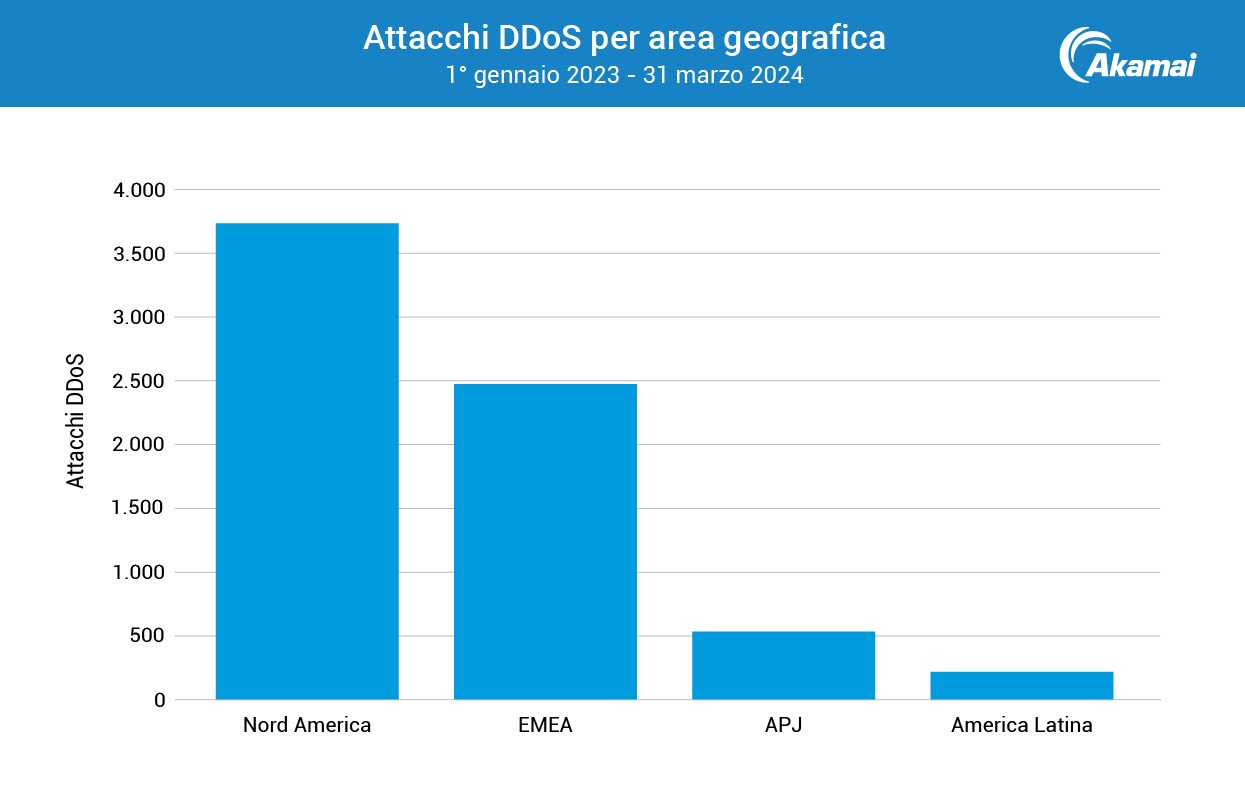

Sebbene il Nord America continui a detenere il primato per il maggior numero di attacchi DDoS subiti, il precipitoso aumento nel numero di questi attacchi nell'area EMEA è a dir poco sconcertante. Dall'inizio del 2023 al primo trimestre del 2024, il numero di attacchi DDoS è arrivato quasi a 2.500, una cifra più di tre volte superiore al totale complessivo di attacchi sferrati nell'Asia Pacifico e in Giappone (APJ) e in America Latina (LATAM).

Crescono le normative... e non solo

Una considerazione molto importante per le organizzazioni dell'EMEA è il nuovo panorama legislativo. Il regolamento generale sulla protezione dei dati (GDPR), con la sua focalizzazione sulla privacy, è stato solo l'inizio. Ora ci stiamo spostando anche verso l'infosicurezza con la nuova direttiva sulla sicurezza delle reti e dei sistemi informativi (NIS2) e con ilDORA (Digital Operational Resilience Act)), tra le altre normative. Entrambe queste nuove leggi offrono importanti linee guida su come migliorare il proprio livello di sicurezza e resilienza. (ehi! Si tratta del modello Zero Trust.

Se siete appassionati di leggi, leggete pure! In caso contrario, se comunque volete sapere cosa contengono queste nuove normative e come influenzeranno il vostro settore, leggete il rapporto SOTI: il nostro team ha già letto e filtrato per voi le nuove normative di conformità. Tutti sono benvenuti.

I soldi sono una fortuna o una maledizione?

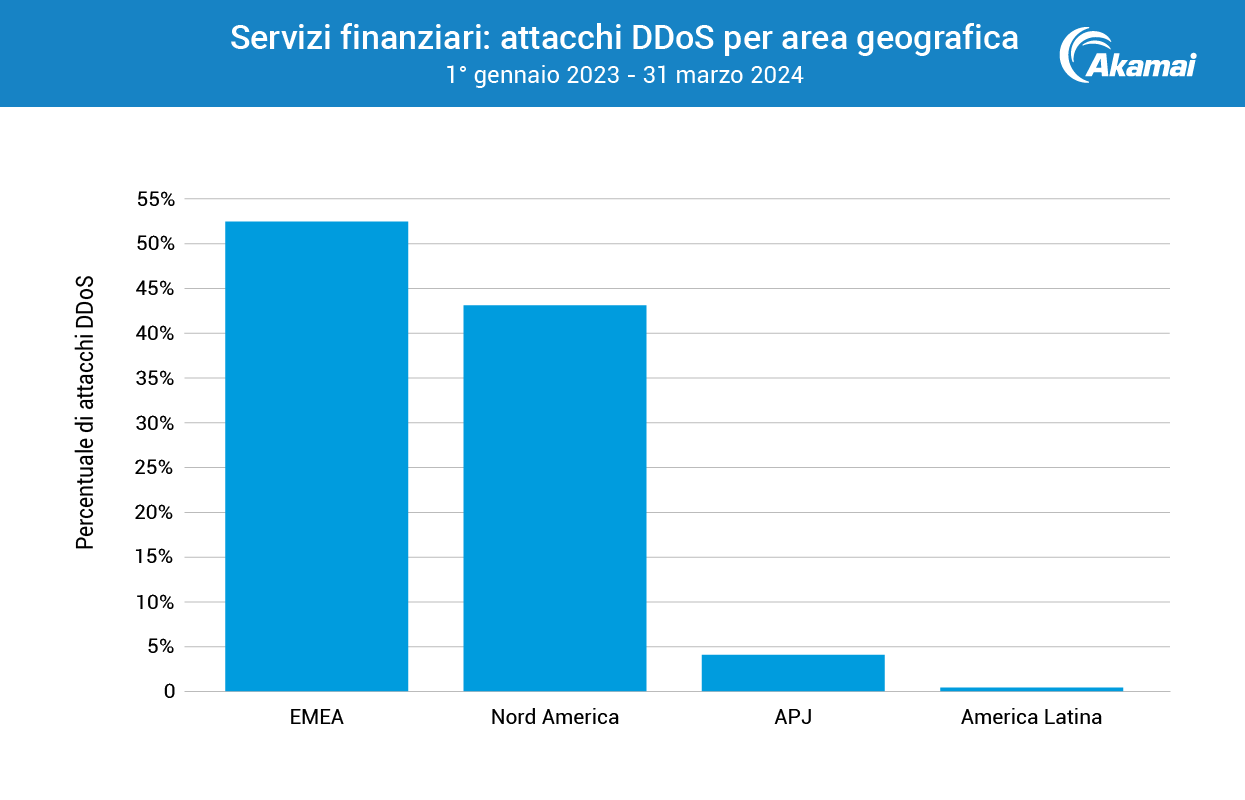

Il settore finanziario è maggiormente preso di mira dagli attacchi DDoS nell'EMEA più che in altre aree geografiche. L'area EMEA è in cima alla classifica per numero di attacchi DDoS di livello 3 e 4 subiti dai servizi finanziari, totalizzando più della metà degli attacchi che sono stati sferrati in tutto il mondo (Figura 2).

Nonostante l'Europa costituisca solo l'1,2% della superficie terrestre, il 52,5% degli attacchi di livello 3 e 4 contro il settore dei servizi finanziari è stato sferrato nell'area EMEA. Sembra strano, soprattutto se si considera che, in quest'area, si trova solo 1 delle 10 principali banche al mondo e questa banca (la HSBC di Londra) è posizionata all'ottavo posto in questa classifica. Per fare un esempio, in Cina si trovano 4 delle 10 principali banche al mondo e, come potete vedere in Figura 2, le cifre per l'area APJ sono molto basse.

Gli attacchi di livello 3 e 4 non sono l'unica attività che interessa quest'area, ma anche gli attacchi di livello 7 hanno ricevuto una forte attenzione da parte dei criminali, soprattutto quando hanno preso di mira il settore del commercio. Se uno store di e-commerce viene intasato dal traffico e diventa inaccessibile, le perdite economiche sono ingenti. Inoltre, l'azienda che ha subito l'attacco potrebbe essere così concentrata nelle operazioni di mitigazione da non notare che i criminali stanno rubando i dati dei clienti.

Nuove tendenze: sempre il DNS?

Altro che tripla estorsione, sono arrivati nuovi tipi di attacchi DNS. Gli attacchi DNS Water Torture, giustamente chiamati così perché "inondano" l'infrastruttura DNS (come un attacco HTTP o UDP Flood), hanno "affogato" altri metodi di attacco nel periodo di tempo osservato ( proprio così: affogato ). Nel rapporto completo, trovate un grafico interessante che mostra quanti attacchi abbiamo riscontrato per vettore, con il tipo DNS Flood in prima posizione.

Sapete come si scarica velocemente la batteria del vostro telefono quando è in cerca di assistenza? Effettivamente, ciò accade quando un sistema è inondato di richieste di domini inesistenti, solo che, invece di scaricare la batteria, questi attacchi NXDOMAIN arrestano l'intero sistema, quindi creano enormi problemi. L'impatto di un attacco al DNS, per citare il rapporto SOTI, "ha il potenziale per distruggere letteralmente la presenza di un'azienda su Internet".

Anche se il numero degli attacchi a tripla estorsione è diminuito, la minaccia degli attacchi DDoS ancora è presente, soprattutto nel settore sanitario. Che si tratti di un diversivo per coprire altri tentativi di attività dannose in corso (come il furto di dati) o di un modo per garantire il pagamento da parte della vittima, gli attacchi DDoS sono sicuramente redditizi per i criminali.

Ma non finisce qui...!

Il defunto Billy Mays sarebbe stato orgoglioso di vedere quanto ancora c'è nel rapporto SOTI completo. In questo post, abbiamo dato solo informazioni generali: ci sono molte altre novità che vi aspettano nel rapporto completo.

I ricercatori di Akamai si impegnano nell'intento di fornire alla community potenti strumenti di ricerca per contribuire a combattere il costante assalto di attività dannose. Addetti alla sicurezza, legislatori o ricercatori cercano di offrire valore a tutti gli aspetti del ciclo della sicurezza. Dalle analisi di specifiche aree geografiche, come in questo rapporto, al modo con cui la scienza del suono può aiutare un criminale e così via, abbiamo cercato di catturare la vostra attenzione. Per i risultati delle ricerche più recenti di Akamai, potete seguire l'Akamai Security Intelligence Group su X (in precedenza Twitter).

Se ancora ci state leggendo: 1. Grazie. 2. Spero che la giornata di oggi vi sorrida. 3. Ora, potete scaricare il rapporto.