Pourquoi (et comment) les API et les applications Web sont piégées

Protégez votre forteresse digitale

Les applications web et les API qui les alimentent redéfinissent les expériences client, rationalisent les opérations commerciales et stimulent la croissance économique. En même temps, elles créent de nouvelles portes d'entrée potentielles vers votre forteresse digitale.

À l'heure où que les applications deviennent de plus en plus intégrées à chaque aspect de l'entreprise, le réseau complexe de connexions qui assure leur fonctionnement est constamment sondé par des programmes malveillants, des bots, et d'autres acteurs malveillants qui recherchent des failles de sécurité à exploiter.

Nous étudions cette tendance, et ce que les entreprises peuvent faire pour protéger leurs applications Web et leurs infrastructures API, dans notre nouveau rapport SOTI (État des lieux d'Internet), Les pirates à l'assaut des infrastructures informatiques : menaces à la sécurisation des architectures applicatives. Le rapport fournit une analyse approfondie des informations révélées par l'analyse des tendances d'attaque d'Akamai.

Résultats clés du rapport État des lieux d'Internet

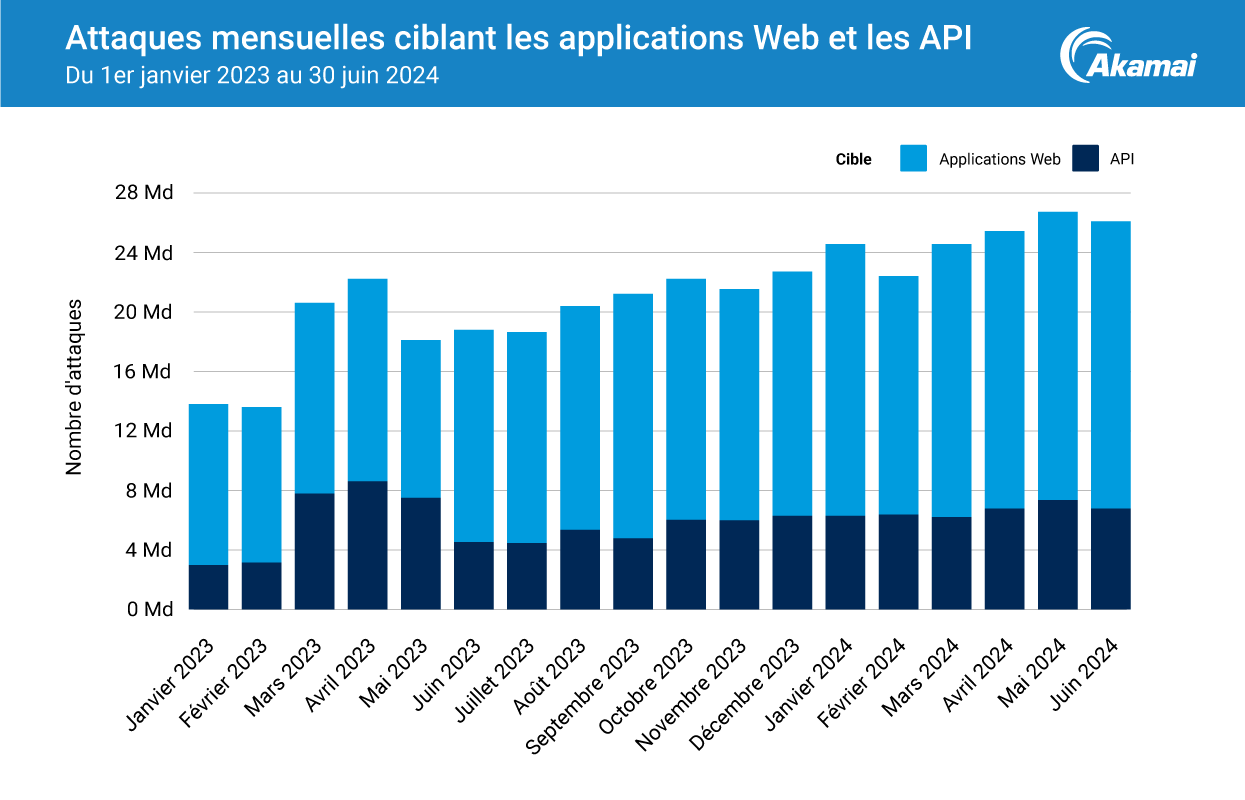

Les attaques d'applications et d'API ont augmenté de 49 % entre le premier trimestre 2023 et le premier trimestre 2024. Cette poussée a été stimulée par l'adoption accrue d'applications et d'API, qui a considérablement élargi les surfaces d'attaque des organisations.

108 milliards d'attaques d'API ont été observées au cours de la période d'étude. Ces attaques peuvent potentiellement entraîner des fraudes et des abus, des pertes financières importantes et des sanctions réglementaires.

Les attaques DDoS ciblent les couches critiques 3, 4 et 7 en inondant les systèmes d'une quantité massive de trafic. Ces agressions incessantes peuvent entraîner des temps d'arrêt et des perturbations de l'activité.

Les attaques d'API à la hausse

Le nombre d'attaques contre les applications Web et les API repart à la hausse, avec une augmentation de 49 % entre le premier trimestre 2023 et le premier trimestre 2024 (Figure). Un total de 108 milliards d'attaques d'API ont été enregistrées entre janvier 2023 et juin 2024. Ces agressions incessantes reflètent une augmentation spectaculaire des tentatives des acteurs malveillants à accéder à des données précieuses. En effet, plusieurs violations de données très médiatisées au cours des derniers mois étaient liées à l'exploitation d'API ou à l'exploitation de vulnérabilités d'API.

Les attaquants ciblent de plus en plus les applications Web et les API, comme en témoigne la croissance de 49 % des attaques Web d'une année sur l'autre

Les attaquants ciblent de plus en plus les applications Web et les API, comme en témoigne la croissance de 49 % des attaques Web d'une année sur l'autre

Les exploitations d'API en particulier constituent une préoccupation croissante pour les entreprises qui s'appuient sur ces interfaces d'application pour accéder à leurs données et services. Les exploitations peuvent prendre différentes formes, de l'accès non autorisé par des initiés aux violations de données et aux attaques par déni de service distribué (DDoS).

Le rapport État des lieux d'Internet donne des informations détaillées sur certaines des tactiques préférées des attaquants, y compris les attaques par inclusion de fichiers locaux (LFI), cross-site scripting (XSS), injection SQL (SQLi), injection de commandes (CMDi) et falsification de requêtes côté serveur (SSRF). Toutes ces tactiques ont connu des hausses significatives entre le premier trimestre 2023 et le premier trimestre 2024.

Secteurs à plus haut risque

Nos recherches indiquent que le commerce, la haute technologie et les réseaux sociaux sont les trois marchés verticaux qui connaissent le plus d'attaques DDoS visant la couche applicative, avec plus de 11 000 milliards d'attaques en seulement 18 mois. Nous avons observé une forte augmentation des attaques DDoS de couche 7 en juin 2023, probablement en lien avec les événements géopolitiques de l'époque.

Les entreprises commerciales ont connu le plus grand nombre d'attaques Web parmi tous les secteurs couverts par le rapport. De janvier 2023 à juin 2024, les actifs commerciaux ont subi plus du double d'attaques que le secteur de la technologie, qui est arrivé en deuxième position. Cela reflète la forte dépendance du secteur du commerce envers les applications Web et les API, ainsi que les pressions de mise sur le marché rapide qui peuvent conduire à des mesures de sécurité inadéquates.

Défense de l'infrastructure et des applications Web

Compte tenu de cette menace croissante, les organisations doivent redoubler d'efforts pour défendre leurs applications Web et l'infrastructure qui les alimente. Cela commence par comprendre comment une menace majeure (ici, les attaques DDoS) cible les applications, y compris les couches 3, 4 et 7.

Attaques de couche 3 et 4

Les attaques DDoS d'infrastructure se concentrent souvent sur les couches du réseau (couche 3) et du transport (couche 4), en utilisant un volume important pour submerger le réseau. De plus, ces attaques de couche 3 et 4 augmentent et diminuent tout au long de l'année. Leur nombre a varié de plus de 200 attaques par mois sur les 18 mois que nous avons étudiés dans le cadre de ce rapport.

Attaques de couche 7

Les attaques au niveau de la couche application, qui ciblent généralement la couche 7, sont à la hausse et sont sans doute privilégiées par les attaquants, car leur exécution ne nécessite pas autant de ressources que les autres. Elles sont aussi plus difficiles à détecter, ce qui leur donne un autre avantage aux yeux des attaquants.

Attaques DNS

Les attaques contre le protocole DNS (Domain Name System) sont de plus en plus fréquentes. Une étude d'Akamai a révélé que le DNS était un composant de 60 % des attaques DDoS des couches 3 et 4 au cours des 18 derniers mois.

Protection des applications avec Zero Trust

Les applications Web et les API nécessitent la même approche de sécurité robuste que toutes les autres données critiques : Zero Trust. Lorsque les applications Web et les API sont négligées, elles peuvent être exposées depuis l'extérieur, tout comme les charges de travail internes entre elles.

La mise en œuvre des principes Zero Trust, tels que la microsegmentation, est souvent considérée comme une tâche intense impliquant de recourir à une stratégie complète de remplacement. Cependant, les approches récentes, telles que la segmentation logicielle, simplifient considérablement la sécurisation des applications, tout en offrant une meilleure visibilité sur le réseau et des contrôles de gouvernance granulaires.

Prenez des mesures pour lutter contre les cybermenaces

Les applications Web et les API continueront à proliférer, à stimuler l'innovation et à offrir les expériences qui définissent le monde d'aujourd'hui. Reconnaître leurs vulnérabilités potentielles et prendre des mesures pour renforcer la protection de vos applications est la clé pour repousser le siège des cybermenaces.

Découvrez comment : téléchargez le dernier rapport État des lieux d'Internet (SOTI), Les pirates à l'assaut des infrastructures informatiques : menaces à la sécurisation des architectures applicatives.