Les choses se compliquent : État des lieux d'Internet EMEA

Introduction

Les chercheurs d'Akamai ont publié un nouveau rapport État des lieux d'Internet (SOTI), et cette fois-ci, il se concentre sur les défis cybernétiques uniques qui affectent la région Europe, Moyen-Orient et Afrique (EMEA). Le rapport plonge en profondeur dans l'écosystème cyber volatile de la région, en se concentrant sur le déni de service distribué (Attaques DDoS) et ses effets dévastateurs sur les victimes.

C'est un travail exceptionnel. Mais ne me croyez pas sur parole : lisez le rapport. Vous apprendrez de nouvelles choses, et dans un secteur qui évolue aussi rapidement que la cybersécurité, la formation continue est primordiale.

Vous n'avez pas le temps de tout lire maintenant ? Je vais faire semblant de ne pas le prendre personnellement et vous fournir une liste de ce à quoi vous pouvez vous attendre lorsque vous le lirez (ce que vous ne manquerez pas de faire, n'est-ce pas ? ).

️ Comparaisons des tendances DDoS propres à la zone EMEA avec les tendances observées dans d'autres régions

⚖️ Directives réglementaires pour les lois à venir sur la cybersécurité

⚔️ Étude de cas d'une véritable entreprise de commerce électronique européenne frappée par une attaque DDoS majeure

Conseils de protection et d'atténuation

Je devrais avoir votre attention, à présent. Poursuivez votre lecture. Vous mourrez d'envie de télécharger le rapport d'ici la fin de cet article.

Les tensions géopolitiques affectent la cybersécurité

Plus le monde devient digital, plus la vie réelle peut se frayer un chemin dans le monde cyber, et cela inclut malheureusement la guerre. La guerre Russie-Ukraine et la guerre Israël-Hamas ont créé une multitude d'activités malveillantes en ligne dans tous les camps, notamment le hacktivisme, le « contre-piratage » et, bien entendu, la bonne vieille guerre cybernétique à l'ancienne des États-nations.

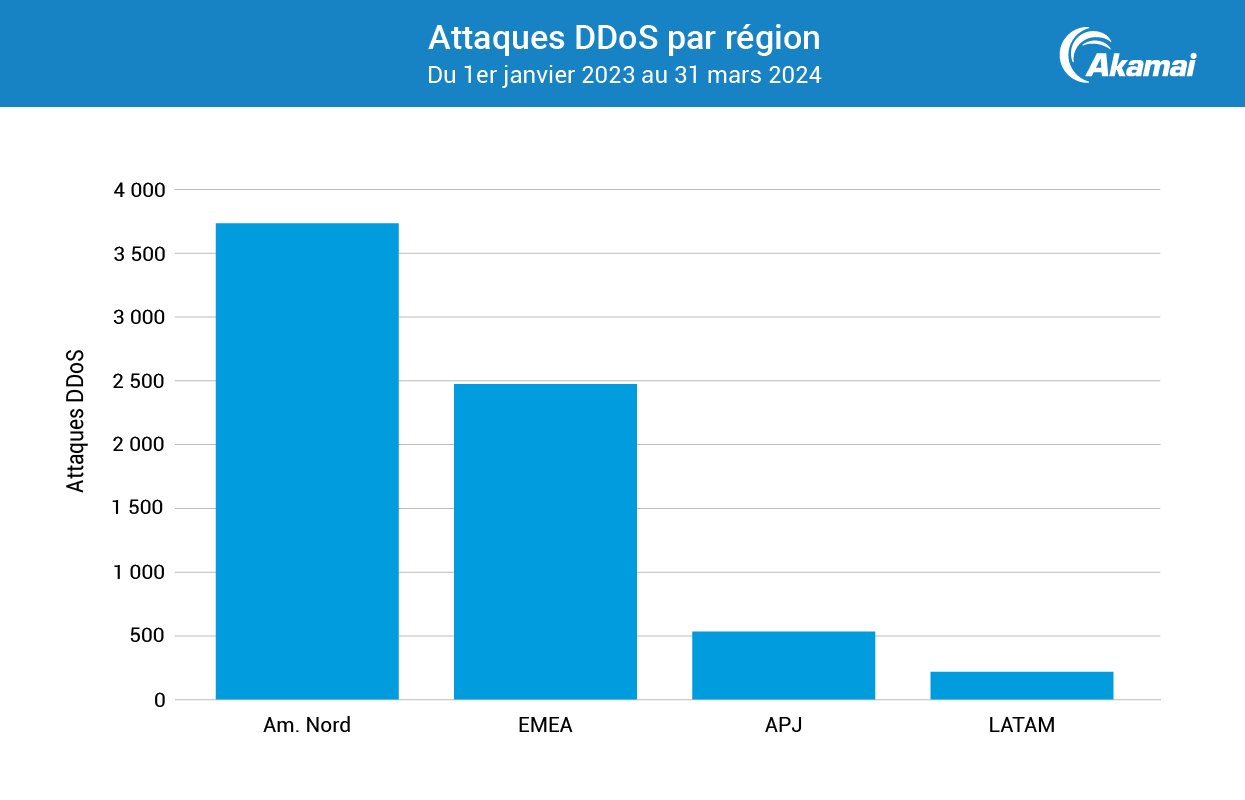

Étant donné que ces deux guerres ont lieu dans la zone EMEA, il est tout à fait logique que celle-ci connaisse des quantités croissantes d'attaques DDoS, qui semblent être les outils privilégiés des hacktivistes et deviennent rapidement les outils privilégiés des acteurs malveillants des États-nations. Et la zone EMEA subit beaucoup, beaucoup, beaucoup d'attaques de ce type (Figure 1).

Bien que l'Amérique du Nord continue de porter la palme du plus grand nombre d'attaques DDoS, la hausse brutale de leur volume dans la zone EMEA est pour le moins déconcertante. Le nombre d'attaques a grimpé à près de 2 500 entre le début de l'année 2023 et le premier trimestre 2024 uniquement, soit plus de trois fois plus que dans les régions Asie-Pacifique/Japon (APJ) et Amérique latine (LATAM) réunies.

Tout le monde se lève pour une nouvelle législation

Le nouveau paysage législatif est une considération très importante pour les organisations de la zone EMEA. Le règlement général sur la protection des données (RGPD), axé sur la vie privée, n'était qu'un début. À présent, c'est au tour de l'infosécurité, avec la nouvelle directive sur les réseaux et systèmes d'information (NIS2) et le règlement sur la résilience opérationnelle numérique (DORA) entre autres. Ces deux lois donnent des indications solides sur la manière de rester davantage en sécurité et plus résilient. (Psst ! L'heure Zero Trust).

Si vous aimez lire des textes de loi, donnez-vous-en à cœur joie ! Si ce n'est pas le cas, mais que vous avez tout de même besoin de savoir ce que ces nouvelles lois contiennent et comment elles affecteront votre secteur, lisez le rapport État des lieux d'Internet. Notre équipe a déjà lu et distillé les nouvelles réglementations de conformité pour vous. Ne nous remerciez pas.

L'argent ne se contente pas de parler ; il jure

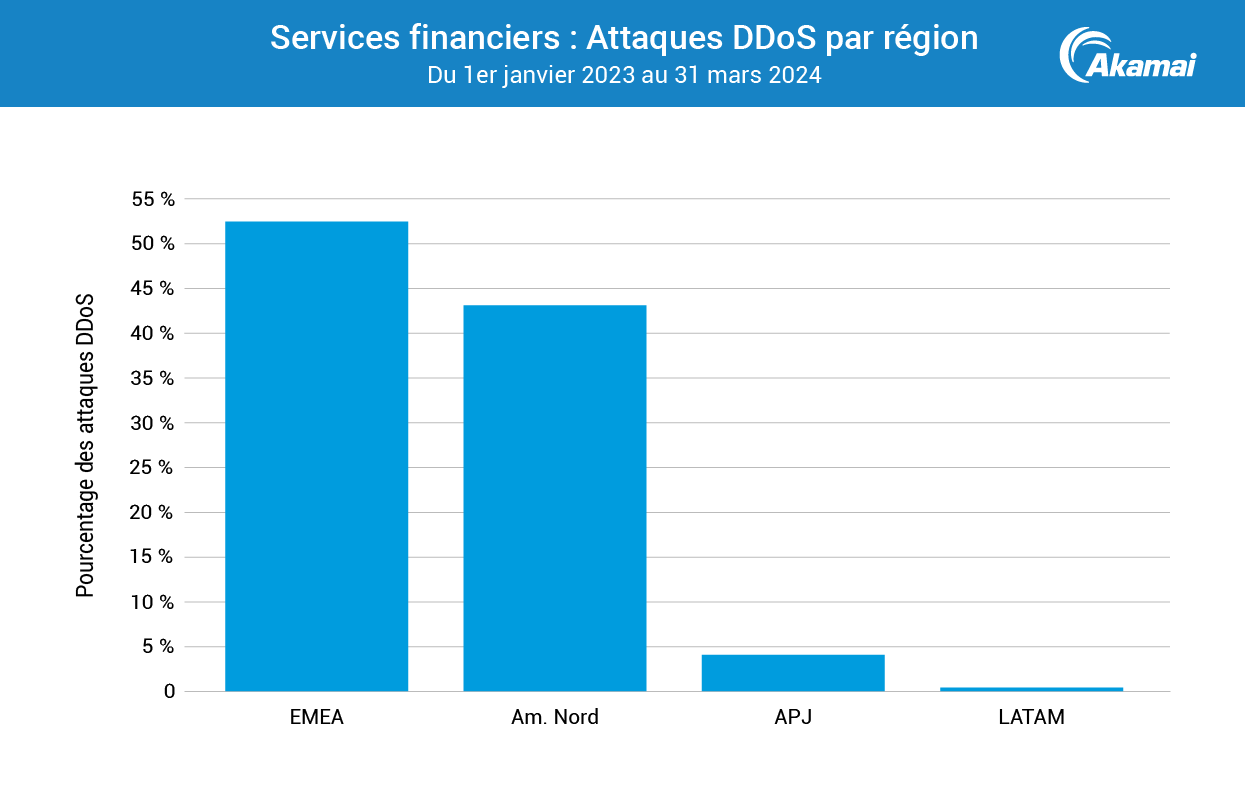

En ce qui concerne les industries, le secteur financier est plus touché par les attaques DDoS dans la zone EMEA que dans toute autre région. La zone EMEA est en tête du trafic d'attaque de couche 3 et 4 dans les services financiers, avec plus de la moitié des attaques ayant eu lieu dans le monde (Figure 2).

Bien que l'Europe ne représente que 1,2 % de la surface de la Terre,, 52,5 % du trafic d'attaque de couche 3 et 4 dans le segment de marché des services financiers se situait dans la zone EMEA. C'est assez fou quand on y pense, d'autant plus que seule 1 des 10 premières banques mondiales se trouve dans cette région, et que cette banque (HSBC à Londres) n'occupe que la 8e place. Pour référence, la Chine compte 4 des 10 premières banques mondiales, et vous pouvez voir dans la Figure 2 à quel point les chiffres de la région APJ sont faibles.

Les couches 3 et 4 ne sont pas les seules victimes de la cyberactivité sismique dans la région : la couche 7 a également reçu une attention particulière de la part des attaquants, en particulier lorsqu'ils ciblaient le commerce. Si votre boutique de commerce électronique est détruite par le trafic et devient inaccessible, vous pouvez perdre beaucoup d'argent. Vous pouvez également être tellement distrait par vos efforts d'atténuation que vous ne remarquez pas que les attaquants volent les données de vos clients.

Nouvelles tendances DNS

Les attaques à triple extorsion font place à de nouvelles attaques DNS. Les bien nommées attaques DNS Water Torture (vous savez, à cause des inondations ? Comme celles des attaques HTTP ou UDP Flood ?) ont submergé les autres méthodes pendant la période observée (vous avez bien lu : submergé. Vous l'avez ? ). Le rapport complet compte un graphique très astucieux qui vous montre combien d'événements d'attaque nous avons connus par vecteur, avec le DNS Flood en première position.

Vous savez à quelle vitesse la batterie de votre téléphone se décharge lorsqu'il recherche du réseau ? C'est la même chose que ce qui se produit lorsqu'un système est inondé de requêtes de domaines inexistants. Sauf qu'au lieu de vider la batterie, ces attaques NXDOMAIN arrêtent l'ensemble du système. C'est une très mauvaise chose. L'impact d'une attaque sur le DNS peut, pour citer le rapport État des lieux d'Internet, « littéralement effacer la présence d'une entreprise sur Internet ».

Alors que le nombre d'attaques à triple extorsion a diminué, la vraie menace se situe toujours dans l'ombre du DDoS, en particulier dans le secteur de la santé. Qu'il s'agisse d'un écran de fumée pour escamoter d'autres efforts en cours (comme le vol de données) ou d'un moyen d'assurer un paiement par la victime, le DDoS est tout à fait rentable pour un attaquant.

Mais attendez, ce n'est pas tout !

La liste des informations contenues dans le rapport État des lieux d'Internet complet n'en finit pas de s'allonger. Je n'ai fait qu'effleurer la surface dans ce post : bien d'autres surprises vous attendent dans le rapport complet.

Chez Akamai Research, nous nous engageons à fournir à la communauté des études puissantes pour vous aider à lutter contre le déluge d'activités malveillantes incessantes. Que vous soyez un défenseur, un législateur ou même un chercheur, nous essayons d'apporter de la valeur à tous les aspects du cycle de vie de la sécurité. Des analyses régionales, comme celle-ci, à la façon dont la science du son peut aider un attaquant (et tout ce qui se trouve entre les deux), nous avons ce qu'il vous faut. Pour connaître les résultats des études les plus récentes d'Akamai, consultez le groupe Security Intelligence d'Akamai sur X, (anciennement Twitter).

Si vous êtes toujours en train de lire : 1. Merci. 2. J'espère que vous avez souri aujourd'hui. 3. Maintenant, allez télécharger le rapport.