Pourquoi les payeurs jouent un rôle essentiel dans la sécurité des API de l'écosystème de la santé

Alors qu'Akamai fête les 10 ans des rapports État des lieux d'Internet, nous partageons des informations issues des grands secteurs que nous servons, notamment les soins de santé et les sciences de la vie. Cet article de blog est le premier d'une série qui aboutira à un rapport complet plus tard dans l'année.

Disposant d'un accès robuste aux données cliniques et financières, les payeurs sont le pivot du partage de données dans l'écosystème de la santé. Pour cela, ils s'appuient de plus en plus sur des interfaces de programmation d'applications (API). Les API permettent de partager des données entre les fournisseurs, les payeurs, les patients et d'autres tiers, tels que les systèmes de dossiers médicaux électroniques, les fabricants de dispositifs médicaux et les échanges d'informations de santé.

La volonté d'interopérabilité permet d'obtenir de meilleurs résultats pour les patients et sur le plan financier, mais elle nécessite en contrepartie de se plier à des exigences de conformité majeures et de s'intéresser de près à la sécurité. Les cybercriminels et les agrégateurs attaquent ces capacités et en abusent, ce qui peut entraîner des problèmes de sécurité et de confidentialité.

Pour les payeurs, les attaques ciblant les API peuvent également entraîner des interruptions de service ayant un impact sur les opérations de renégociation de contrats et de demande de règlements, entraîner des temps d'arrêt coûteux et nuire à l'image de marque de l'entreprise.

Dans cet article de blog, nous analysons les données sur les menaces et les tendances liées aux attaques ciblant les API, afin de comprendre l'ampleur des risques et de présenter les meilleures pratiques pour les atténuer.

Les attaques d'API au microscope

Une étude d'Akamai a révélé que de janvier à décembre 2023, près de la moitié des attaques d'API ciblant l'écosystème de la santé (payeurs, fournisseurs et entreprises pharmaceutiques et des sciences de la vie) visaient des organismes payeurs. Cela indique que les payeurs sont confrontés à un risque plus concentré d'abus d'API par les attaquants que d'autres sous-segments de marché moins axés sur le digital.

Nous observons une tendance similaire dans d'autres secteurs réglementés, en particulier ceux qui gèrent des systèmes de paiement. Le secteur de la finance, par exemple, est plus avancé dans son parcours de transformation digitale et utilise déjà des API plus intégrées dans le cadre de ses modèles commerciaux. L'Open Banking stimule son utilisation des API et introduit davantage de risques pour la sécurité. Par conséquent, le secteur financier connaît une plus forte concentration des attaques ciblant les API. (Pour en savoir plus sur les tendances en matière d'attaques, consultez le récent rapport État des lieux d'Internet d'Akamai, De l'ombre à la lumière : coup de projecteur sur les menaces ciblant les API).

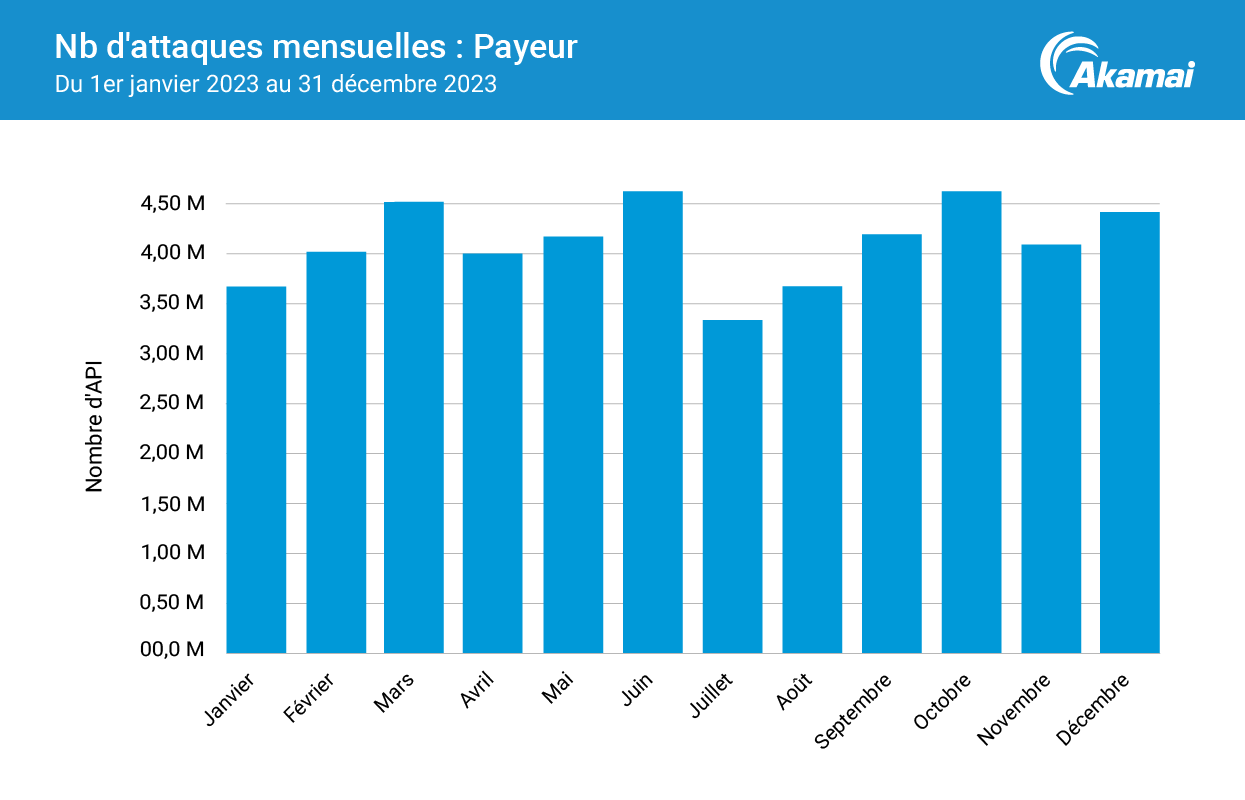

En examinant de plus près les données sur les attaques d'API ciblant les payeurs, les chercheurs d'Akamai ont observé des fluctuations de l'activité au cours de l'année, notamment au niveau trimestriel. Ces fluctuations peuvent refléter la synchronisation entre les systèmes à la fin du trimestre pour rapprocher les données prévues et réelles.

Toutefois, la hausse de l'activité observée par les chercheurs d'Akamai au début du 4e trimestre 2023 et l'intensification globale de l'activité au cours de cette période peuvent probablement être attribuées aux pirates qui ciblent les périodes de renégociation de contrats pour perturber les opérations (Figure).

Le contexte réglementaire nécessite de plus en plus d'API

La promesse de meilleurs résultats financiers et cliniques via l'échange de données et la nécessité de se conformer aux exigences réglementaires imposant cet échange vont de pair. L'important est de comprendre et d'optimiser ces deux aspects.

La transition vers les soins fondés sur la valeur (VBC), une approche longitudinale qui récompense les résultats en matière de santé plutôt que le volume de rendez-vous, est un excellent exemple de la quantité et de la variété d'informations qui doivent être partagées. Les payeurs ont depuis longtemps accès aux données financières des patients et des prestataires. Mais l'abondance des points de données VBC, comme l'observance des traitements et les admissions à l'hôpital, nécessite un continuum non seulement plus innovant, mais également plus interopérable, ainsi qu'un moyen de partager ces données. Les API en sont les vecteurs.

Il n'existe actuellement aucune réglementation qui traite spécifiquement de l'utilisation ou de la sécurité des API, mais un certain nombre de réglementations existantes incluent des exigences en matière d'API, comme le Règlement général sur la protection des données (RGPD), la directive révisée sur les services de paiement de l'Union européenne (PSD2)et la norme de sécurité de l'industrie des cartes de paiement (PCI DSS).

Les exigences en matière d'API évoluent rapidement. La norme PCI DSS v4.0 de mars 2024 inclut notamment de nouvelles normes sur l'utilisation des API dans le développement et la maintenance des systèmes et des logiciels afin de réduire les risques de compromission.

En outre, une nouvelle règle d'interopérabilité CMS et d'autorisation préalable exige des payeurs qu'ils maintiennent trois catégories principales d'API.

Les API d'accès patient : Elles augmentent l'accès des membres à leurs propres données médicales et probablement leur satisfaction

Les API d'annuaire des prestataires : Elles permettent aux membres de rechercher des prestataires de soins de santé et des établissements, en fonction de leur localisation géographique et de leurs spécialités médicales, améliorant ainsi l'accès aux soins

Les API payeur-prestataire et payeur-payeur : Celles-ci peuvent aider à combler et à réduire les lacunes en matière de soins aux patients et éventuellement à se défaire des services coûteux et redondants

L'objectif général est de réduire les charges administratives coûteuses, en particulier le traitement manuel des autorisations préalables, qui peuvent obliger les patients à attendre que leur compagnie d'assurance approuve au préalable certaines procédures médicales. Les retards peuvent avoir des répercussions médicales néfastes (et souvent coûteuses).

La complexité administrative, notamment les processus d'autorisation préalable, coûte 265,6 milliards de dollars par an au secteur américain de la santé ».

De meilleures performances peuvent entraîner un risque plus important

Les performances deviennent une préoccupation de plus en plus importante car les patients attendent le même niveau d'expérience utilisateur sur toutes leurs applications. Cela signifie que l'écosystème de la santé doit être protégé contre les attaques par déni de service et les attaques abusives.

Bien que l'utilisation intensive des API par les payeurs offre d'énormes avantages, elle introduit également des risques. La prolifération des API peut conduire à un manque de visibilité de plus en plus dommageable à mesure que la surface d'attaque s'étend. Les API s'inscrivent souvent dans des projets complexes de transformation digitale, de sorte qu'elles n'apparaissent peut-être pas sur le radar des organisations de santé (et encore moins les programmes de sécurité). (Il existe cependant d'excellentes normes de référence, comme la liste des 10 principaux risques pour la sécurité des API de l'OWASP.)

En outre, les types de données (médicales et financières) impliquées dans les activités quotidiennes des entreprises sont à la fois hautement réglementés et susceptibles d'être ciblés par les cybercriminels.

Défendre l'écosystème avec de la visibilité

La sécurité des API est plus importante que jamais du point de vue de la gestion des risques et de la conformité. Cependant, en raison de la prolifération des API, il est de plus en plus complexe d'identifier, de cataloguer et de protéger les API du secteur de la santé.

Quatre étapes stratégiques

Adopter un programme de sécurité des API solide vous aide à améliorer la visibilité sur toutes vos API et à comprendre votre exposition au risque, afin de renforcer votre protection. Voici les quatre jalons stratégiques d'un programme de sécurité des API efficace.

Supprimez les angles morts de l'infrastructure en détectant systématiquement les API indésirables ou fantômes, et assurez-vous que chacune d'entre elles est mise hors service ou intégrée aux contrôles de sécurité des API.

Déterminez et renforcez votre posture de risque en analysant les types d'alertes courants et en corrigeant les défauts dans le code des API, en corrigeant les problèmes de configuration et en mettant en œuvre des processus pour prévenir les vulnérabilités futures en fonction des enseignements tirés.

Affûtez la détection des menaces, et votre réponse, en comprenant le comportement normal et en identifiant les abus potentiels en fonction des pics dans les alertes de sécurité des API. Ensuite, engagez des procédures d'intervention bien définies pour ramener le risque et le volume d'alerte à des niveaux normaux.

- Développez une meilleure offensive en établissant une discipline formelle de recherche des menaces ciblant les API, afin d'identifier les potentielles menaces avant qu'elles ne dégénèrent en scénario réactif.

Le moment est venu d'agir

La transformation ne s'arrêtera jamais, mais il est temps de contrôler les API. Les établissements de santé résilients ont besoin de capacités pour établir un état des lieux de la situation, faciliter les enquêtes et réagir rapidement.

En savoir plus

En savoir plus sur la façon dont Akamai s'associe aux organisations du secteur de la santé et des sciences de la vie pour améliorer leurs programmes de sécurité.